Evite ser estafado por correos electrónicos que afirman que su sistema ha sido infectado por RDP

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué tipo de correo electrónico es "Your System Was Breached By Remote Desktop Protocol"?

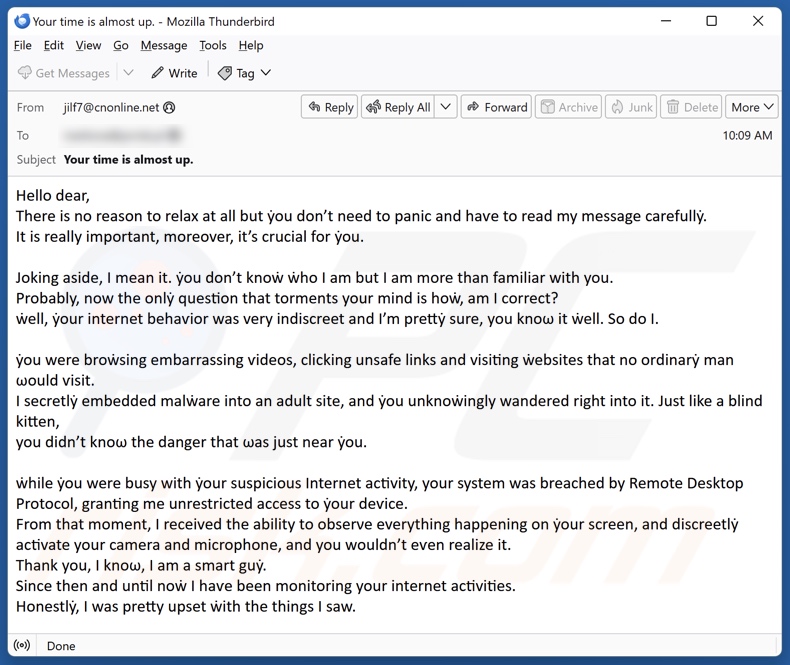

Tras leer este mensaje de spam "Your System Was Breached By Remote Desktop Protocol", hemos determinado que se trata de una estafa de sextorsión.

En este tipo de mensajes, los estafadores afirman haber infectado los dispositivos de los destinatarios y haber grabado un vídeo comprometedor de ellos viendo contenido para adultos. A continuación, exigen a los destinatarios que paguen a los remitentes para evitar que se filtren las grabaciones.

Cabe destacar que todas las afirmaciones realizadas por los correos electrónicos de estafa de sextorsión son falsas; por lo tanto, este correo no supone ninguna amenaza para los destinatarios.

Descripción general de la estafa por correo electrónico "Su sistema ha sido violado por el protocolo de escritorio remoto"

El correo electrónico de spam con el asunto "Tu tiempo casi se ha acabado" (puede variar) informa al destinatario de que su dispositivo se infectó al visitar un sitio web comprometido que aloja contenido orientado a adultos. La infección fue facilitada por RDP (Remote Desktop Protocol).

El malware infiltrado se utilizaba para vigilar la actividad de navegación de la víctima y recopilar datos. El software también se utilizaba para grabar audio/vídeo a través del micrófono y la cámara del usuario y tomar instantáneas de su pantalla mientras veían pornografía.

Las imágenes y capturas de pantalla se editaron en un vídeo que supuestamente está en posesión del remitente. El mensaje ordena al destinatario que pague 990 USD en criptomoneda Bitcoin y, si hace caso omiso de estas exigencias, el vídeo se enviará a sus contactos (incluidos familiares, amigos, colegas, etc.).

Como se menciona en la introducción, la información de este correo electrónico es falsa. Esto significa que ninguno de los dispositivos del destinatario ha sido infectado por el remitente, ni posee imágenes comprometedoras. Por lo tanto, este correo spam no supone ninguna amenaza real.

Es pertinente mencionar que pagar a los estafadores de la extorsión sexual conduce a pérdidas financieras irreparables, ya que las transacciones de criptomoneda no pueden revertirse debido a su naturaleza casi imposible de rastrear.

| Nombre | "Your System Was Breached By Remote Desktop Protocol" estafa de sextorsión |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamo falso | El remitente realizó un vídeo explícito utilizando malware, y lo enviará a los contactos del destinatario a menos que se le pague. |

| Dirección de la Cryptowallet de Cyber Criminal | 1KKo7QtKcWwFLXEiRh8xmGGv3MbBjn7LzC (Bitcoin) |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas de estafa de sextorsión

Hemos escrito sobre miles de campañas de spam; "Tengo acceso a tu smartphone", "Is Visiting A More Convenient Way To Reach", "Malware On Porn Website" y "You Are One Of A Kind" son sólo algunos de nuestros artículos sobre correos electrónicos de sextorsión.

Varias estafas son respaldadas a través de correo spam, incluyendo phishing, cuota por adelantado, soporte técnico, lotería, reembolso, y así sucesivamente. Estos correos también se utilizan para distribuir todo tipo de malware.

El correo basura suele estar mal redactado y plagado de errores gramaticales y ortográficos, pero puede estar elaborado de forma competente e incluso disfrazado de forma creíble de mensajes de entidades auténticas (por ejemplo, empresas, organizaciones, proveedores de servicios, autoridades, etc.).

Debido a la prevalencia de este tipo de correo y a lo bien elaborado que puede estar, recomendamos encarecidamente vigilar los mensajes de correo electrónico, MP/DM, SMS y de otro tipo que se reciban.

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam propagan programas maliciosos a través de archivos maliciosos distribuidos como archivos adjuntos o enlaces de descarga. Estos archivos pueden ser comprimidos (RAR, ZIP, etc.), ejecutables (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, etc.

Una vez abierto un archivo infeccioso, se desencadena la cadena de infección. Algunos formatos necesitan una interacción adicional para iniciar la descarga/instalación del malware. Por ejemplo, los archivos de Microsoft Office requieren que los usuarios activen macrocomandos (es decir, edición/contenido), mientras que los documentos de OneNote necesitan que hagan clic en enlaces o archivos incrustados.

¿Cómo evitar la instalación de malware?

Es importante tener precaución con los correos electrónicos entrantes, DMs/PMs, SMSes y otros mensajes. Los archivos adjuntos al correo y los enlaces pueden ser dañinos o maliciosos - por lo tanto, no abra/haga clic en aquellos descubiertos en mensajes sospechosos/irrelevantes.

Cabe mencionar que el malware se distribuye utilizando diversas técnicas. Por tanto, tenga cuidado al navegar, ya que en Internet abundan los contenidos engañosos y peligrosos.

Además, descargue sólo de fuentes oficiales y fiables. Active y actualice el software utilizando funciones/herramientas legítimas, ya que las herramientas ilegales de activación de productos ("cracking") y las actualizaciones de terceros pueden contener malware.

Es esencial para la seguridad del dispositivo/usuario tener instalado un antivirus fiable y mantenerlo actualizado. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas y problemas detectados. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto presentado en la carta de correo electrónico spam "Your System Was Breached By Remote Desktop Protocol":

Subject: Your time is almost up.

Hello dear,

There is no reason to relax at all but you don’t need to panic and have to read my message carefully.

It is really important, moreover, it’s crucial for you.

Joking aside, I mean it. you don’t know who I am but I am more than familiar with you.

Probably, now the only question that torments your mind is how, am I correct?

well, your internet behavior was very indiscreet and I’m pretty sure, you know it well. So do I.

you were browsing embarrassing videos, clicking unsafe links and visiting websites that no ordinary man would visit.

I secretly embedded malware into an adult site, and you unknowingly wandered right into it. Just like a blind kitten,

you didn’t know the danger that was just near you.

while you were busy with your suspicious Internet activity, your system was breached by Remote Desktop Protocol, granting me unrestricted access to your device.

From that moment, I received the ability to observe everything happening on your screen, and discreetly activate your camera and microphone, and you wouldn’t even realize it.

Thank you, I know, I am a smart guy.

Since then and until now I have been monitoring your internet activities.

Honestly, I was pretty upset with the things I saw.I was daring to delve far beyond into your digital footprint-call it excessive curiosity, if you will.

The result? An extensive stash of sensitive data extracted from your device, every corner of your web activity examined with scientific precision.

To make matters more... intriguing, I’ve saved these recordings-clips that capture you partaking in, let’s say, pretty controversial moments within the privacy of your home.

These videos and snapshots are damningly clear: one side reveals the content you were watching, and the other...

well, it features you in situations we both know you wouldn’t want to be published for public viewing.

Suffice it to say, I have all the pieces of the puzzle-images, recordings, and details of the far too vivid pictures.

Pictures you definitely wouldn’t want anyone else to see.

However, with just a single click, I could reveal this to every contact you have-no exceptions, no filters.

Now you are hoping for a rescue, I understand. But let me be clear: don’t expect any mercy or second chances from me.

Now, here’s the deal: I’m offering you a way out. Two choices, and what happens next depends entirely on your decision.Option One: Pretend this message doesn’t exist. Ignore me, and you’ll quickly discover the consequences of that choice.

The video will be shared with your entire network. your colleagues, friends, and family will have front-row seats to a spectacle you’d rather they never saw.

Imagine their reactions. Holy shit, what an embarrassment! well, actions have consequences. Don’t play the victim-this is on you.

Option Two: Pay me to keep this matter buried.

Consider it a privacy fee-a small price to ensure your secrets remain where they belong: hidden.

Here’s how it works: once I receive the payment, I’ll erase everything. No leaks. No traces. your life continues as if nothing ever happened. The payment must be made in cryptocurrency-no exceptions.

I’m aiming for a resolution that works for us both, but let me emphasize: my terms are final and non-negotiable.

990 USD to my Bitcoin address below (remove any spaces): 1KKo 7QtKcW wFLXEiRh 8xmGG v3MbBjn 7LzC

Aspecto del correo electrónico spam "Su sistema fue violado por el protocolo de escritorio remoto" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es "Your System Was Breached By Remote Desktop Protocol" estafa de sextorsión?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

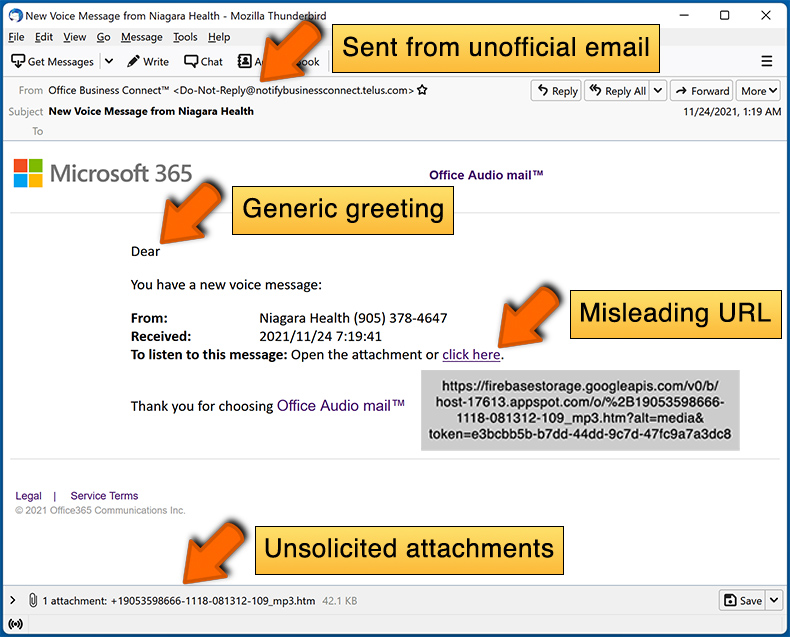

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Independientemente de la información relevante que puedan incluir los mensajes de spam, no son personales. Miles de usuarios reciben mensajes idénticos o increíblemente similares, ya que los ciberdelincuentes los envían en campañas masivas con la esperanza de que al menos algunos destinatarios caigan en sus estafas.

¿Realmente hackearon mi ordenador y tiene el remitente alguna información?

No, todas las afirmaciones hechas por los correos electrónicos de estafa de sextorsión son falsas. Esto significa que el remitente no ha infectado tu dispositivo con malware ni tiene en su poder ningún contenido comprometedor en el que aparezcas tú.

¿Cómo han conseguido los ciberdelincuentes mi contraseña de correo electrónico?

Los correos electrónicos de spam pueden enviarse desde la cuenta del destinatario para crear una impresión de legitimidad (por ejemplo, para reforzar las falsas afirmaciones de pirateo del dispositivo de la víctima). Las credenciales de inicio de sesión pueden obtenerse a través de estafas de phishing. Estas estafas consisten en sitios o archivos disfrazados de páginas de inicio de sesión que pueden registrar la información introducida; a menudo se promueven a través de campañas de spam. El escenario menos probable es que los ciberdelincuentes adquieran las credenciales a través de una violación de datos suya o de un proveedor de servicios.

He enviado criptomoneda a la dirección que aparece en este correo electrónico, ¿puedo recuperar mi dinero?

No, estas transacciones no se pueden revertir debido a su naturaleza casi irrastreable. Por lo tanto, las víctimas de correos fraudulentos como "Su sistema fue violado por el protocolo de escritorio remoto" no pueden recuperar sus fondos.

He facilitado mis datos personales al ser engañado por un correo spam, ¿qué debo hacer?

Si ha revelado sus credenciales de inicio de sesión - cambie inmediatamente las contraseñas de todas las cuentas potencialmente expuestas e informe a su soporte oficial. Sin embargo, si ha facilitado otros datos privados (por ejemplo, datos del DNI, escaneados del pasaporte, números de tarjetas de crédito, etc.) - póngase en contacto sin demora con las autoridades correspondientes.

He leído un correo spam pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

No, la mera lectura de un correo electrónico no supone una amenaza de infección. Los sistemas se ven comprometidos cuando se abren o se hace clic en archivos adjuntos o enlaces maliciosos.

He descargado y abierto un archivo adjunto a un correo spam, ¿está infectado mi ordenador?

Si el archivo abierto era un ejecutable, lo más probable es que sí, que su dispositivo esté infectado. Sin embargo, podría haberlo evitado si se tratara de un documento. Estos formatos pueden requerir acciones adicionales para iniciar la descarga/instalación de malware (por ejemplo, habilitar comandos de macros, hacer clic en contenido incrustado, etc.).

¿Elimina Combo Cleaner las infecciones de malware presentes en los adjuntos de correo electrónico?

Sí, Combo Cleaner puede detectar y eliminar prácticamente todas las infecciones de malware conocidas. Tenga en cuenta que el software malicioso de gama alta tiende a esconderse en lo más profundo de los sistemas, por lo que es fundamental realizar un análisis completo del sistema.

▼ Mostrar discusión.