Cómo eliminar Flesh stealer de ordenadores infectados

TroyanoConocido también como: Robador de información Flesh

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Flesh?

Flesh es un malware de robo de información dirigido a usuarios de Windows. Es capaz de extraer datos confidenciales de navegadores web y Discord. Una vez que ha recopilado los datos robados, los envía a un servidor remoto controlado por el atacante para su uso malicioso. Si un ordenador está infectado con Flesh stealer, debe ejecutarse lo antes posible un análisis del sistema con una herramienta de seguridad de confianza.

Visión general de Flesh stealer

Flesh stealer está específicamente diseñado para atacar y robar información sensible de los navegadores basados en las plataformas Chromium y Mozilla. Puede robar datos de unas 70 extensiones de criptomonedas basadas en navegadores. Con esta información, los ciberdelincuentes pueden transferir los fondos robados a sus monederos, con las consiguientes pérdidas económicas para las víctimas.

Además, Flesh puede extraer datos de extensiones de autenticación de dos factores (2FA). Si los ciberdelincuentes adquieren los códigos 2FA, pueden saltarse esta protección y obtener acceso no autorizado a cuentas sensibles, incluyendo correo electrónico, servicios financieros y otras plataformas. Además, Flesh es capaz de recolectar tokens de Discord.

Estos tokens pueden proporcionar acceso no autorizado a las comunicaciones privadas y datos personales de los usuarios en la plataforma Discord. Por último, Flesh puede restaurar las cookies de Google eliminadas por los usuarios. Esta función puede aprovecharse para vigilar las actividades y robar más información.

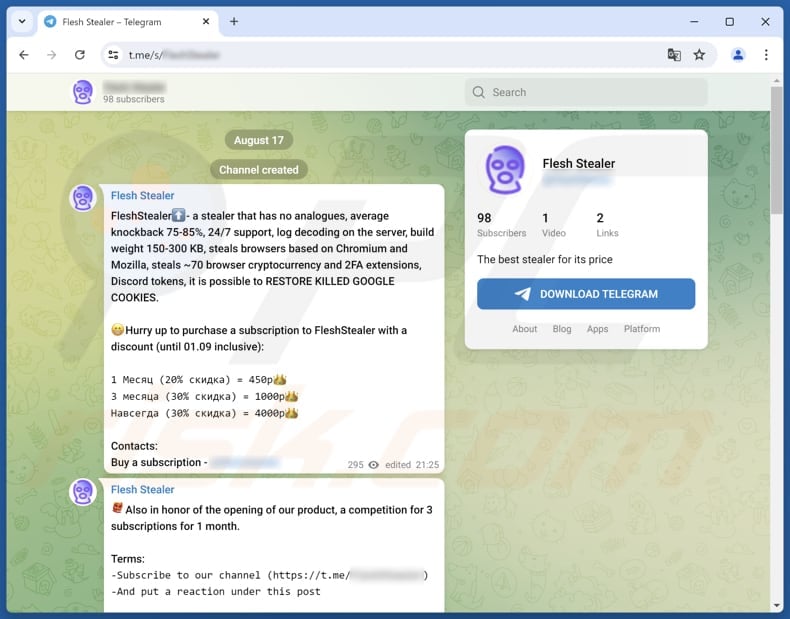

Los actores de la amenaza detrás de FleshStealer ofrecen planes de suscripción para los compradores potenciales. Se sabe que hay un descuento en las opciones de suscripción: un plan de un mes está disponible con un 20% de descuento, un plan de tres meses con un 30% de descuento y un plan de por vida, también con un 30% de descuento.

| Nombre | Robador de información Flesh |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

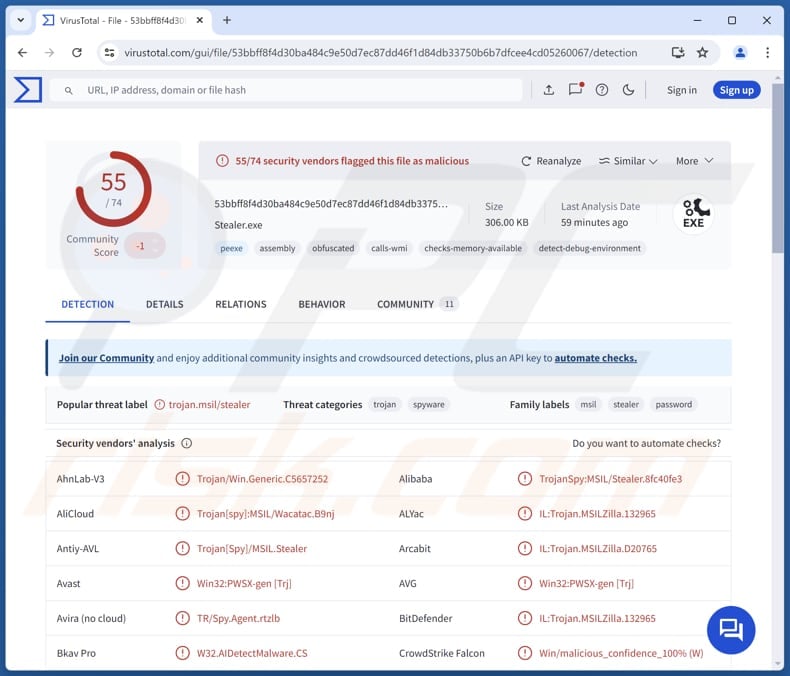

| Nombres de detección | Avast (Win32:PWSX-gen [Trj]), Combo Cleaner (IL:Trojan.MSILZilla.132965), ESET-NOD32 (Una variante de MSIL/Spy.Agent.DIG), Kaspersky (HEUR:Trojan-Spy.MSIL.Stealer.gen), Microsoft (Trojan:MSIL/Stealer.SX!MTB), Lista completa (VirusTotal) |

| Síntomas | Los ladrones de información están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, usurpación de identidad, pérdidas monetarias. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Robadores de información en general

El malware de este tipo se emplea para extraer datos confidenciales de los sistemas infectados, a menudo dirigidos a información personal, detalles financieros y credenciales de inicio de sesión. Estas amenazas pueden operar de forma sigilosa para recopilar datos de navegadores web, clientes de correo electrónico, aplicaciones de mensajería y otras ubicaciones, lo que las hace especialmente peligrosas.

Para protegerse de este tipo de ataques, es esencial contar con medidas eficaces de prevención y detección. Algunos ejemplos de ladrones de información son BLX, Ailurophile y Emansrepo.

¿Cómo se infiltró Flesh en mi ordenador?

Normalmente, los actores de amenazas distribuyen malware enviando correos electrónicos que contienen archivos o enlaces maliciosos, ocultando malware en software pirata, aprovechando vulnerabilidades en software o sistemas operativos obsoletos y creando estafas de soporte técnico. En la mayoría de los casos, su objetivo es engañar a los usuarios para que descarguen y ejecuten programas maliciosos en sus ordenadores.

Otros canales de distribución son las redes P2P, los sitios web comprometidos o falsos, los descargadores de terceros, las unidades extraíbles (p. ej., USB) infectadas, los anuncios maliciosos y los perfiles de redes sociales falsos o secuestrados.

¿Cómo evitar la instalación de programas maliciosos?

Descargue programas y archivos sólo de fuentes de confianza, como páginas web oficiales y tiendas de aplicaciones acreditadas. No descargue software pirata ni utilice herramientas de cracking o generadores de claves no oficiales. Tenga cuidado con los adjuntos y enlaces de correos electrónicos inesperados de remitentes desconocidos. Evite interactuar con anuncios, ventanas emergentes o botones de sitios web sospechosos.

Además, mantenga su sistema operativo, software y programas antivirus actualizados para garantizar la máxima protección. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Cuenta de Telegram promocionando Flesh stealer:

Actualización 7 de febrero de 2025: Desde su descubrimiento en 2024, el malware Flesh Stealer ha evolucionado con múltiples actualizaciones, siendo ahora compatible con Chrome 131. Entre las principales mejoras se incluyen tácticas de evasión avanzadas como la antidepuración, la detección de máquinas virtuales y comprobaciones regionales para bloquear la ejecución en países de la CEI.

El malware ahora ataca a más navegadores y aplicaciones, como Opera, Edge, Signal y Telegram, y roba cookies, credenciales, historial de navegación y datos almacenados. Su desarrollador permanece activo en foros de hacking y ha ampliado los canales de comunicación, creando grupos de Telegram separados para hablantes de ruso y de inglés y un canal de comentarios.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es la carne?

- PASO 1. Eliminación manual del malware Flesh

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

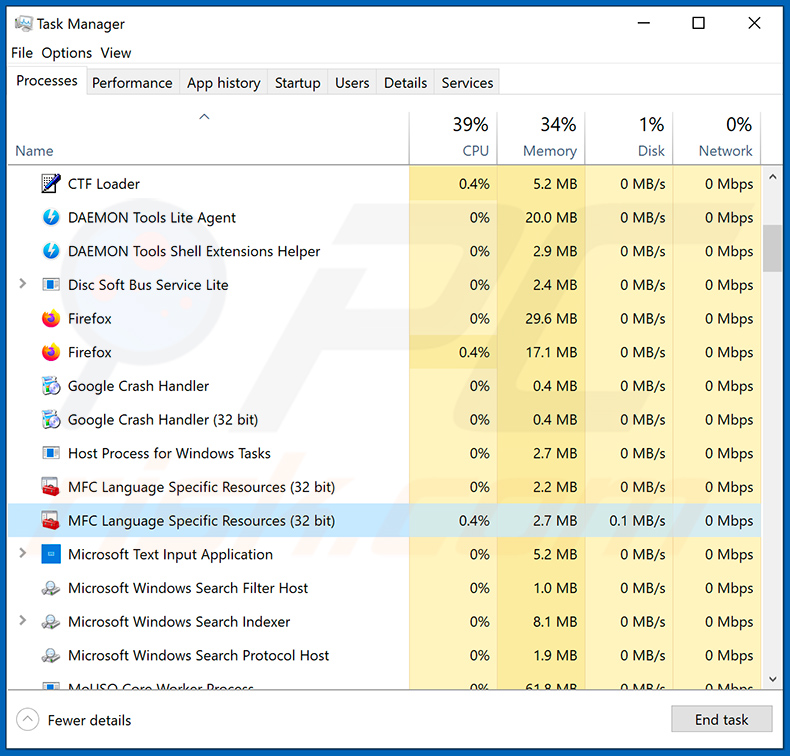

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

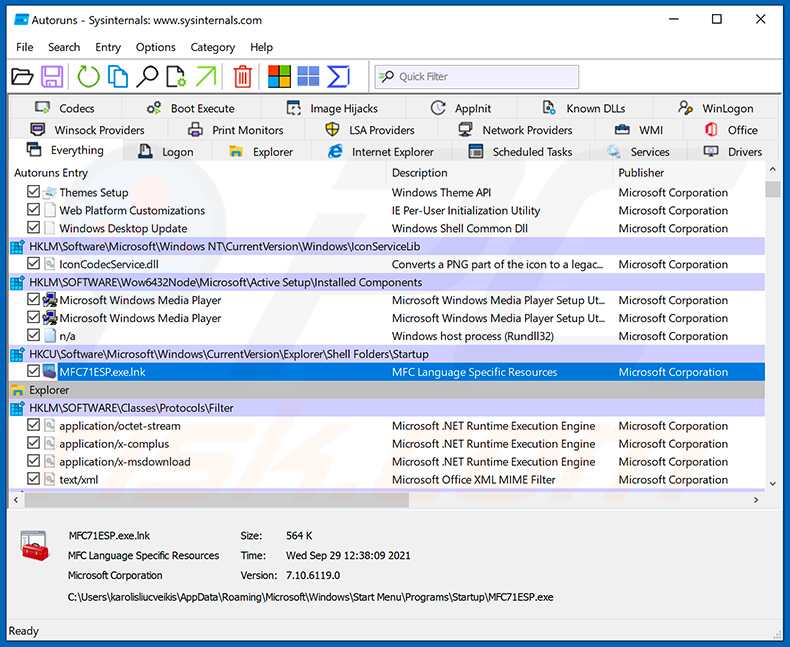

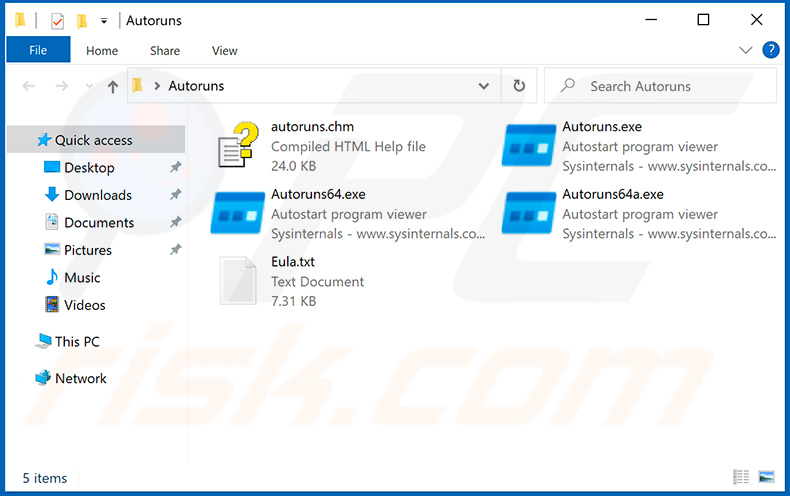

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

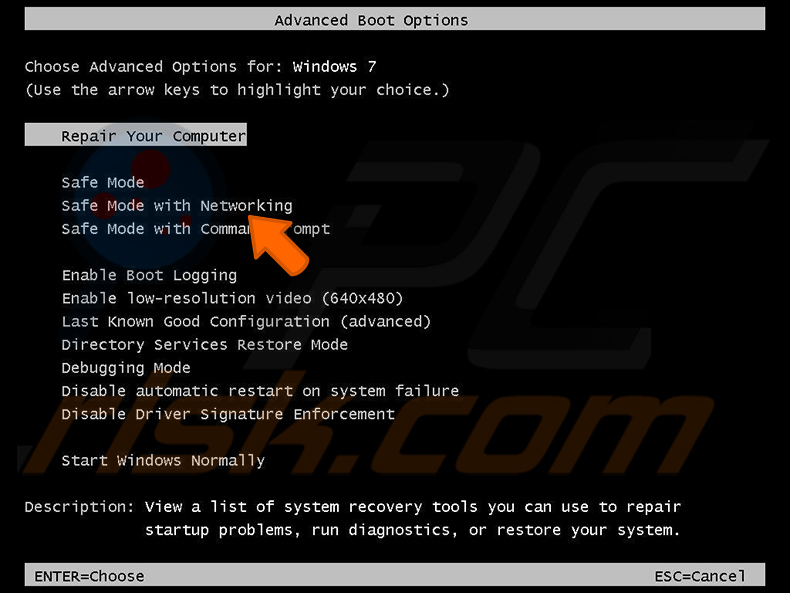

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haz clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

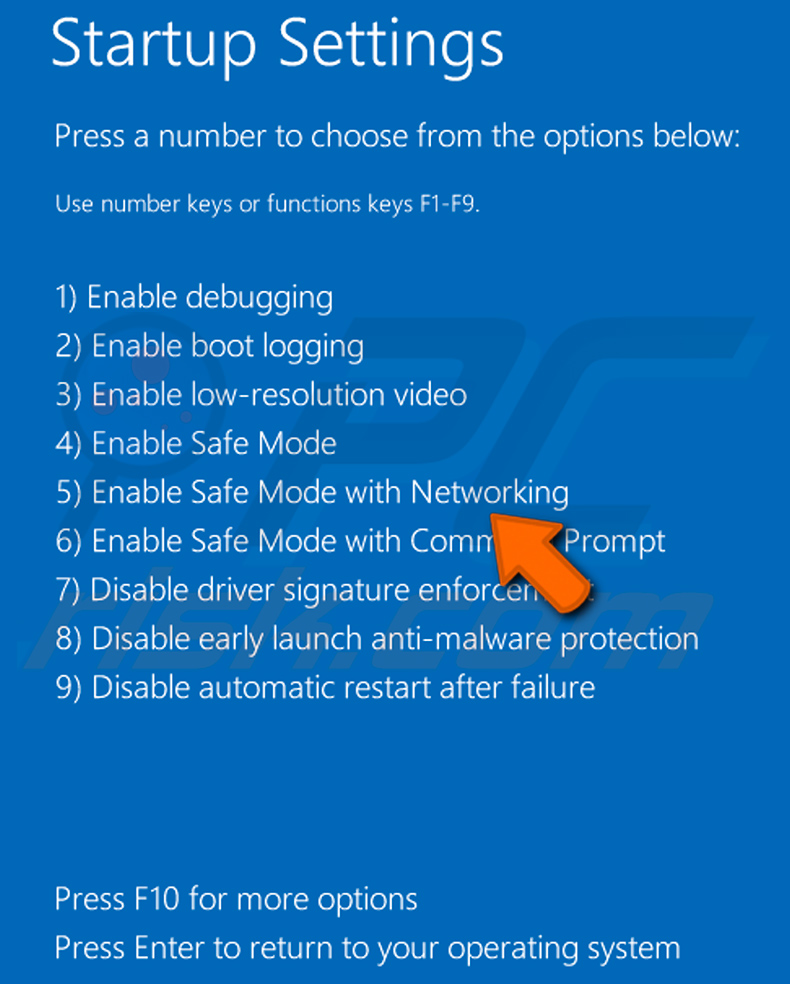

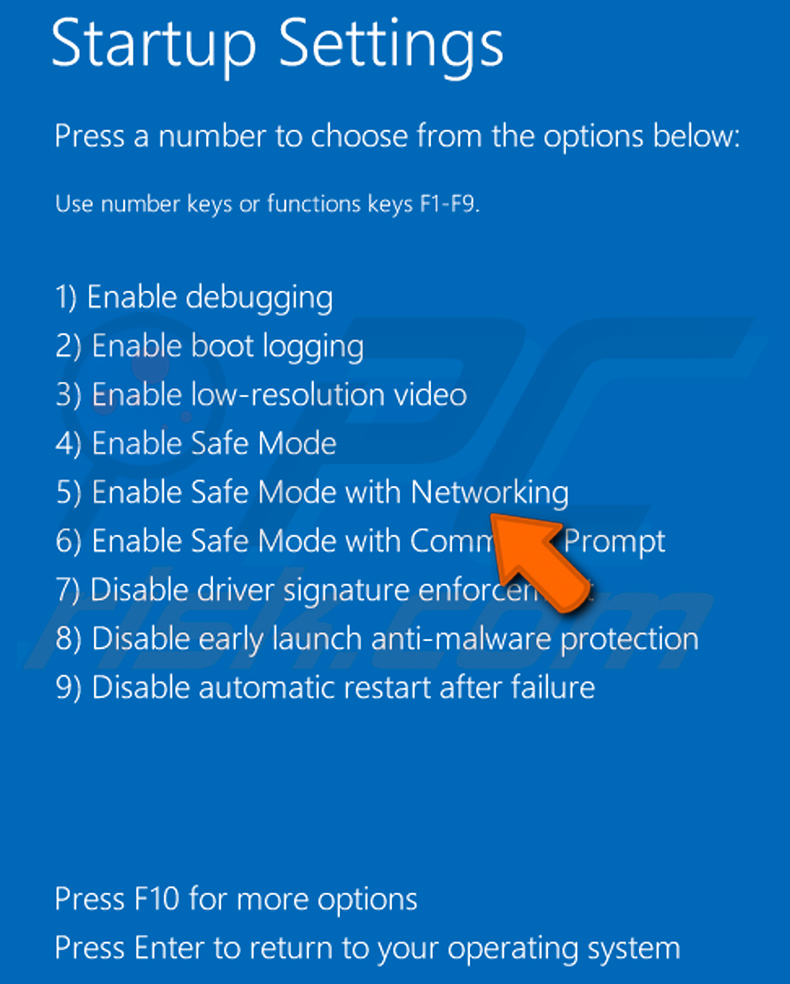

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio".

Haz clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haz clic en "Reiniciar" mientras mantienes pulsada la tecla "Mayúsculas" del teclado. En la ventana "Elegir una opción", haga clic en "Solucionar problemas" y, a continuación, seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes pulsar la tecla "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 10 en "Modo seguro con conexión en red":

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

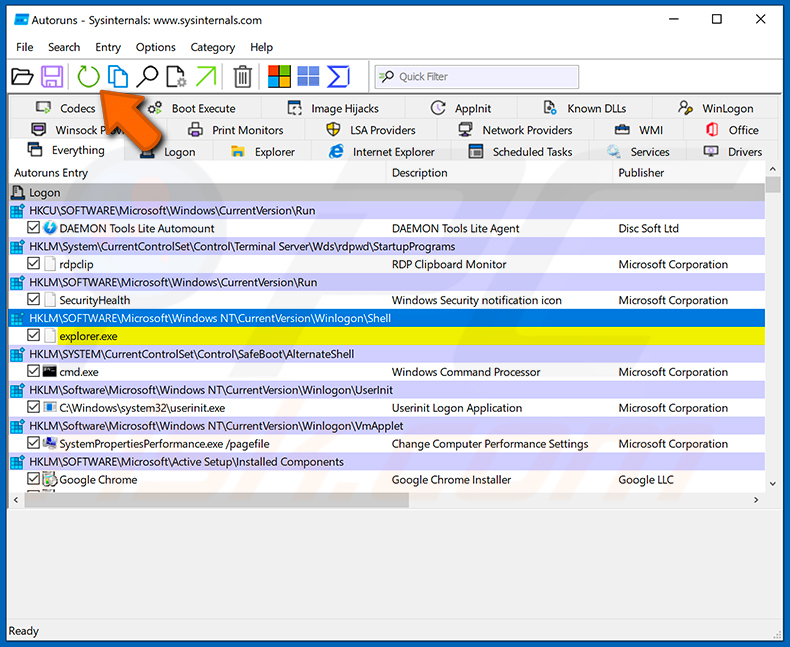

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

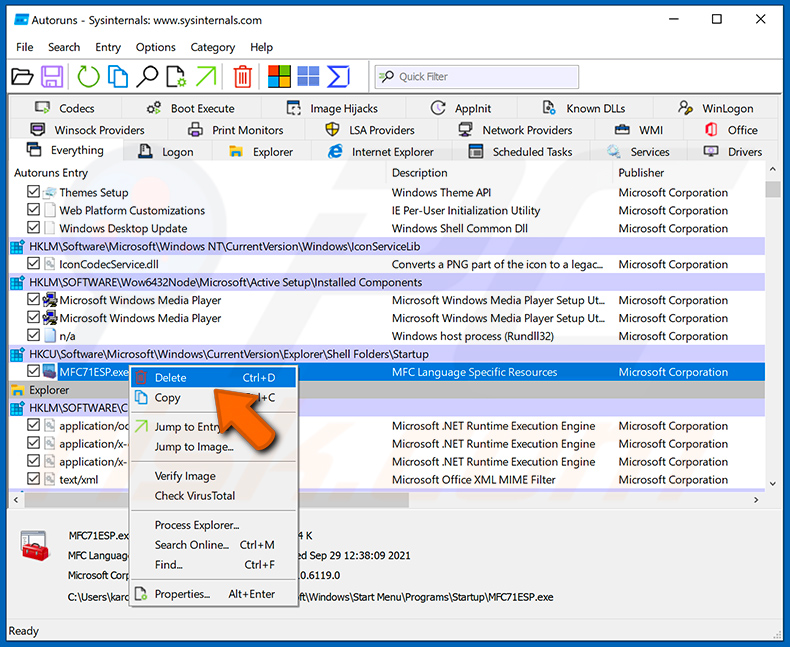

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

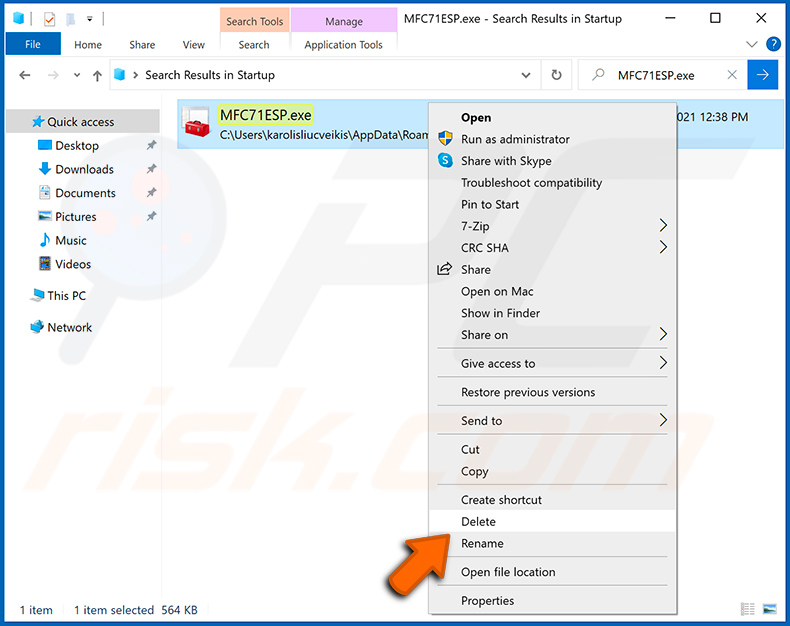

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicia el ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de programas maliciosos en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador seguro, instala las últimas actualizaciones del sistema operativo y utiliza software antivirus. Para asegurarte de que tu ordenador está libre de infecciones de malware, te recomendamos escanearlo con Combo Cleaner Antivirus para Windows.

Preguntas más frecuentes (FAQ)

Mi ordenador está infectado con Flesh stealer, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Formatear el dispositivo de almacenamiento puede eliminar Flesh stealer, pero también borrará todos los datos almacenados en él. Es aconsejable ejecutar un análisis del sistema con una herramienta de seguridad de confianza para detectar y eliminar Flesh stealer.

¿Cuáles son los mayores problemas que puede causar el malware?

En la mayoría de los casos, las consecuencias negativas de los ataques de malware incluyen la encriptación de datos, pérdidas monetarias, secuestro de cuentas personales, infecciones adicionales y (o) robo de identidad.

¿Cuál es el objetivo de FleshStealer?

El objetivo de FleshStealer es extraer información confidencial de los navegadores web, incluidas extensiones de criptomoneda basadas en navegador, códigos de autenticación de dos factores y tokens de Discord.

¿Cómo se infiltró el malware en mi ordenador?

Los actores de amenazas suelen distribuir malware a través de adjuntos maliciosos de correo electrónico, software pirata, vulnerabilidades de software obsoleto y estafas de soporte técnico. También utilizan redes P2P, sitios web falsos, descargadores de terceros, unidades USB infectadas, anuncios maliciosos y perfiles de redes sociales secuestrados para propagar su malware.

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner es eficaz en la detección y eliminación de casi todo el malware conocido. Sin embargo, el malware sofisticado a menudo se esconde profundamente dentro del sistema, por lo que realizar un análisis completo del sistema es esencial para garantizar que se encuentran y eliminan todos los rastros del malware.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión