Virus por e-mail HSBC

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Guía para eliminar el virus por e-mail HSBC

¿Qué es el virus por e-mail HSBC?

El virus por e-mail HSBC es otra campaña fraudulenta de spam similar a ADP Invoice, Barclays Secured Message, Sage Invoice y otras tantas. Esta campaña está diseñada para distribuir un virus de tipo troyano llamada TrickBot. Los correos electrónicos aseguran en esencia que un pago de dinero no se tramitado y anima a los usuarios a abrir un documento adjunto MS Word para más información. Se trata de una estafa, una vez se abre, el adjunto descarga e instala silenciosamente software malicioso.

En primer lugar, HSBC es uno de los bancos más grandes del mundo y no tiene nada que ver con campañas de spam. Los ciberdelincuentes se ocultan simplemente tras ese nombre para engañar a usuarios ingenuos a que abran el adjunto. Como se ha mencionado anteriormente, en el correo se dice que el pago no puede tramitarse y se les anima a abrir un documento adjuntos y a seguir una serie de pasos para resolver el problema. Como se indica, es una estafa. Los ciberdelincuentes usan nombres de empresas legítimas y agencias gubernamentales, ya que es más fácil engañar a los usuarios para que abran archivos recibidos de usuarios o empresas con nombres familiares (en este caso, un gran banco). TrickBot es un virus muy peligroso. Este troyano secuestra los navegadores web y modifica los sitios web de banca para que todos los usuarios y contraseñas introducidos se envíen a un servidor remoto controlado por los desarrolladores de TrickBot. Por tanto, los ciberdelincuentes podrían conseguir acceso a cuentas de usuario privadas, como por ejemplo, redes sociales, bancos, etc. Los ciberdelincuentes persiguen generar muchos ingresos, por lo que hay una alta probabilidad de que esos individuos se aprovechen de la información conseguida. Por tanto, la existencia del software malicioso de TrickBot puede dar lugar a graves problemas de privacidad y pérdidas económicas significativas. Si ha abierto recientemente los adjuntos distribuidos en la campaña de spam "HSBC Email Virus", debería analizar el sistema de inmediato con un antivirus o antiespía legítimo y eliminar las amenazas detectadas.

| Nombre | el virus bancario HSBC |

| Tipo de amenaza | Troyano, virus que sustrae contraseñas, software malicioso bancario, software espía |

| Síntomas | Los troyanos han sido diseñados para infiltrarse en los equipos de las víctimas y permanecer en silencio, de ahí que no se constaten síntomas concretos en la máquina infectada. |

| Formas de distribución | Adjuntos de correo infectados, anuncios maliciosos en línea, ingeniería social, software pirata. |

| Daño | Información bancaria sustraída, contraseñas, suplantación de la identidad, equipo de la víctima añadido a una red de robots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay muchos virus de tipo troyano que comparten similitudes con TrickBot (como por ejemplo LokiBot, Emotet, Adwind, y FormBook). Como ocurre con el virus HSBC Email, esos virus se distribuyen también usando campañas de spam por correo. Asimismo, casi todos los troyanos están diseñados para recabar información personal. Sin embargo, algunos propagan otros virus (normalmente ransomware). En cualquier caso, todos representan una amenaza directa a su privacidad y seguridad en navegadores.

¿Cómo se infectó mi equipo con el virus por e-mail HSBC Email?

Como mencionamos anteriormente, "HSBC Email Virus" distribuye un documento malicioso MS Word. Tras abrir este archivo, se insta a los usuarios habilitar comandos macro (de lo contrario, el contenido no se mostrará adecuadamente); sin embargo, es un truco; al permitir macros, los usuarios permitirán que el documento ejecute comandos que descargarán e instalarán silenciosamente TrickBot. Este método de distribución, sin embargo, tiene un fallo importante: los documentos son capaces de descargar software malicioso solo si el usuario los abre usando un programa MS Word. Por tanto, si el archivo se abre usando cualquier otra app, el software malicioso no se descargará. Asimismo, TrickBot pone su objetivo en el sistema operativo Windows solo; si usan otro sistema, está a salvo.

¿Cómo se evita la instalación de software malicioso?

La falta de conocimiento y un comportamiento imprudente son los ingredientes principales por los que se infecta el equipo. Por tanto, preste especial atención al navegar por internet. Piénseselo dos veces antes de abrir adjuntos en correos. Si ha recibido el e-mail de una cuenta de correo sospechosa o desconocida y el archivo/enlace parece totalmente irrelevante, no lo abra. Las versiones a partir de 2010 de MS Office están desarrolladas para abrir nuevos documentos con modo "vista protegida". Esto evita que se descargue e instale software malicioso. Por tanto, es arriesgado usar versiones antiguas. También recomendamos encarecidamente que tenga un software antivirus o antiespía instalado y en funcionamiento. Si ha abierto ya adjuntos maliciosos como "HSBC Email Virus", le recomendamos ejecutar un análisis con Combo Cleaner para eliminar automáticamente el software malicioso infiltrado.

Texto mostrado en el mensaje de correo "HSBC Email Virus":

Subject: Important : Troubles processing BACs payment

Good Morning,

We’re having troubles processing your request, we encountered an error processing your BACs payment.

What we need you to do

1. The documents are delivered through secure email via an attached file from HSBC. Please be aware this may be delivered to the spam folder.

2. When you open the document a message will appear saying the document requires phone verification. When you click the Send Code button, a code will be sent to your mobile phone.

3. Key that code in to the Code box on screen and select OK. You will now be able to complete the fields in the document as required.

4. Please note that the signature you upload needs to be a clear, current version of your standard signature which once added to the bank mandate can be used to authorise such account transactions as the paying away of funds.

5. Please ensure when you complete the form, that full names including any middle names are included.

6. When the final signatory has completed and signed the documents they will then be returned to me via secure email.

Yours sincerely

James Holand

Transaction Processing Specialist | Operations BACs, Faster Payments, CDD | Email: James.Holand@hsbc.co.uk

Adjunto malicioso distribuido a través de la campaña de spam "HSBC Email Virus":

Segunda variante del virus "HSBC Email Virus":

Texto mostrado en este correo:

Subject: Incoming high value CHAPS payments

Good Morning ,

We received 2 high value CHAPS payments requests into the branch today.

Please complete and sign the attached documents and return for processing.

We require this information before we can release the payments to your account.

Thank you,

Olivia Brown BA (Hons) Cert (RBCB)

Business Banking and Wealth Management

HSBC BANK PLC HBEU

18 North Street, Leatherhead, Surrey KT22 7AR. South Region.

___________________________________________________________

Phone 08455928172

Email Olivia.Brown@hsbcemail.net

************************************************************

HSBC Bank plc

Registered Office: 8 Canada Square, London E14 5HQ

Registered in England – Number 14259

Authorised by the Prudential Regulation Authority and regulated by the

Financial Conduct Authority and the Prudential Regulation Authority

************************************************************

This E-mail is confidential

It may also be legally privileged. If you are not the addressee you may not copy, forward, disclose or use any part of it. If you have received this message in error, please delete it and all copies from your system and notify the sender immediately by return E-mail.

Internet communications cannot be guaranteed to be timely secure, error or virus-free. The sender does not accept liability for any errors or omissions.

Captura de pantalla del adjunto malicioso propagado usando la segunda variante de "HSBC Email Virus":

Tercera versión del virus "HSBC Email Virus":

Texto mostrado en este correo:

Subject: Account Review

Account Review

Dear Sir/MadamThe account review files has been issued at the request of our customer, please download it from the link below:

hxxps://hsbcdocuments.net/.............

Your documents have been encrypted with the strongest encryption and a unique key, please print and sign the attached document.

Yours faithfully,

Global Payment and Cash Management

HSBC

Captura de pantalla del adjunto propagado usando la tercera versión de "HSBC Email Virus":

Otra versión de la campaña de spam de HSBC email:

Texto mostrado en este correo:

Good day, Our Ref: WA3AEMIDLGB31.

Find enclosed payment copy made to your company account on behalf of our client to your receiving bank dated 10/04/2019. Kindly confirm payment and client Ref details from attache' swift copy and advice accordingly.

Awaiting your confirmation

Best Regards,

David Wong Funds Transfer Dept., Business Banking, Eastern District, Commercial Banking The Hongkong and Shanghai Banking Corporation Limited (1-1SBC 14/F, Causeway Bay Plaza Two, 463-483 Lockhart Road, Causeway Bay, Hong Kong. Email: customerserviceeOhsbcpcom.hk web: hxxps://www.hsbc.com.hk

Captura de pantalla del adjunto malicioso de Microsoft Excel ("Paymentreceipt.xlsx"):

Otra versión de la campaña de spam por e-mail "HSBC". Esta versión distribuye el troyano de acceso remoto NanoCore y el adjunto es "swift_274456.iso" que contiene el archivo "swift_274456.exe".

Captura de pantalla del correo engañoso:

Texto mostrado en este correo:

Greetings.. The attached payment advice is issued at the request of our customer. please kindly confirm your bank swift-code/account body,

we have been trying to send this funds out to you lately but it had always bounced back.

This advice is for your reference only**

Yours faithfully,Global Payments and Cash Management

HSBC UK

Skype: rick.tev2

This is not an auto-generated email, please TAKE NOTE. Awaiting your urgent reply in order to proceed again.

Security tips1. Install virus detection software and personal firewall on your computer. This software needs to be updated regularly to ensure you have the latest protection.

2. To prevent viruses or other unwanted problems, do not open attachments from unknown or non-trustworthy sources.

3. If you discover any unusual activity, please contact the remitter of this payment as soon as possible.

Captura de pantalla del adjunto malicioso:

| Nombre | swift_274456.iso |

| Tipo de amenaza | Troyano de acceso remoto, virus que sustrae contraseñas, software malicioso bancario, software espía |

| Detectada como | Antiy-AVL (Trojan[Dropper]/Win32.Sysn), McAfee (Artemis!9585B363E418), Microsoft (Trojan:Win32/Sonbokli.A!cl), Tencent (Win32.Trojan.Autoit.Auto), lista completa (VirusTotal) |

| Carga útil | NanoCore RAT |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio, de ahí que no se vean síntomas en el equipo infectado. |

| Formas de distribución | Adjuntos infectados en correos, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Información bancaria robada, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de robots. |

| Eliminar | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es HSBC Email Virus?

- PASO 1. Eliminar manualmente el software malicioso TrickBot.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

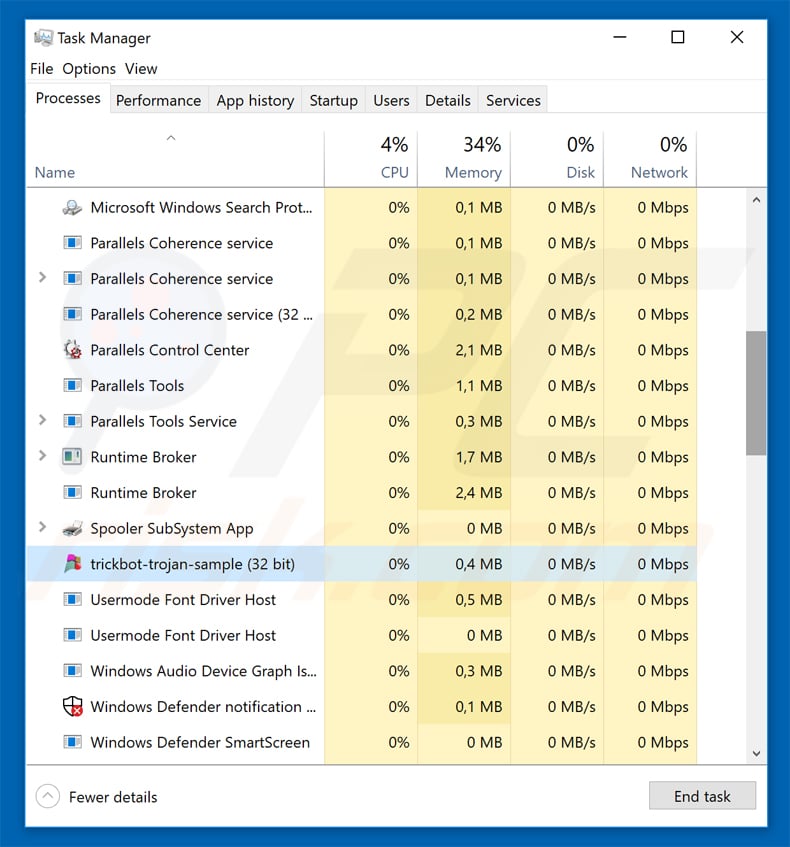

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

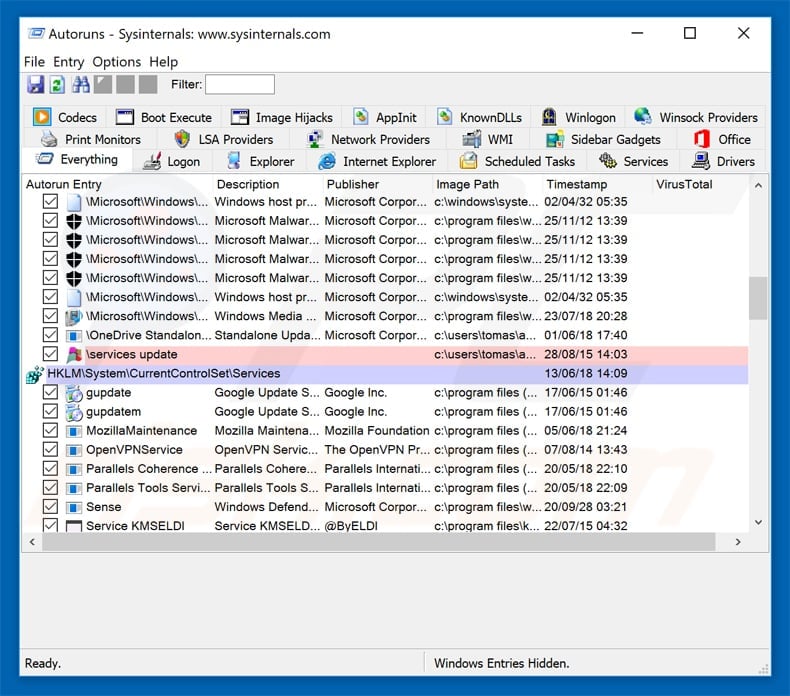

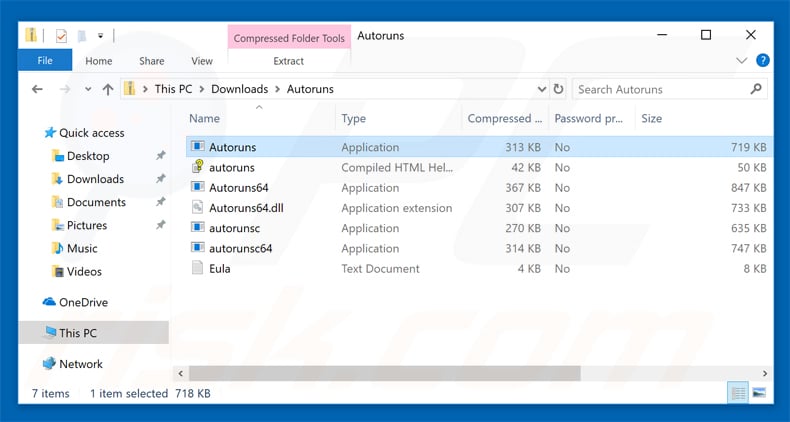

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

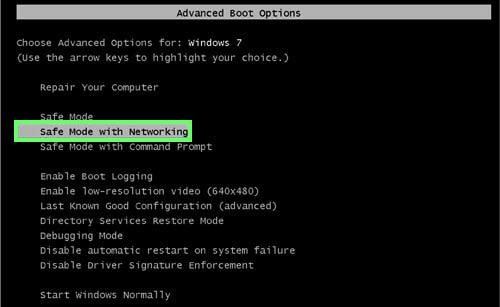

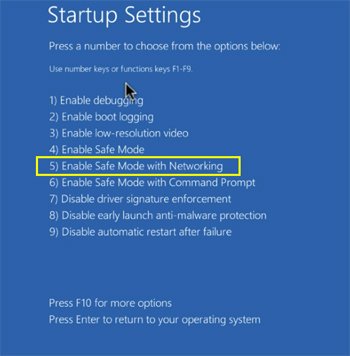

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

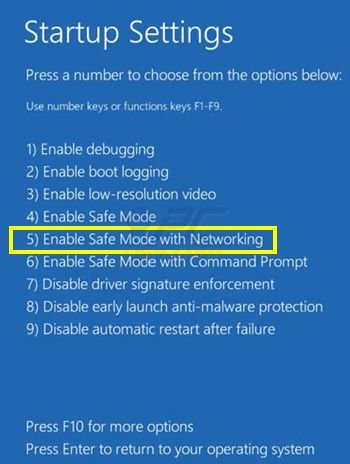

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

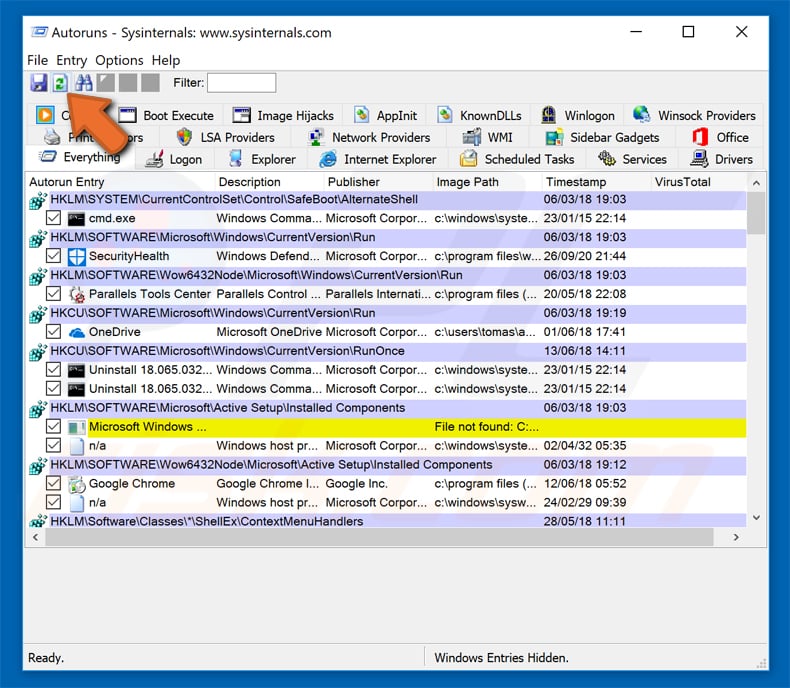

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

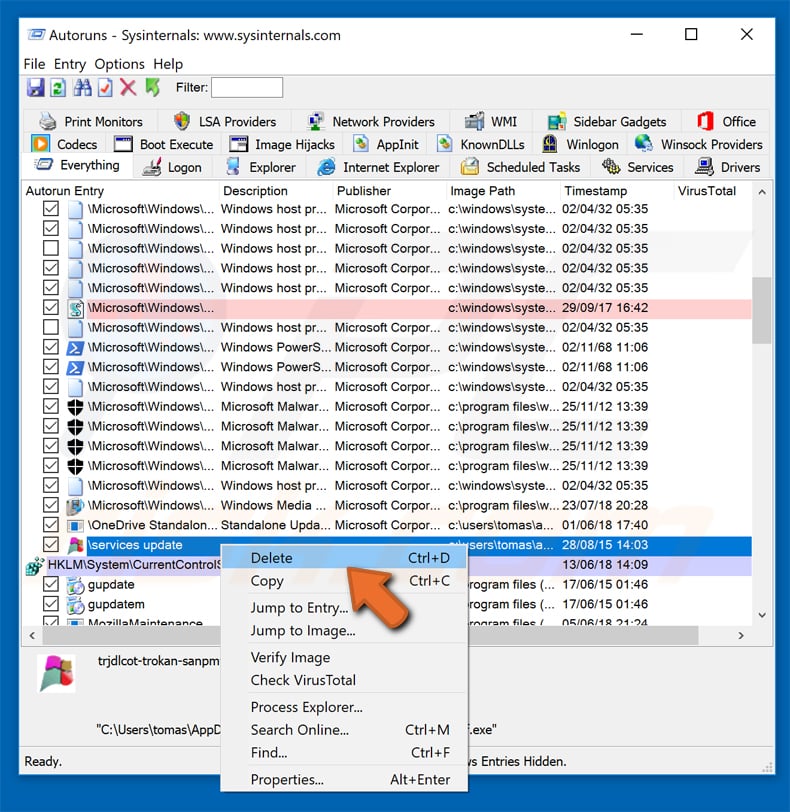

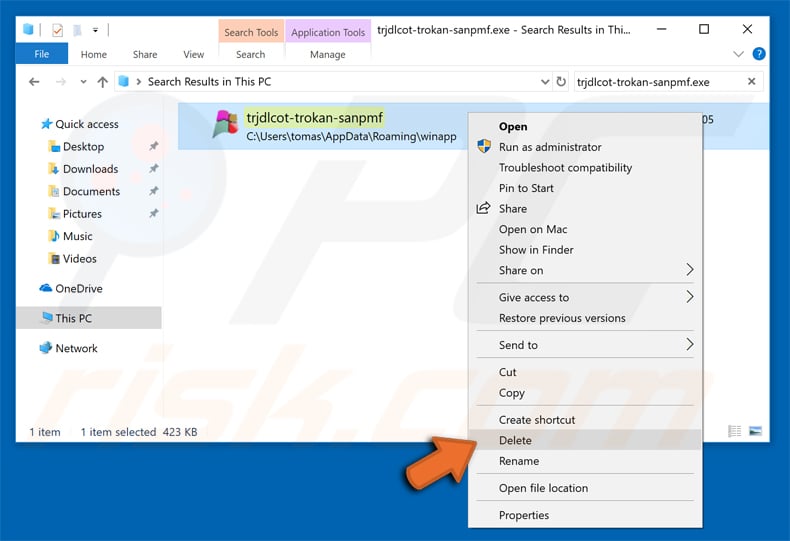

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.