Cómo eliminar el malware Chameleon de un dispositivo Android

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué tipo de malware es Chameleon?

Chameleon es el nombre de un troyano dirigido a sistemas operativos Android. Este malware es capaz de robar información (especialmente datos bancarios) y realizar otras actividades maliciosas.

Chameleon existe desde al menos enero de 2023 y, en el momento de escribir estas líneas, se dirige casi exclusivamente a usuarios australianos y polacos. Este programa malicioso se infiltra principalmente en los sistemas bajo la apariencia de navegadores legítimos o aplicaciones de criptomoneda, banca, chatbot y otras.

Resumen del malware Chameleon

Chameleon tiene todas las características de un troyano bancario, aunque las pruebas sugieren que este malware aún está en desarrollo.

Como la mayoría de los troyanos bancarios, Chameleon abusa de los Servicios de Accesibilidad de Android para llevar a cabo sus actividades. Estos servicios están diseñados para proporcionar ayuda adicional a los usuarios que la requieran. Los Servicios de Accesibilidad tienen muchas funciones, por ejemplo, leer la pantalla, simular la pantalla táctil y el teclado, confirmar/denegar opciones, etc. Por lo tanto, el malware que emplea los Servicios de Accesibilidad de Android obtiene la capacidad de acceder y utilizar todas sus funcionalidades.

Si estos servicios aún no están habilitados, Chameleon (mientras se disfraza como una aplicación genuina o que parece legítima) solicita permiso para utilizarlos. Después, el programa malicioso comienza sus operaciones recopilando datos del dispositivo, por ejemplo, modelo del dispositivo, versión del sistema operativo, geolocalización, etc.

El malware Chameleon dispone de varias funciones. Puede obtener datos mediante keylogging (es decir, registrando las pulsaciones del teclado) a través de los servicios de accesibilidad de Android. Esta capacidad se puede utilizar para adquirir casi cualquier información tecleada; además, el troyano se dirige a los datos de bloqueo del dispositivo (por ejemplo, contraseña, patrón de deslizamiento, código PIN, etc.).

Este programa también roba cookies de Internet. Chameleon puede abrir un sitio legítimo (por ejemplo, CoinSpot), y mientras el usuario interactúa con la página, el malware obtiene sus cookies en segundo plano.

Asimismo, el troyano comprueba la lista de aplicaciones instaladas y, si encuentra una aplicación objetivo, descarga una página HTML de phishing de aspecto idéntico, que se superpone al software real. Esta técnica suele utilizarse para simular páginas de inicio de sesión con el fin de obtener las credenciales de acceso de las víctimas.

Se sabe que Chameleon se infiltra en los sistemas disfrazado de IKO, una aplicación bancaria polaca, por lo que se puede afirmar con seguridad que el objetivo del malware son las credenciales asociadas a este banco.

Además de los ataques de superposición, Chameleon puede interceptar y robar SMS, lo que significa que puede obtener OTP (contraseñas de un solo uso) y códigos 2FA/MFA (autenticación de dos o varios factores) enviados a través de mensajes de texto.

Este malware emplea técnicas antianálisis y de aseguramiento de la persistencia, entre las que se incluyen la prevención de la desinstalación y la desactivación de Google Play Protect.

Chameleon también puede descargar y ejecutar cargas útiles. Esta capacidad implica que podría utilizarse para infiltrar programas o componentes maliciosos adicionales en un dispositivo comprometido. Teóricamente, dicha funcionalidad puede utilizarse para introducir casi cualquier tipo de malware en un sistema (por ejemplo, troyanos, ransomware, etc.); sin embargo, suele haber ciertas limitaciones en cuanto al contenido que puede descargarse/instalarse.

Como ya se ha mencionado, Chameleon estaba en fase de desarrollo en el momento de la investigación. Los desarrolladores de malware a menudo mejoran sus creaciones; por lo tanto, las posibles iteraciones futuras de este troyano podrían tener capacidades adicionales u otras.

En resumen, la presencia de software como Chameleon en los dispositivos puede dar lugar a múltiples infecciones del sistema, graves problemas de privacidad, pérdidas financieras y robo de identidad.

Si sospecha que su dispositivo Android está infectado con Chameleon (u otro malware), realice un análisis completo del sistema con un antivirus y elimine la amenaza sin demora.

| Nombre | Troyano bancario "Chameleon" |

| Tipo de amenaza | Malware para Android, aplicación maliciosa. |

| Nombres de detección | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.BankBot.14465), ESET-NOD32 (Una variante de Android/TrojanDropper.Agent), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.), Symantec (Trojan.Gen.MBT), Lista completa (VirusTotal) |

| Síntomas | El dispositivo va lento, la configuración del sistema se modifica sin el permiso del usuario, aparecen aplicaciones dudosas, el consumo de datos y batería aumenta significativamente, los navegadores redirigen a sitios web dudosos, aparecen anuncios intrusivos. |

| Métodos de distribución | Adjuntos de mensajes/correos electrónicos infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, grandes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas pueden abusar de las aplicaciones de comunicación). |

| Eliminación de malware (Android) | Para eliminar las infecciones de malware, nuestros investigadores de seguridad recomiendan escanear el dispositivo Android con un software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET y Malwarebytes. |

Ejemplos de troyanos bancarios

Hemos analizado innumerables programas maliciosos dirigidos a dispositivos Android; Nexus, TgToxic, PixPirate, y Hook son sólo algunos ejemplos de troyanos bancarios diseñados para infectar este sistema operativo.

El software malicioso puede tener una amplia gama de funcionalidades que pueden estar en diferentes combinaciones. Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema amenaza la integridad del dispositivo y la seguridad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo se infiltró Chameleon en mi dispositivo?

El malware se propaga principalmente mediante técnicas de phishing e ingeniería social. A menudo, este software se presenta como programas/medios ordinarios o se incluye en ellos.

En el caso de Chameleon, se ha observado que este troyano se infiltra en los dispositivos bajo la apariencia (y/o simplemente utilizando los iconos) de las siguientes aplicaciones: IKO banking, Australian governmental agencies, CoinSpot, Google Chrome, Bitcoin, ChatGPT, etc. Se observó que estas aplicaciones falsas se distribuían a través de archivos adjuntos en mensajes de spam en Discord, Bitbucket, y varios sitios web comprometidos.

Sin embargo, es pertinente mencionar que Chameleon también podría distribuirse utilizando otros métodos. Entre las técnicas de distribución más utilizadas se encuentran: descargas "drive-by" (sigilosas/engañosas), estafas en línea, archivos adjuntos/enlaces maliciosos en correo basura (p. ej., correos electrónicos, PMs/DMs, SMS, etc.), publicidad maliciosa, fuentes de descarga poco fiables (p. ej., freeware y sitios gratuitos de alojamiento de archivos, redes de intercambio Peer-to-Peer, etc.), software pirata y herramientas ilegales de activación de programas ("cracking"), actualizaciones falsas, etc.

¿Cómo evitar la instalación de programas maliciosos?

Le recomendamos encarecidamente que tenga cuidado al navegar, ya que los contenidos fraudulentos y maliciosos en línea suelen parecer inofensivos. También hay que tener cuidado con los mensajes de correo electrónico entrantes. No se deben abrir los adjuntos/enlaces encontrados en correos sospechosos, ya que pueden ser virulentos.

Además, todas las descargas deben realizarse desde canales oficiales y verificados. También se aconseja activar y actualizar los programas mediante funciones/herramientas legítimas, ya que los adquiridos a terceros pueden contener malware.

Es fundamental tener instalado y actualizado un antivirus de confianza. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas o problemas detectados.

Iconos utilizados por el malware Chameleon (fuente de la imagen: Cyble):

![]()

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo resetear el navegador Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo resetear el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

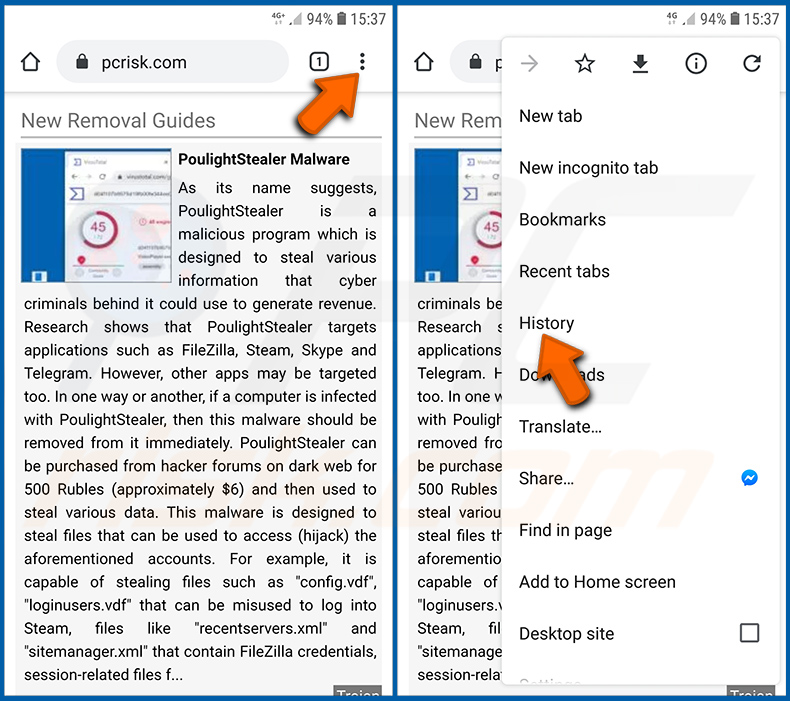

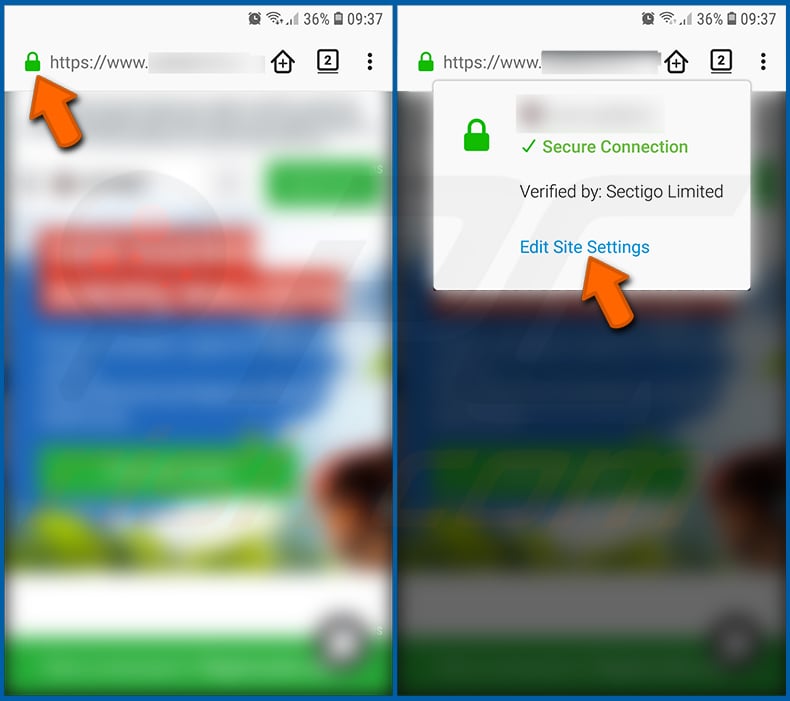

Eliminar el historial de navegación del navegador web Chrome:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

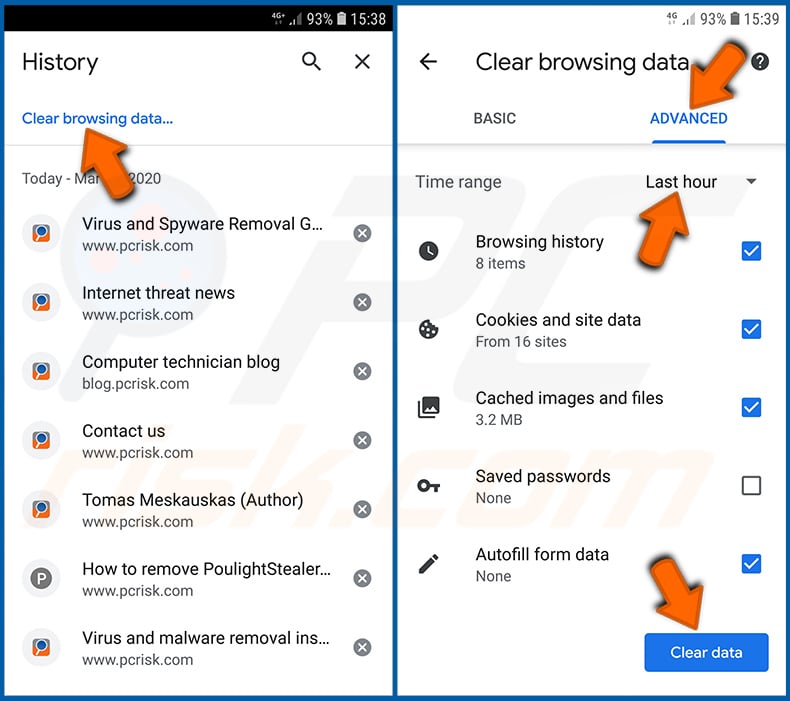

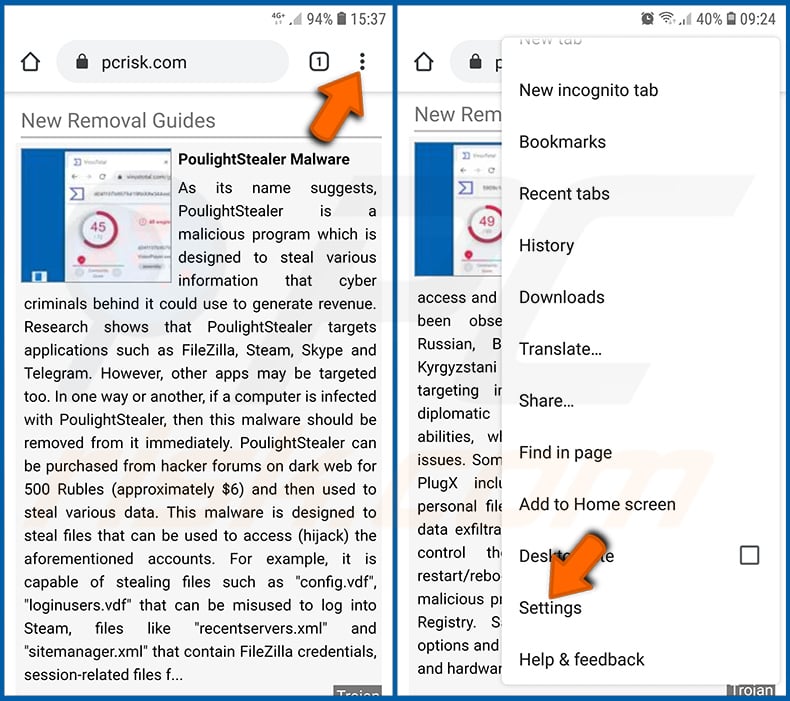

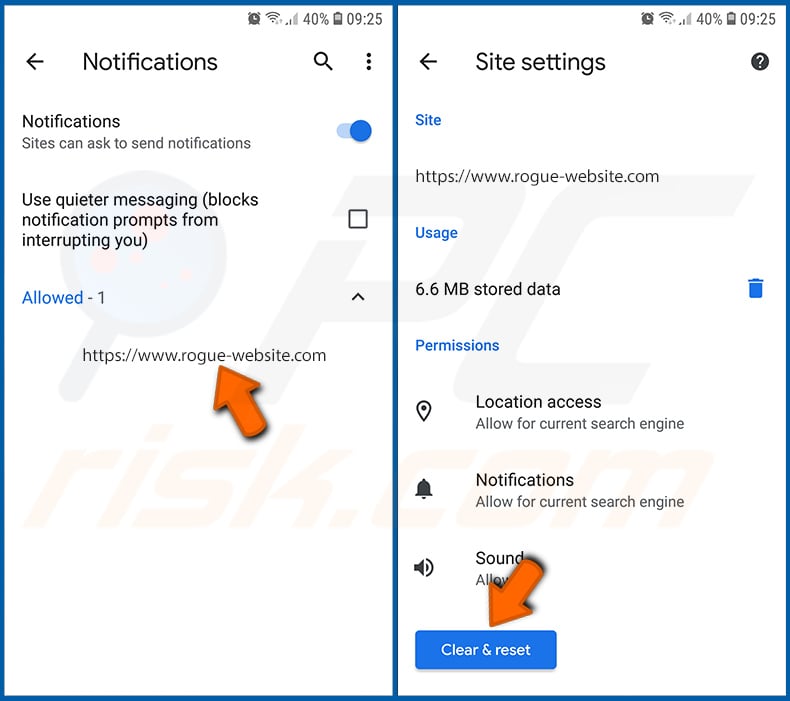

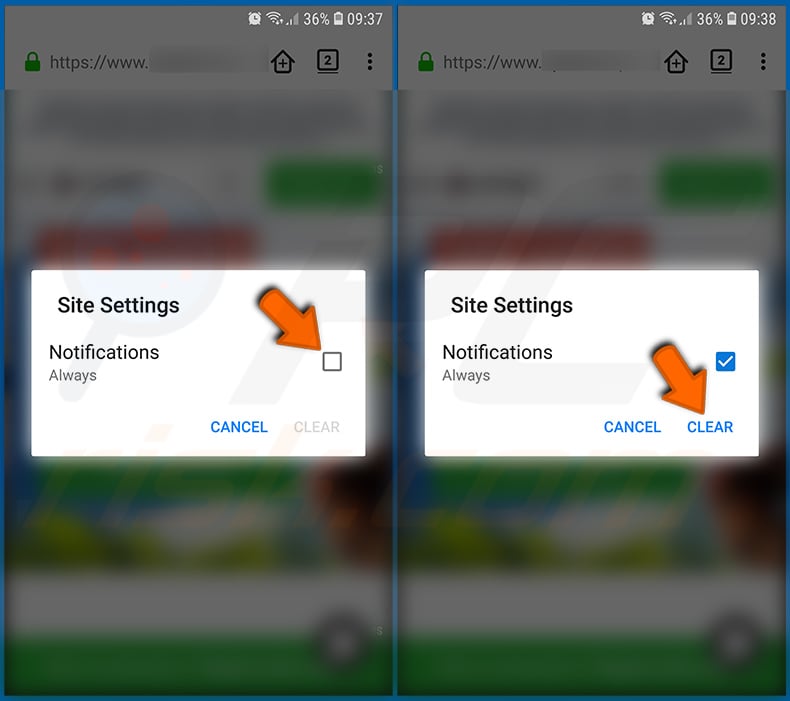

Desactivar las notificaciones del navegador en el navegador web Chrome:

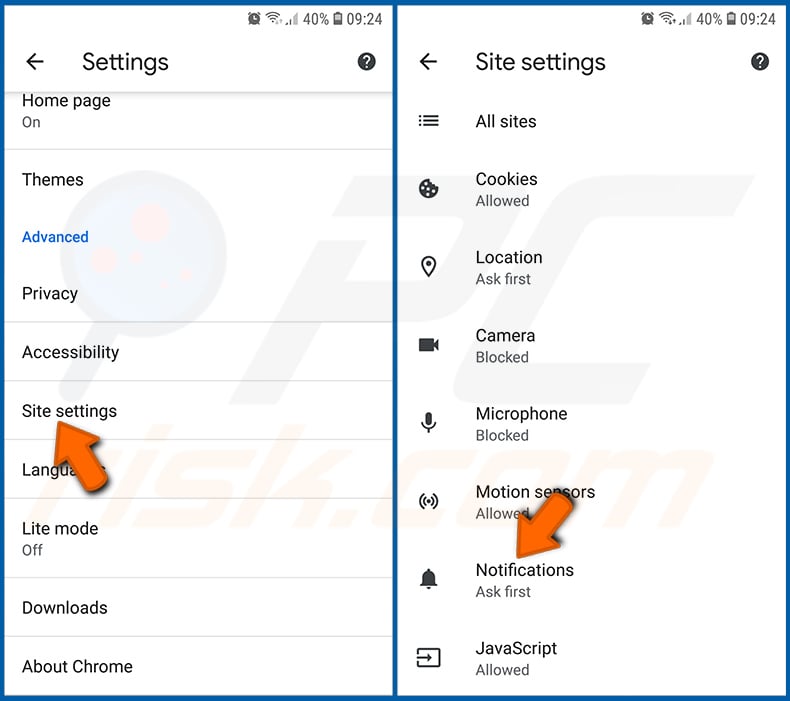

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable que se abre.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

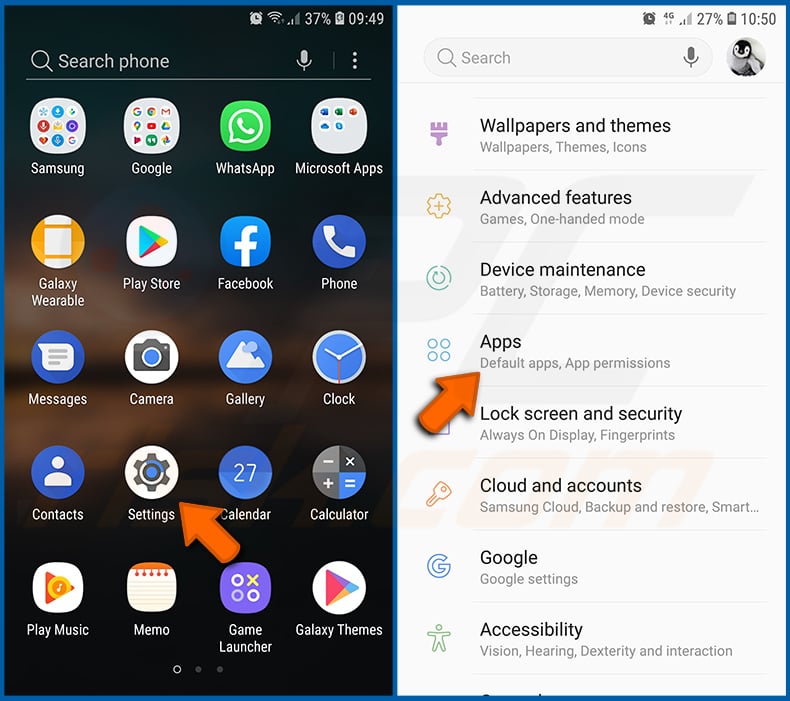

Resetear el navegador web Chrome:

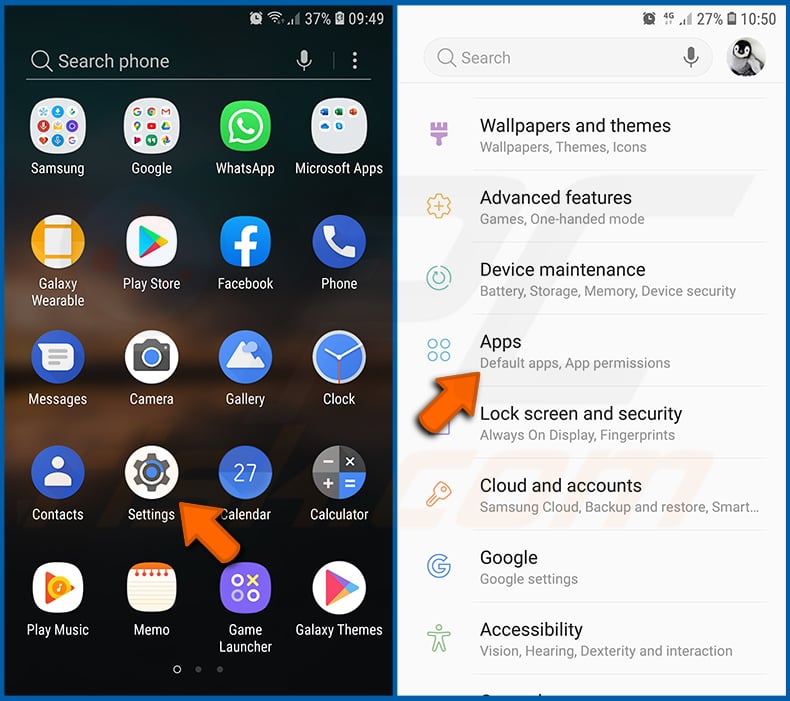

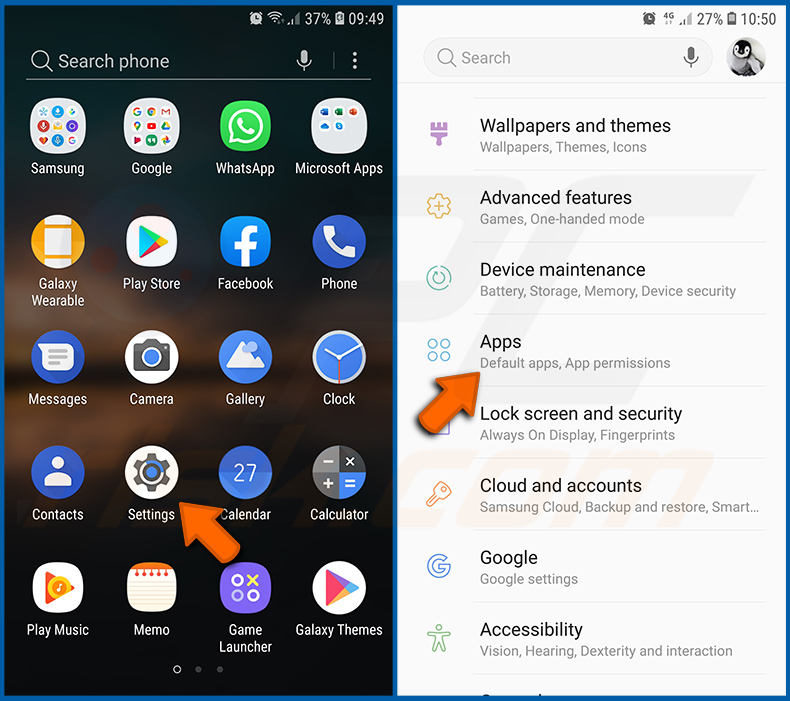

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

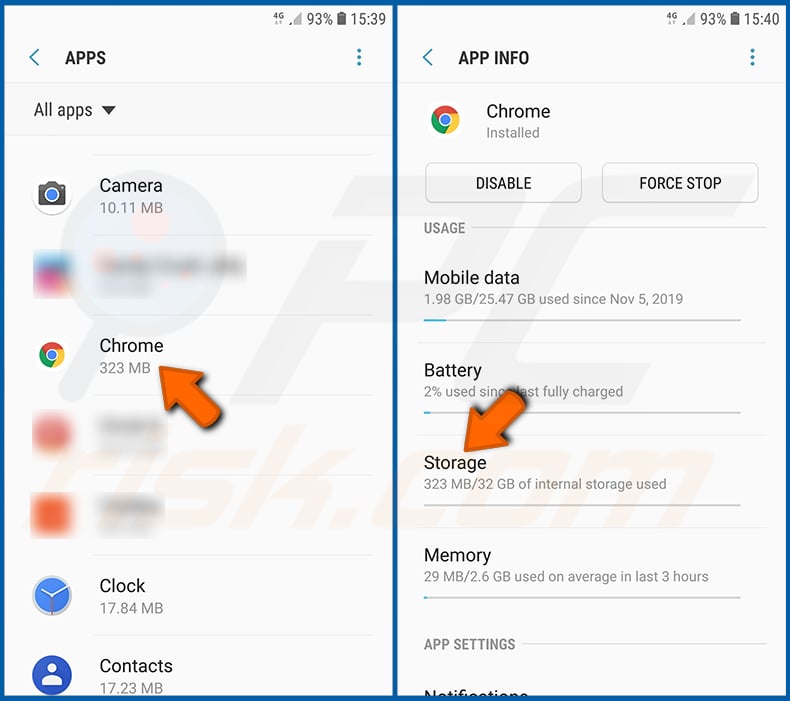

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

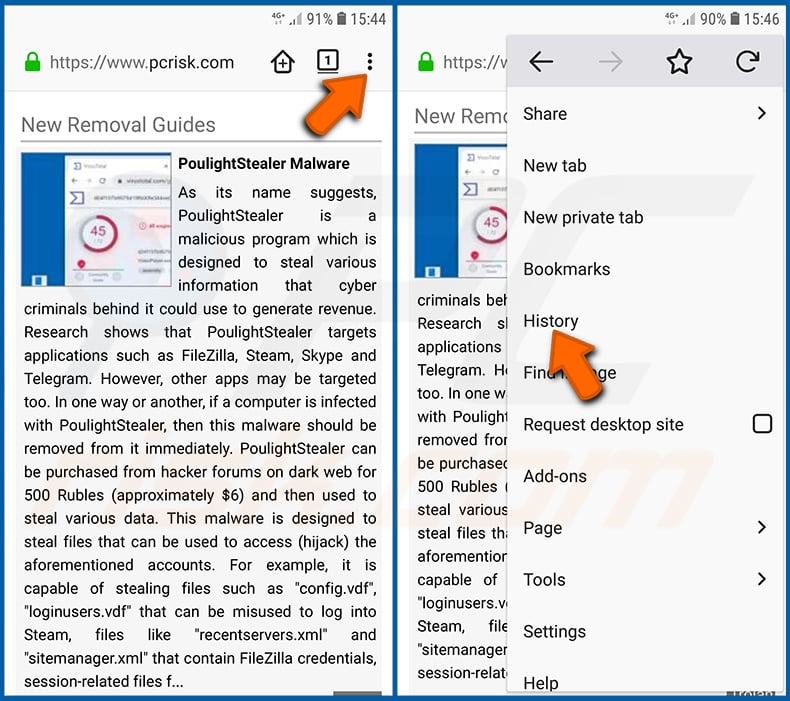

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

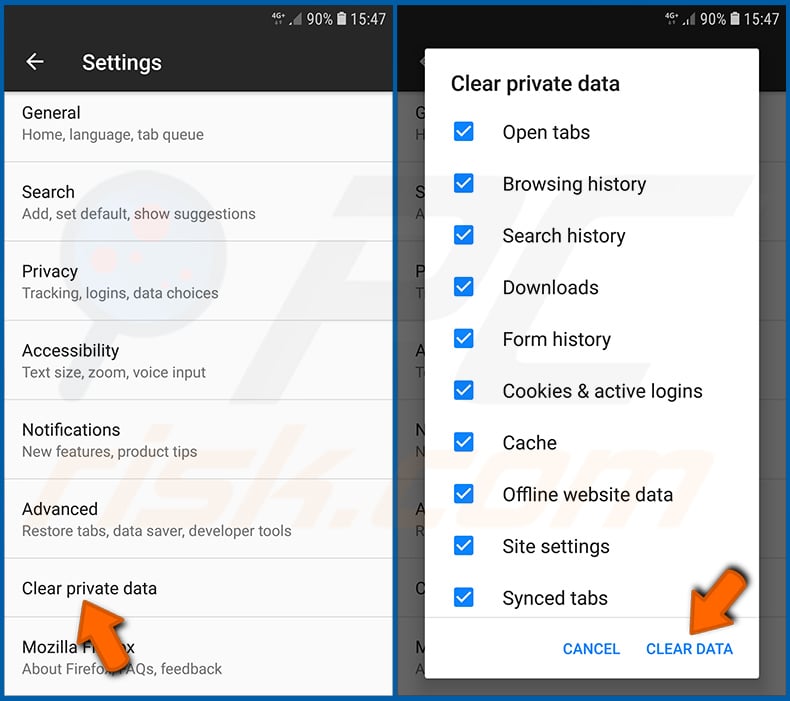

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

Resetear el navegador web Firefox:

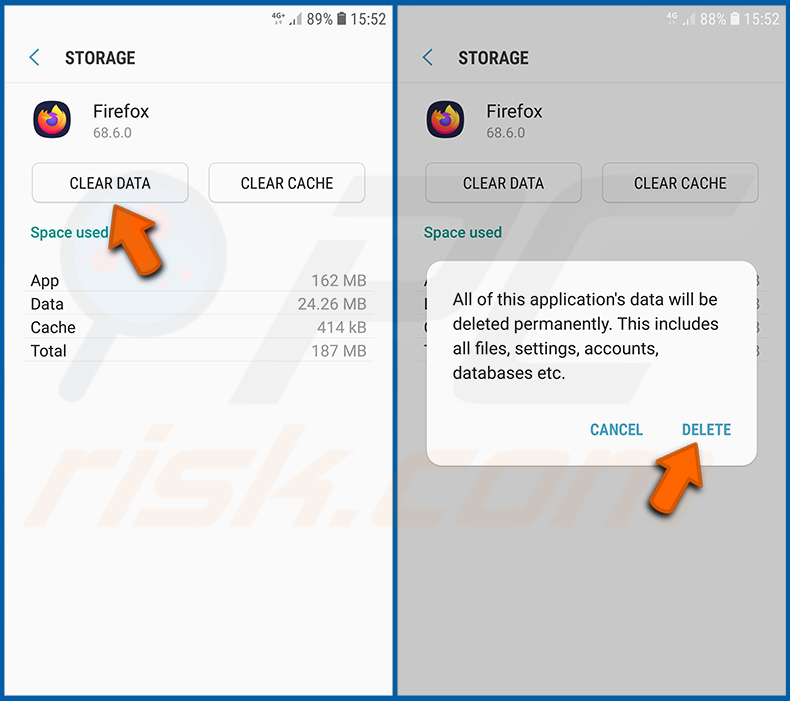

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

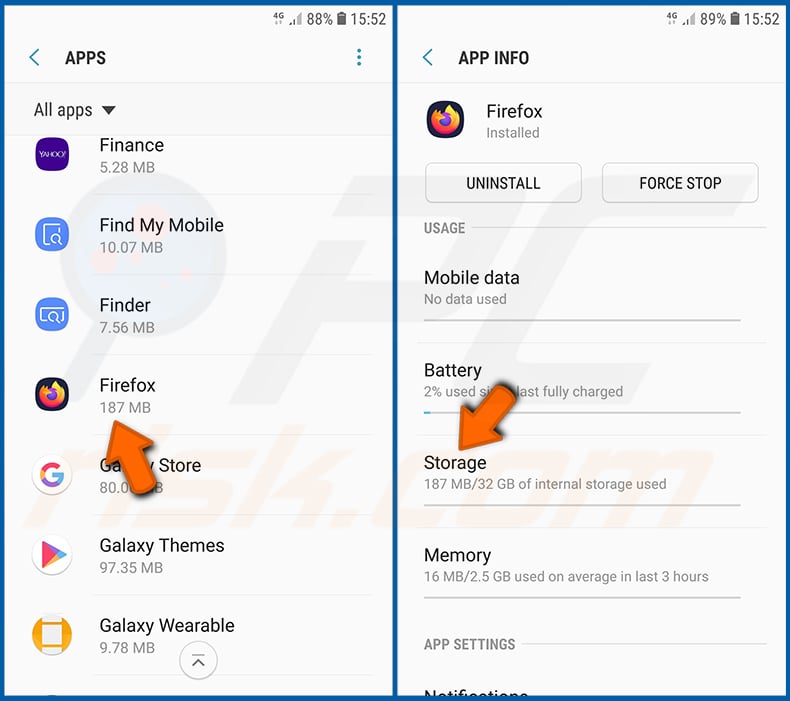

Desplácese hacia abajo hasta encontrar la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

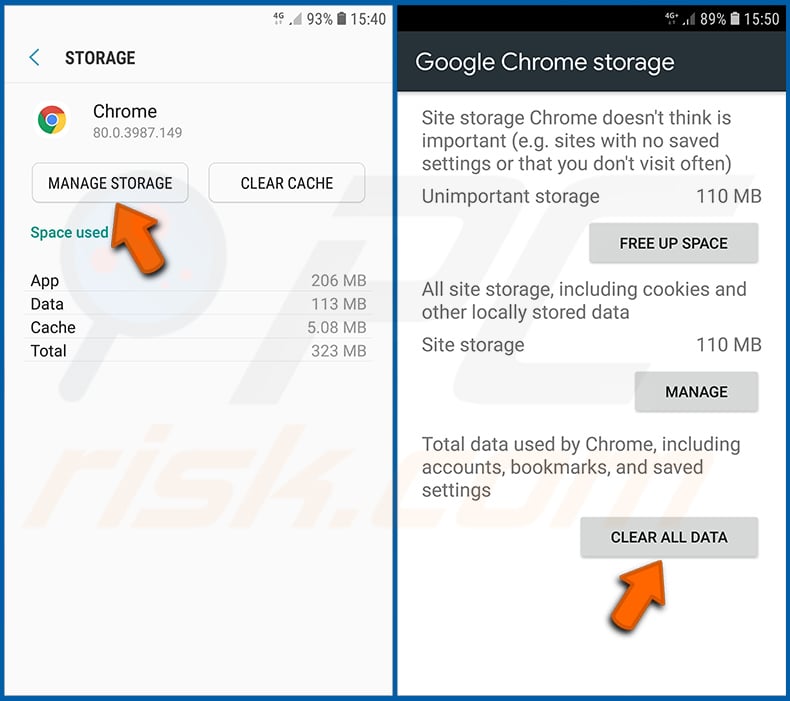

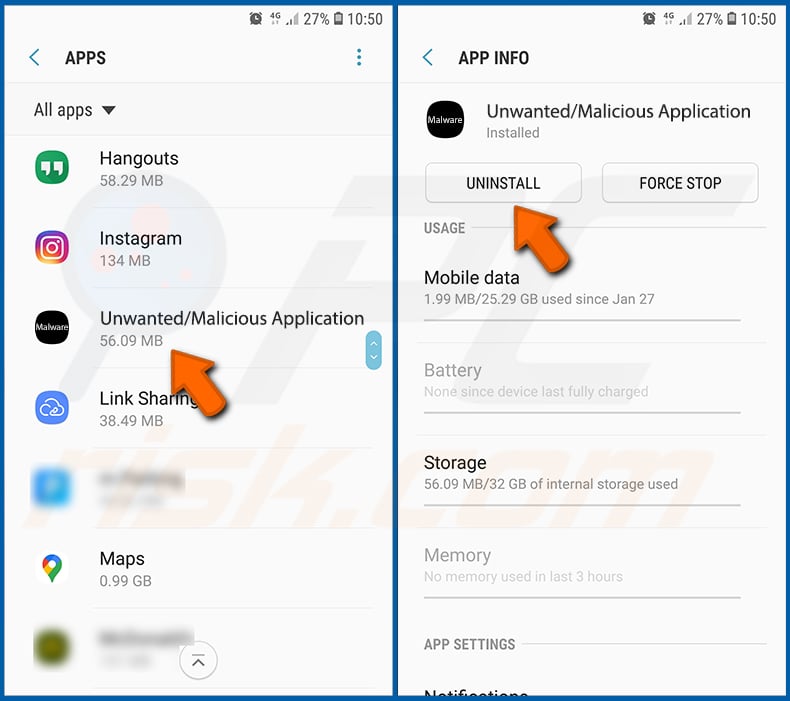

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y púlselo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

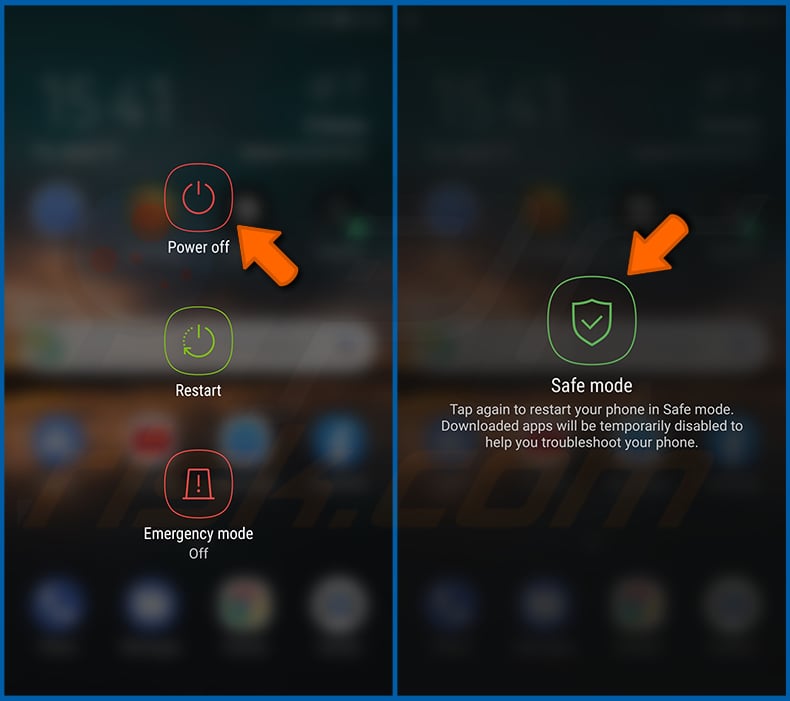

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrá ejecutarlo reiniciando el dispositivo.

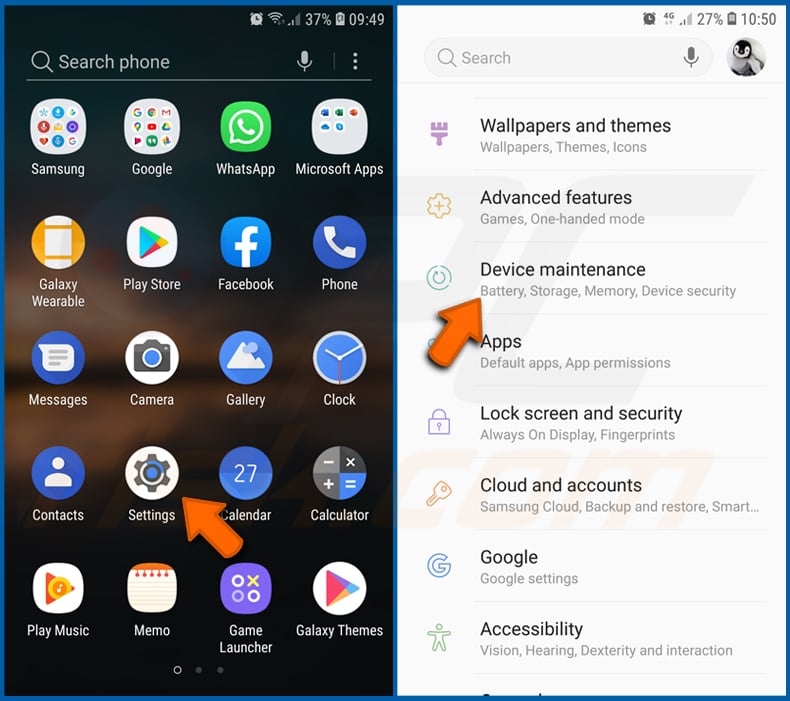

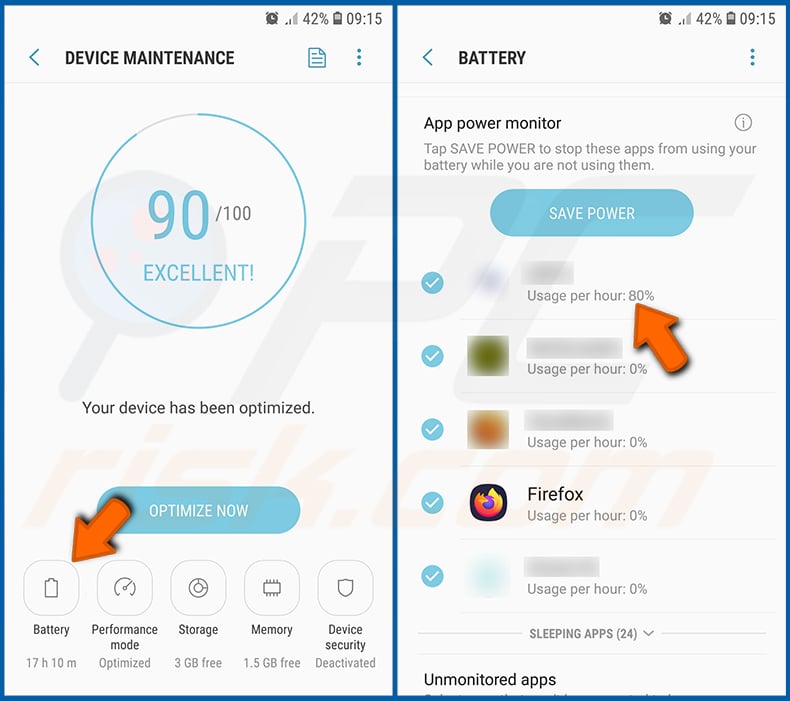

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones auténticas/legítimas están diseñadas para consumir la menor cantidad de energía posible con el fin de ofrecer la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

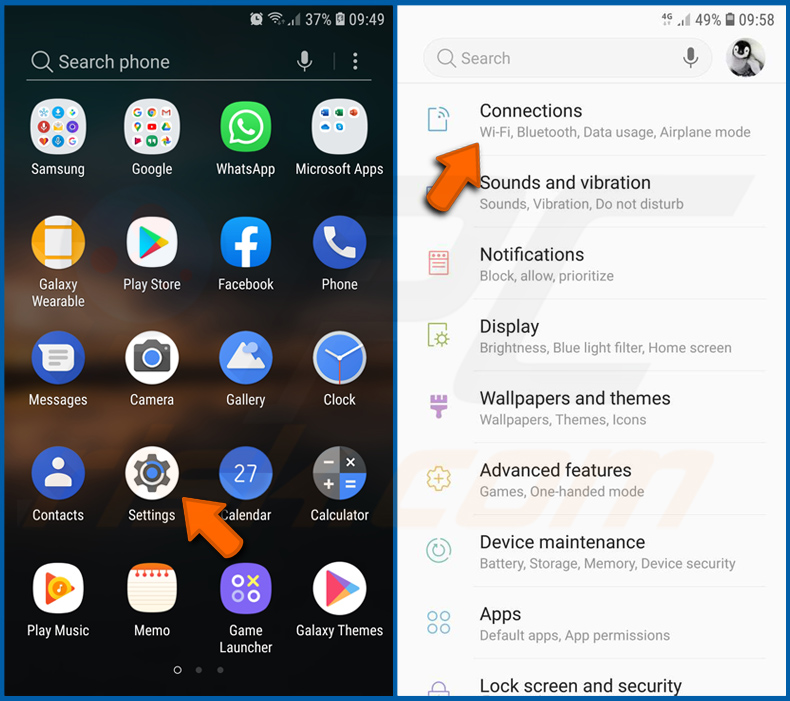

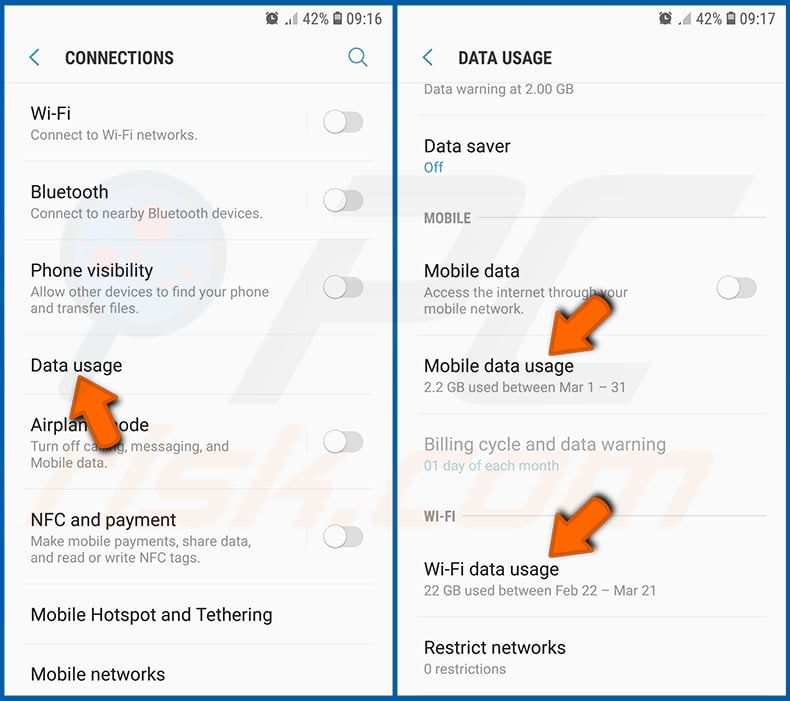

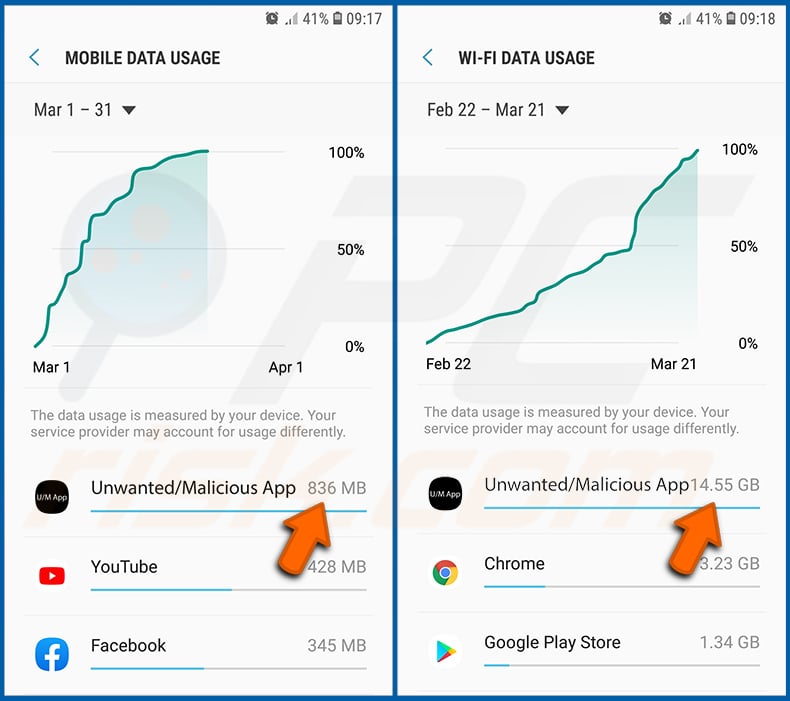

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones auténticas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos a pesar de que nunca la utiliza, le recomendamos encarecidamente que la desinstale lo antes posible.

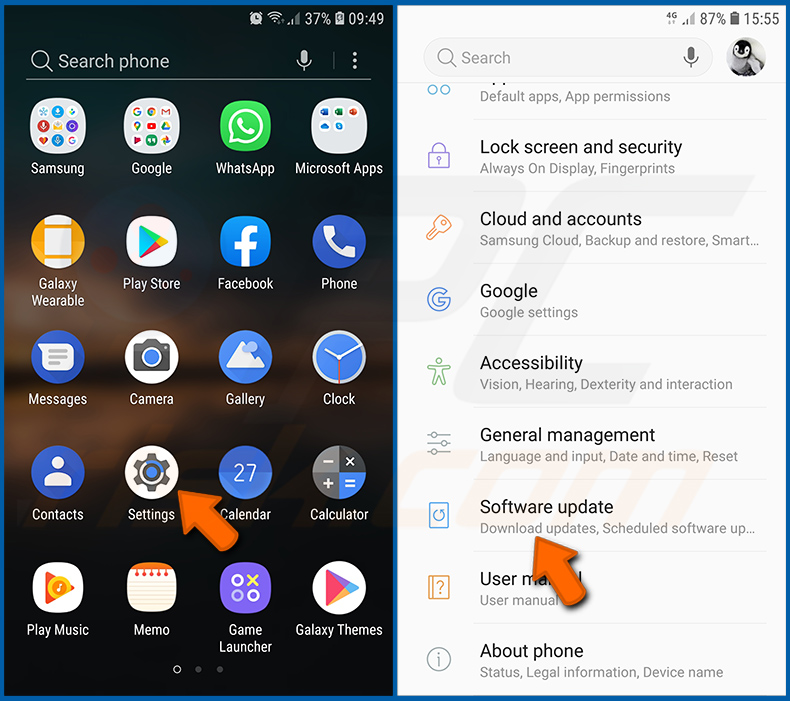

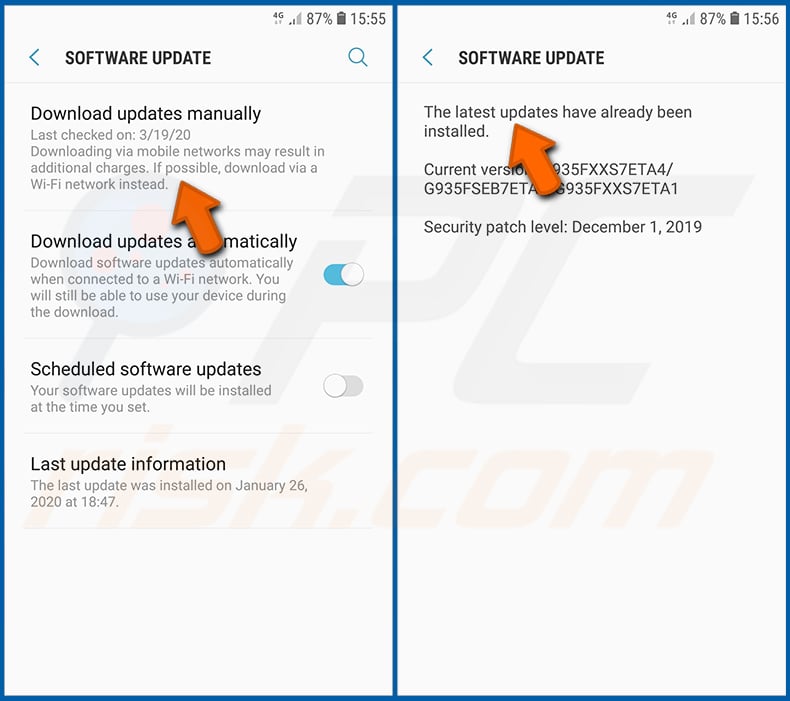

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

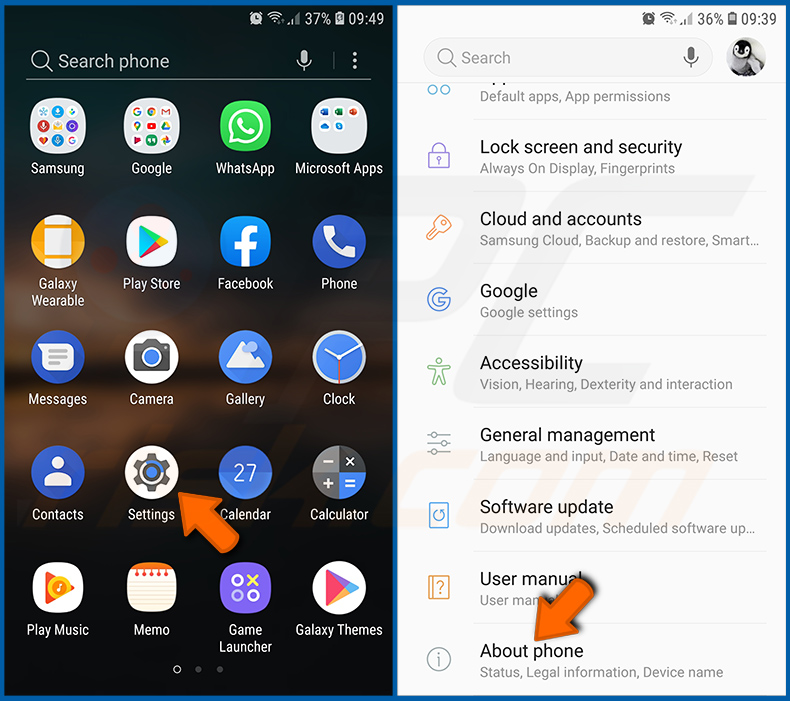

Restablecer el sistema a su estado por defecto:

Realizar un "Reset de fábrica" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a su estado predeterminado y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etcétera. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Baje hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra completamente todos los datos almacenados;

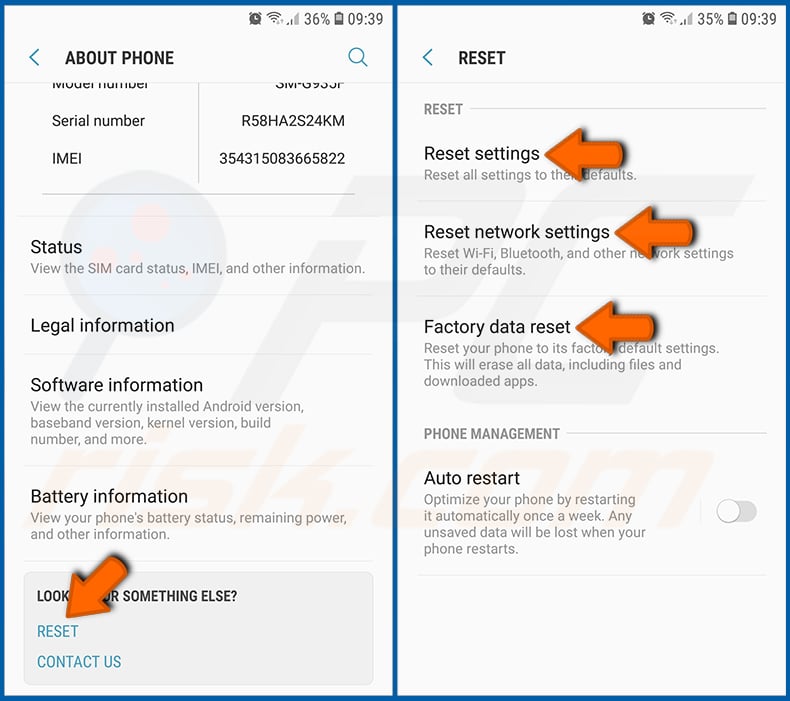

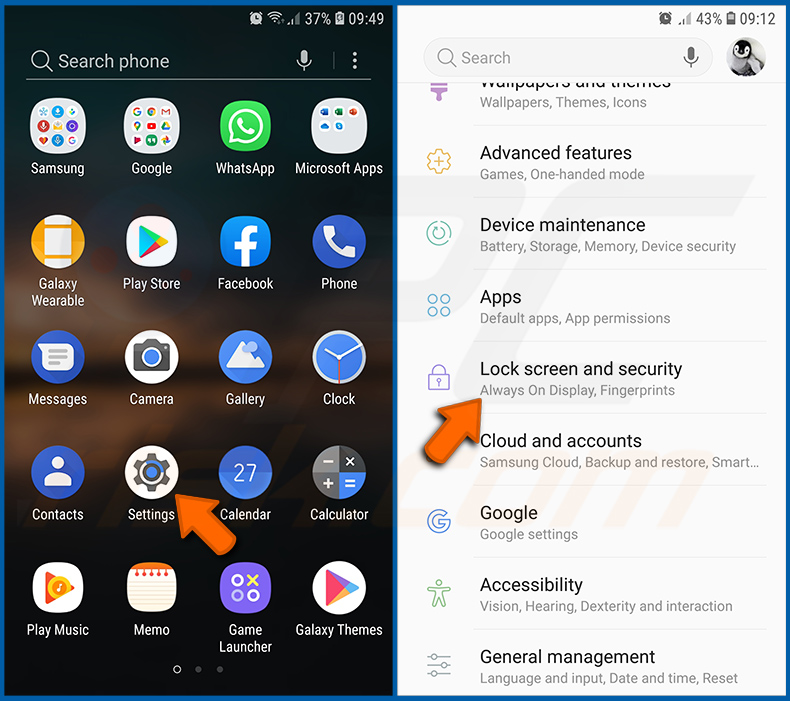

Desactivar las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible debería comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

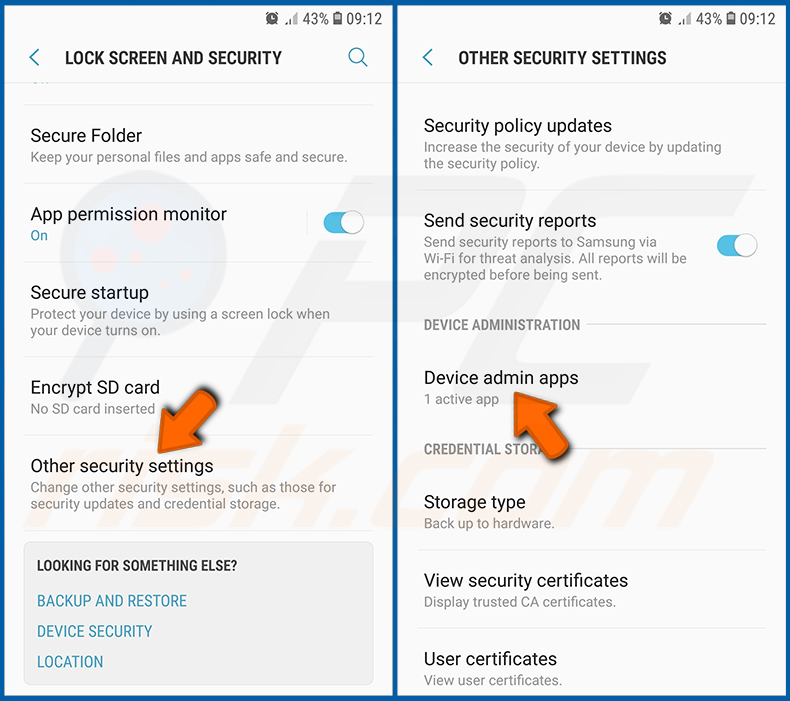

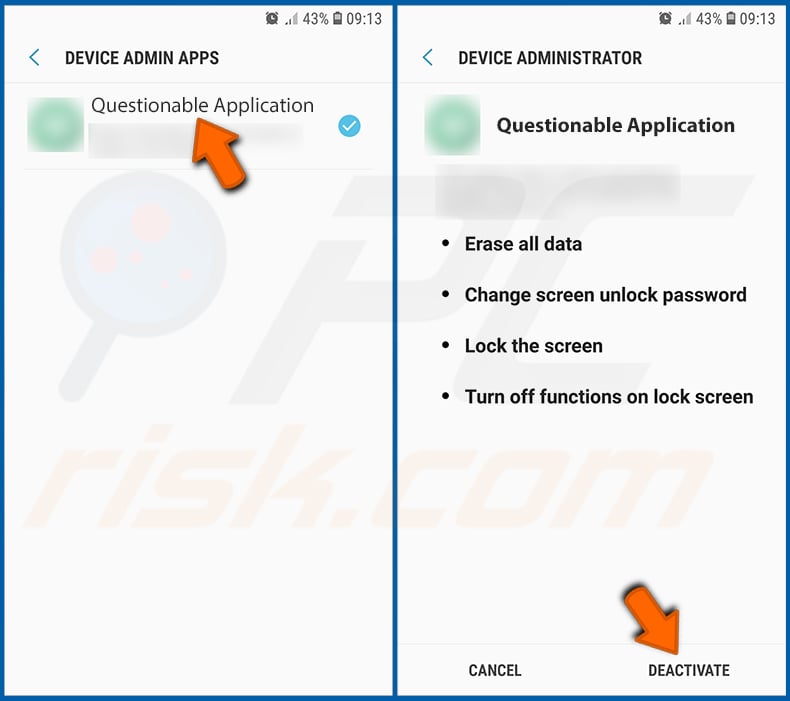

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware Chameleon, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La mayoría de los programas maliciosos pueden eliminarse sin recurrir al formateo.

¿Cuáles son los principales problemas que puede causar el malware Chameleon?

Chameleon tiene múltiples capacidades para robar datos (sobre todo información bancaria) y puede infectar dispositivos con contenido malicioso adicional. Normalmente, este tipo de malware puede causar múltiples infecciones en el sistema, graves problemas de privacidad, pérdidas económicas y robo de identidad.

¿Cuál es la finalidad del malware Chameleon?

El malware se utiliza principalmente para generar ingresos. Sin embargo, los ciberdelincuentes también pueden utilizar este software para divertirse, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, etc.) e incluso lanzar ataques por motivos políticos/geopolíticos.

¿Cómo se infiltró el malware Chameleon en mi dispositivo Android?

Se ha observado la proliferación de Chameleon a través de adjuntos de mensajes spam de Discord, Bitbucket y sitios comprometidos. Este malware se infiltra en los sistemas disfrazado o utilizando los iconos de las siguientes aplicaciones: Agencias gubernamentales australianas, banco polaco IKO, Chrome, Bitcoin, ChatGPT, etc.

Sin embargo, hay que mencionar que otras técnicas de distribución no son improbables. El malware se propaga principalmente a través de descargas no autorizadas, publicidad maliciosa, mensajes de correo electrónico o spam, estafas en línea, fuentes de descarga dudosas (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas.

▼ Mostrar discusión.