Instrucciones de eliminación del virus del acceso directo que cargan extensiones de Chromium

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué son los virus del acceso directo que cargan extensiones de Chromium?

Un "virus de acceso directo que carga extensiones de Chromium" se refiere a un tipo de infección que afecta a los navegadores basados en Chromium, como Google Chrome, Microsoft Edge, Brave y muchos otros. En estas infecciones, se utilizan archivos LNK (acceso directo de Windows) modificados para iniciar el navegador legítimo junto con extensiones maliciosas.

Recientes virus dirigidos a navegadores combinan archivos LNK y CRX (Extensión Chromium), lo que da lugar a infecciones sigilosas que dejan a la víctima sin saber de su presencia.

Esta técnica de infección puede utilizarse para introducir diversos programas maliciosos en los navegadores infectados. Las extensiones pueden usarse para robar datos de navegación, detalles de identificación personal, credenciales de inicio de sesión, causar infecciones en cadena, manipular contenidos de sitios web o poseer otras habilidades dañinas.

Resumen de los virus de acceso directo que cargan extensiones de Chromium

En los virus de acceso directo que cargan extensiones de Chromium, cuando un usuario abre su navegador basado en Chromium utilizando su acceso directo, el archivo LNK alterado que contiene un comando adicional (por ejemplo, "--load extension") se añade a su objetivo.

Una vez ejecutado, el acceso directo abre el navegador original que ya tiene cargadas las extensiones maliciosas. Las extensiones se almacenan en una carpeta creada por el malware que suelta estos accesos directos. La ruta a la carpeta de extensiones también se especifica en el objetivo del acceso directo modificado.

Estos virus incluyen archivos CRX o extensiones descomprimidas (es decir, directorios que contienen archivos de extensión). Algunos navegadores permiten la instalación manual de extensiones mediante estos archivos, mientras que otros limitan a los usuarios a las extensiones disponibles en las tiendas web por motivos de seguridad.

En el momento de redactar este artículo, se han observado varias cadenas de virus de accesos directos que cargan extensiones; estas infecciones se dirigían principalmente al sector financiero. Una de estas cadenas de virus está protagonizada por BRAINSTORM, un dropper escrito en Rust, que sustituye los archivos LNK por otros destinados a abrir el navegador legítimo que ejecuta la extensión maliciosa RILIDE.

RILIDE tiene múltiples funcionalidades; recopila información relevante, como la dirección IP de las víctimas (geolocalización) y el historial de navegación (sitios web visitados), y realiza capturas de pantalla de las vistas de las pestañas del navegador. Cuando la víctima visita un sitio objetivo, RILIDE emplea la introducción de JavaScript para facilitar el robo de credenciales de cuentas y otras actividades maliciosas.

Por ejemplo, las cuentas financieras robadas (banca electrónica, comercio electrónico, monederos de criptomonedas, etc.) pueden utilizarse para realizar transacciones fraudulentas o compras en línea.

Los ciberdelincuentes también pueden robar la identidad de los propietarios de cuentas sociales (por ejemplo, correos electrónicos, redes sociales/medios de comunicación, mensajeros, etc.) y pedir a sus contactos/amigos/seguidores préstamos o donaciones, promover estafas y propagar programas maliciosos compartiendo archivos/enlaces maliciosos.

Otra cadena que culminó en RILIDE comenzó con un conjunto de archivos presentados como la versión de escritorio de TradingView, una plataforma de gráficos y red social centrada en el comercio y la inversión. Esta cadena de infección progresó hasta BRAINFOG, un dropper binario empaquetado en Node.js que suelta scripts de Visual Basic (utilizados para sustituir LNK) y RILIDE.

También se utilizó un dropper compilado de Advanced Installer denominado BRAINLINK para soltar un archivo CAB que contenía scripts PowerShell modificadores de LNK y RILIDE.

Otra variante del virus implementaba el malware de puerta trasera PUFFPASTRY, capaz de manipular archivos ejecutables e incluso infiltrarse en archivos maliciosos.

En resumen, los virus de acceso directo que cargan extensiones de Chromium pueden provocar múltiples infecciones, graves problemas de privacidad, pérdidas económicas y robo de identidad.

| Nombre | Malware de acceso directo que cargan extensiones de Chromium |

| Tipo de amenaza | Extensión maliciosa del navegador, malware, puerta trasera, malware de robo de contraseñas |

| Nombres de detección (acceso directo modificado) | Malwarebytes (RiskWare.ShortcutHijack), Lista completa de detecciones (VirusTotal) |

| Nombres de detección (BRAINSTORM) | Avast (Script:SNH-gen [Trj]), Combo Cleaner (Gen:Variant.Zusy.445836), ESET-NOD32 (Una variante de Generik.BVQAQAJ), Kaspersky (Not-a-virus:HEUR:AdWare.Win32.Agent), Microsoft (Trojan:Win32/Malgent!MSR), Lista completa de detecciones (VirusTotal) |

| Nombres de detección (RILIDE) | Combo Cleaner (Trojan.GenericKD.66298139), ESET-NOD32 (JS/Spy.Agent.GC), Sophos (JS/Agent-BJVI), TrendMicro (Trojan.Win32.FRS.VSNW05D23), Lista completa de detecciones (VirusTotal) |

| Síntomas | Configuración manipulada del navegador de Internet. Extensiones que no recuerda haber instalado aparecen de repente en su navegador. Disminución de la velocidad de navegación web, anuncios no deseados y redireccionamientos. |

| Métodos de distribución | Anuncios pop-up engañosos, instaladores de software gratuitos (bundling), anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, rastreo del navegador - problemas de privacidad, posibles infecciones adicionales de malware. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de software dirigido al navegador

Existe una gran variedad de contenidos maliciosos dirigidos a los navegadores; van desde sofisticados programas de robo de datos hasta extensiones que muestran anuncios no deseados. ChromeLoader es un ejemplo notable de malware diseñado para instalar extensiones maliciosas en los navegadores.

Las extensiones de navegador de tipo Adware son bastante populares; funcionan mostrando anuncios en las páginas web visitadas y también pueden generar redireccionamientos y recopilar datos privados. Convert Page to PDF, One Click Refresh, e Image Viewer son sólo algunos ejemplos de este software respaldado por publicidad.

Los secuestradores del navegador también son frecuentes; estas extensiones modifican la configuración del navegador para redirigirlo a motores de búsqueda falsos. El software secuestrador del navegador también suele dirigirse a información confidencial. Amazon Rain Forest - New Tab Search, Sticky Note Board Extension, y Drinking Well son algunos de nuestros hallazgos más recientes dentro de esta categoría de software.

Tenga en cuenta que, independientemente de cómo funcione una extensión o aplicación no deseada/maliciosa, su presencia en un sistema puede poner en peligro la integridad del dispositivo y la seguridad del usuario.

¿Cómo se instaló en mi ordenador un virus de acceso directo que carga extensiones de Chromium?

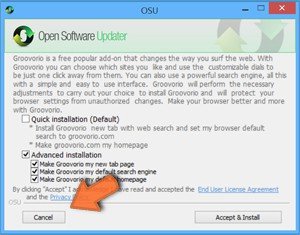

El software malicioso prolifera mediante técnicas de phishing e ingeniería social. Puede camuflarse o incluirse en un paquete con contenido normal, o promocionarse a través de publicidad falsa de diversas funcionalidades "útiles" y "ventajosas". Por ejemplo, se ha observado la propagación de virus de acceso directo que cargan extensiones de Chromium bajo la apariencia de TradingView Desktop.

Los métodos de distribución más utilizados incluyen: descargas drive-by (sigilosas/engañosas), escaneos en línea, instaladores empaquetados, actualizadores falsos, software pirata y herramientas ilegales de activación de programas ("cracking"), canales de descarga dudosos (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio Peer-to-Peer, etc.), archivos adjuntos y enlaces maliciosos en correos electrónicos/mensajes de spam, y publicidad maliciosa.

¿Cómo evitar la instalación de programas maliciosos?

Le recomendamos encarecidamente que esté atento mientras navega, ya que los contenidos fraudulentos y peligrosos en línea suelen parecer inofensivos. Los correos electrónicos entrantes y otros mensajes deben tratarse con precaución, ya que pueden contener adjuntos/enlaces virulentos.

Otra recomendación es descargar solo de fuentes oficiales y verificadas. También aconsejamos activar y actualizar el software utilizando funciones/herramientas legítimas, ya que las obtenidas de terceros pueden incluir contenido malicioso.

Debemos insistir en la importancia de tener instalado y actualizado un antivirus de confianza. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas/problemas detectados.

Si su ordenador ya está infectado con el virus del acceso directo de carga de extensiones de Chromium, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente esta amenaza.

Captura de pantalla de un acceso directo de Google Chrome modificado por este virus:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué son los virus de acceso directo que cargan extensiones de Chromium?

- PASO 1. Desinstalar las aplicaciones no deseadas mediante el Panel de control.

- PASO 2. Eliminar las extensiones maliciosas de Google Chrome.

- PASO 3. Eliminar los complementos maliciosos de Microsoft Edge.

Eliminación de software malicioso:

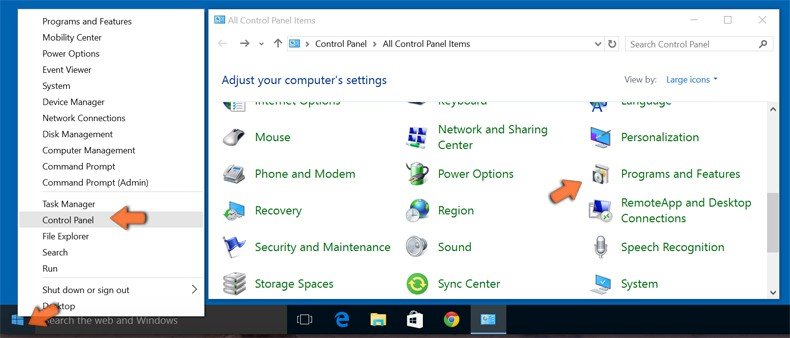

Usuarios de Windows 10:

Haga clic con el botón derecho en la esquina inferior izquierda de la pantalla, en el Menú de acceso rápido, seleccione Panel de control. En la nueva ventana, elija Desinstalar un programa.

Usuarios de Windows 7:

Haga clic en Inicio (El "logo de Windows" en la esquina inferior izquierda de su escritorio), elija Panel de control. Localice la opción Programas y características y haga clic en Desinstalar un programa.

Usuarios de macOS (OSX):

Haga clic Finder, en la nueva ventana, seleccione Aplicaciones. Arrastre la app desde la carpeta Aplicaciones hasta la papelera (ubicada en su Dock). Seguidamente, haga clic derecho sobre el icono de la papelera y seleccione Vaciar papelera.

En la ventana de desinstalación de programas, busque cualquier aplicación no deseada, seleccione estas entradas y haga clic en "Desinstalar" o "Eliminar".

Tras desinstalar las aplicaciones no deseadas, analice su ordenador en busca de componentes restantes no deseados o posibles infecciones de malware. Para escanear su ordenador, utilice un software de eliminación de malware recomendado.

Eliminar extensiones maliciosas de los navegadores de Internet:

Vídeo que demuestra cómo eliminar complementos potencialmente no deseados del navegador:

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Haga clic en el icono de menú de Google Chrome ![]() (en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice cualquier extensión sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

(en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice cualquier extensión sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

Método opcional:

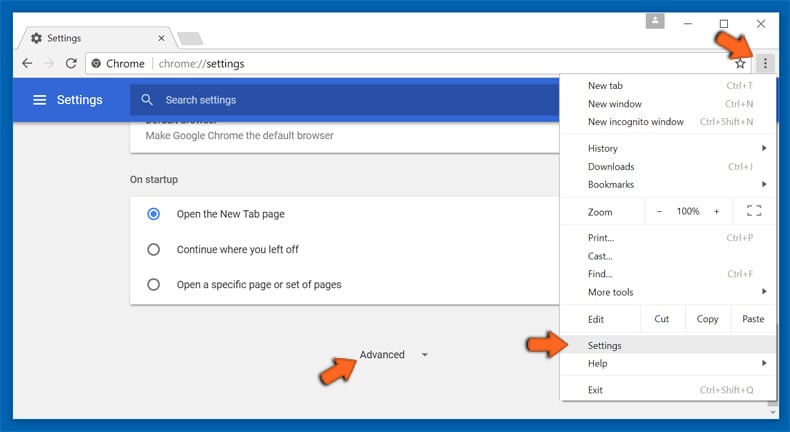

Si sigue teniendo problemas para eliminar malware de acceso directo que cargan extensiones de chromium, restablezca la configuración predeterminada del navegador Google Chrome. Haga clic en el icono de menú en Chrome ![]() (parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

(parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

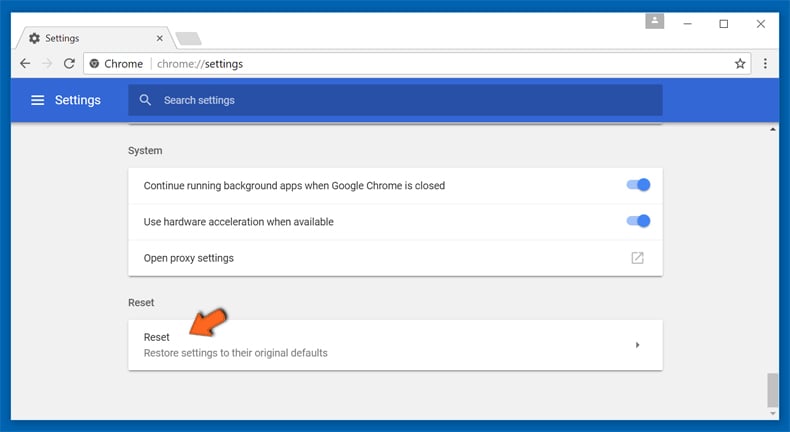

De nuevo, utilice la barra de desplazamiento para ir a la parte inferior de la pantalla y haga clic en el botón Restablecer (Restaura los valores predeterminados originales de la configuración).

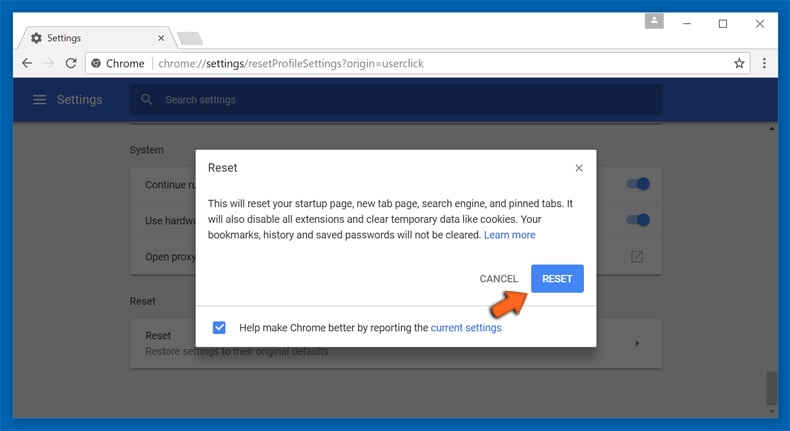

En la nueva ventana, confirme que quiere restablecer la configuración predeterminada de Google Chrome haciendo clic en el botón Restablecer.

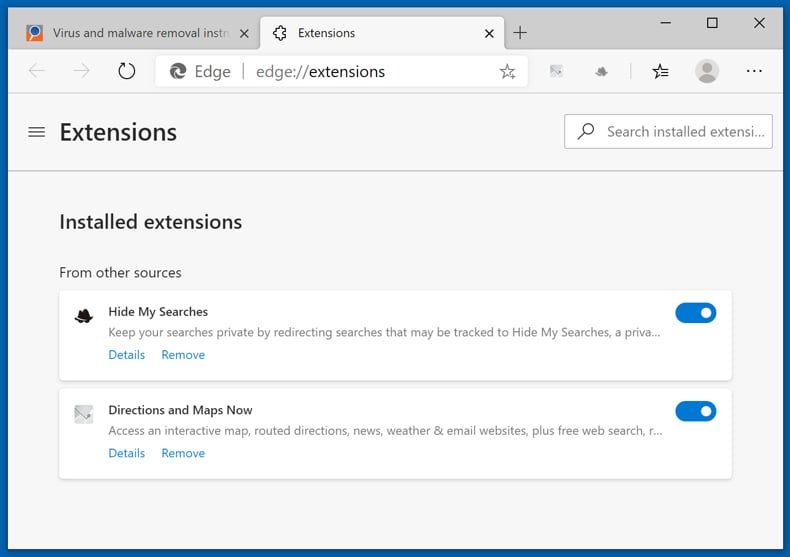

Elimine las extensiones maliciosas de Microsoft Edge:

Elimine las extensiones maliciosas de Microsoft Edge:

Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice los complementos de navegador sospechosos recientemente instalados y elimínelos.

(en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice los complementos de navegador sospechosos recientemente instalados y elimínelos.

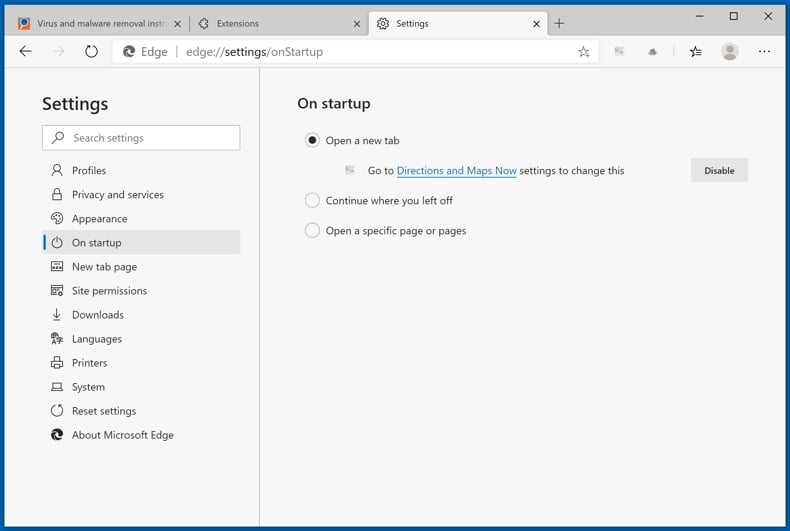

Cambie su página de inicio y la configuración de nueva pestaña:

Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Configuración". En la sección "Al iniciar", busque el nombre del secuestrador del navegador y haga clic en "Desactivar".

(en la esquina superior derecha de Microsoft Edge), seleccione "Configuración". En la sección "Al iniciar", busque el nombre del secuestrador del navegador y haga clic en "Desactivar".

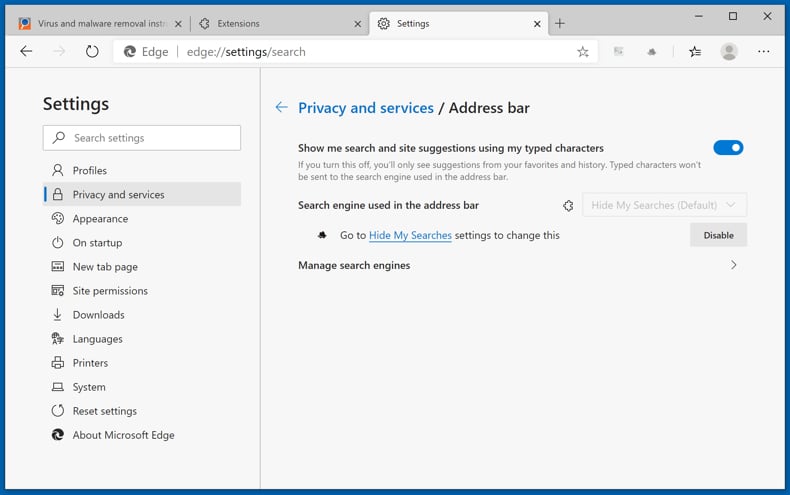

Cambie su motor de búsqueda predeterminado de Internet:

Para cambiar su motor de búsqueda predeterminado en Microsoft Edge: haga clic en el ícono del menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Privacidad y servicios", desplácese hasta la parte inferior de la página y seleccione "Barra de dirección". En la sección "Motores de búsqueda utilizados en la barra de direcciones", busque el nombre del motor de búsqueda de Internet no deseado, cuando lo encuentre, haga clic en el botón "Desactivar" cerca de él. Alternativamente, puede hacer clic en "Administrar motores de búsqueda", en el menú abierto busque motores de búsqueda de Internet no deseados. Haga clic en el icono del rompecabezas

(en la esquina superior derecha de Microsoft Edge), seleccione "Privacidad y servicios", desplácese hasta la parte inferior de la página y seleccione "Barra de dirección". En la sección "Motores de búsqueda utilizados en la barra de direcciones", busque el nombre del motor de búsqueda de Internet no deseado, cuando lo encuentre, haga clic en el botón "Desactivar" cerca de él. Alternativamente, puede hacer clic en "Administrar motores de búsqueda", en el menú abierto busque motores de búsqueda de Internet no deseados. Haga clic en el icono del rompecabezas ![]() cerca de él y seleccione "Desactivar".

cerca de él y seleccione "Desactivar".

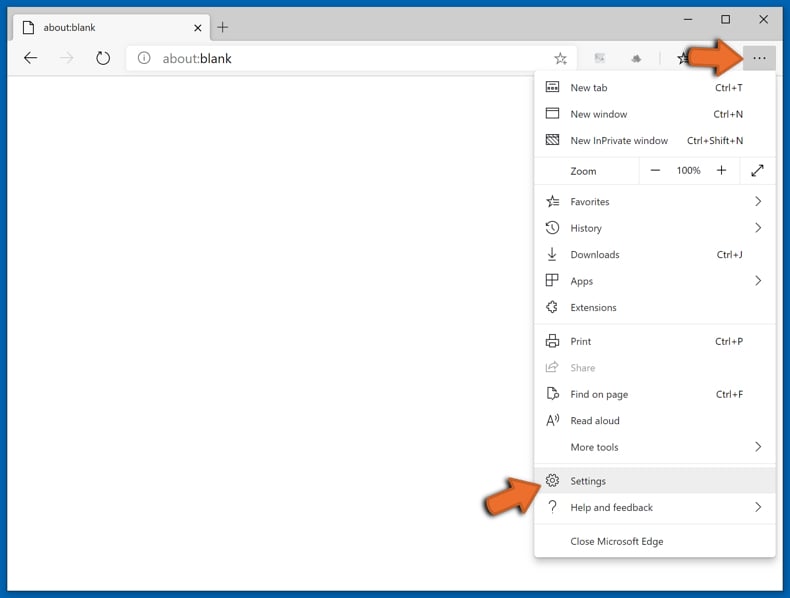

Método opcional:

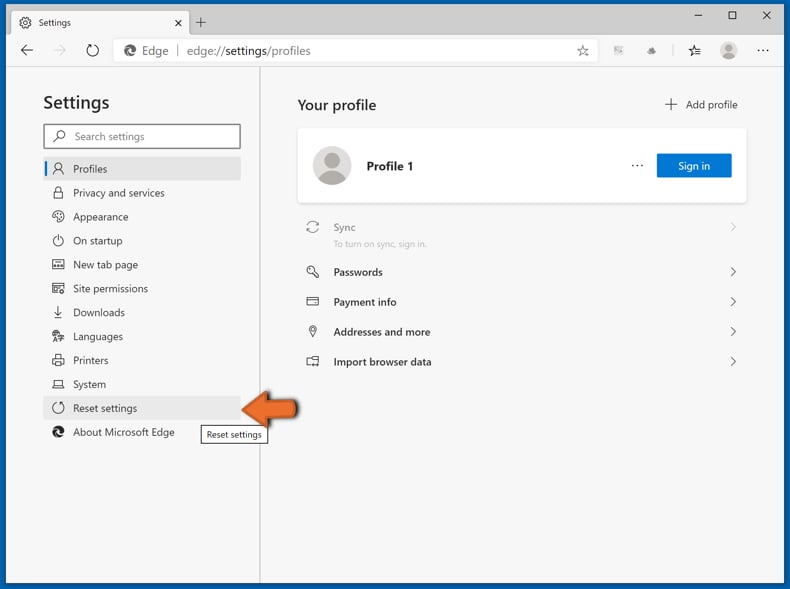

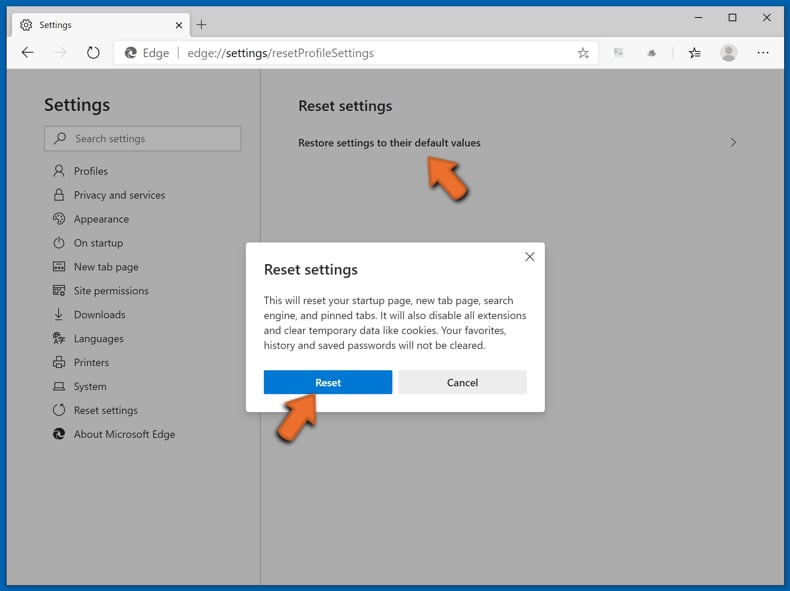

Si continúa teniendo problemas con la eliminación de malware de acceso directo que cargan extensiones de chromium, restablezca la configuración del navegador Microsoft Edge. Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

(en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

En el menú de configuración abierto, seleccione Restablecer configuración.

Seleccione Restaurar configuración a sus valores predeterminados. En la ventana abierta, confirme que desea restablecer la configuración predeterminada de Microsoft Edge haciendo clic en el botón Restablecer.

- Si esto no ayudó, siga estas instrucciones que explican cómo restablecer el navegador Microsoft Edge.

Resumen:

Un secuestrador de navegadores es un tipo de software publicitario que modifica la configuración de los navegadores, ya que cambia la página de inicio y motor de búsqueda predeterminado por un sitio web no deseado. Muy frecuentemente, este tipo de software publicitario se introduce en el sistema operativo del usuario a través de las descargas de programas gratuitos. Si su descarga está gestionada por un cliente de descargas, asegúrese de descartar la instalación de barras de herramientas o aplicaciones promocionadas que pretendan cambiar la página de inicio y motor de búsqueda predeterminados.

Un secuestrador de navegadores es un tipo de software publicitario que modifica la configuración de los navegadores, ya que cambia la página de inicio y motor de búsqueda predeterminado por un sitio web no deseado. Muy frecuentemente, este tipo de software publicitario se introduce en el sistema operativo del usuario a través de las descargas de programas gratuitos. Si su descarga está gestionada por un cliente de descargas, asegúrese de descartar la instalación de barras de herramientas o aplicaciones promocionadas que pretendan cambiar la página de inicio y motor de búsqueda predeterminados.

Ayuda para la desinfección:

Si se encuentra con problemas al intentar eliminar malware de acceso directo que cargan extensiones de chromium de sus navegadores, por favor pida ayuda en nuestro foro de eliminación de programas maliciosos.

Publique un comentario:

Si dispone de más información sobre malware de acceso directo que cargan extensiones de chromium o sobre la forma de eliminarlo, por favor comparta su conocimiento en la sección de comentarios de abajo.

Fuente: https://www.pcrisk.com/removal-guides/26679-chromium-extension-loading-shortcut-virus

Preguntas frecuentes (FAQ)

¿Qué son los virus de acceso directo que cargan extensiones de Chromium?

Un virus del acceso directo que carga extensiones de Chromium es una infección que afecta a los navegadores basados en Chromium. El virus sustituye los archivos de acceso directo (LNK) del navegador por otros modificados para abrir el navegador legítimo que ya está cargado con extensiones maliciosas. Las extensiones pueden tener una amplia gama de funcionalidades que van desde el robo de datos a la visualización de anuncios maliciosos.

¿Cuáles son los principales problemas que puede causar un virus de acceso directo que carga extensiones de Chromium?

Las amenazas que plantea un software malicioso dependen de sus capacidades y de los objetivos de los ciberdelincuentes. Como se menciona en la respuesta anterior, un virus de acceso directo que carga extensiones de Chromium puede infectar los navegadores con varias extensiones maliciosas. Se ha observado que este tipo de infección se utiliza para proliferar extensiones que roban credenciales de inicio de sesión de cuentas relacionadas con las finanzas (es decir, nombres de usuario/contraseñas). Por lo general, las infecciones de alto riesgo pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cómo se infiltró un virus de accesos directos que carga extensiones de Chromium en mi ordenador?

El software malicioso se propaga principalmente a través de descargas no autorizadas, estafas en línea, correos electrónicos y mensajes de spam, fuentes de descarga poco fiables (por ejemplo, sitios de alojamiento de archivos gratuitos, redes de intercambio P2P, etc.), software pirateado y herramientas de activación ilegales ("cracks"), instaladores incluidos, actualizadores falsos y publicidad maliciosa.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner está diseñado para detectar y eliminar diversas amenazas. Es capaz de eliminar extensiones maliciosas del navegador y prácticamente todas las infecciones de malware conocidas. Cabe destacar que, dado que el malware más sofisticado suele esconderse en lo más profundo de los sistemas, es fundamental realizar un análisis completo del sistema.

▼ Mostrar discusión.