Cómo evitar caer en correos electrónicos falsos de Pfizer

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es la estafa "Pfizer Supply"?

Tras examinarlo, hemos determinado que se trata de una estafa que incluye diversas variantes del correo electrónico y archivos adjuntos engañosos. Se trata de una campaña de phishing lanzada por estafadores con el propósito de engañar a destinatarios desprevenidos para que faciliten datos personales y (o) realicen pagos. Por lo tanto, los destinatarios no deben responder a ninguno de los correos electrónicos falsos descritos en nuestro artículo.

Más información sobre la campaña de phishing "Pfizer Supply"

Esta campaña de phishing sigue un patrón en el que los estafadores se hacen pasar por una empresa de renombre (Pfizer) y ordenan al destinatario que facilite un presupuesto o suministre determinados productos. Estos correos electrónicos proporcionan un producto concreto o una serie de productos, junto con un código único. También contienen una dirección de correo electrónico de contacto y un archivo adjunto.

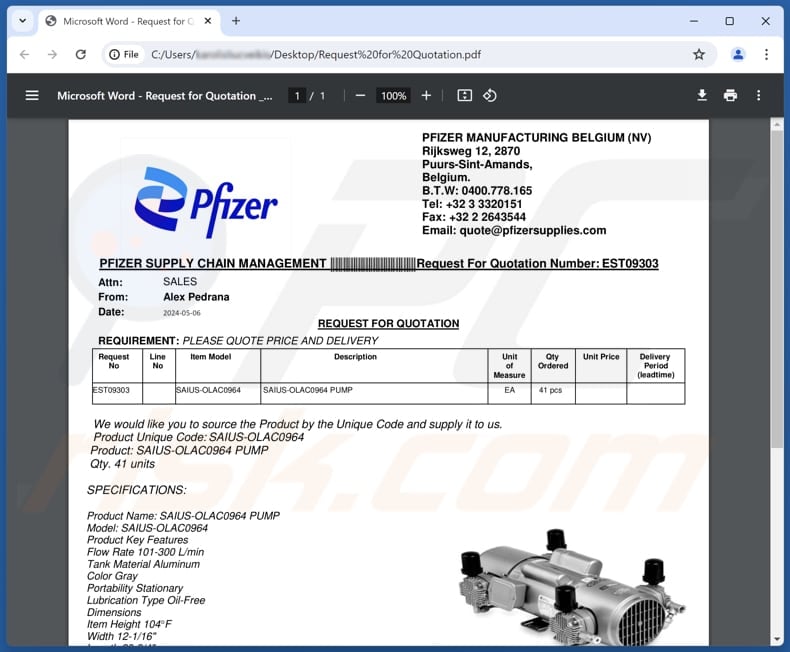

El archivo adjunto a estos correos electrónicos (al menos a algunos de ellos) es un archivo PDF disfrazado de solicitud de presupuesto. Además, estos correos electrónicos contienen números de teléfono, el nombre del supuesto remitente (y su ocupación) y la dirección de la empresa. Los documentos falsos adjuntos contienen un logotipo de Pfizer y otros elementos para que parezcan solicitudes de presupuesto legítimas.

Algunos detalles de estos correos electrónicos y archivos adjuntos varían, pero su finalidad es la misma: engañar a los destinatarios haciéndoles creer que han recibido una solicitud de presupuesto de la empresa Pfizer (un desarrollador y productor legítimo de medicamentos y vacunas). En estos correos, se anima a los destinatarios a enviar el documento recibido a la dirección de correo electrónico facilitada.

Cuando se ponen en contacto con el destinatario, los estafadores que están detrás de estos correos electrónicos falsos pueden intentar obtener información confidencial, como datos de tarjetas de crédito o de identidad, credenciales de inicio de sesión u otros detalles. También pueden intentar convencer a los destinatarios de que paguen gastos falsos de envío, administración u otros. En general, el objetivo final de esta campaña de phishing es explotar a los destinatarios para obtener beneficios económicos o robar información confidencial.

| Nombre | Estafa por correo electrónico de Pfizer Supply |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | El archivo adjunto contiene una solicitud de presupuesto |

| Disfraz | Carta de Pfizer |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Correos electrónicos de estafa similares en general

Normalmente, los correos electrónicos de phishing se hacen pasar por empresas de renombre como Pfizer y presionan a los destinatarios para que actúen con rapidez. Su objetivo es engañar a los destinatarios para que proporcionen información confidencial o realicen transacciones, lo que puede provocar pérdidas económicas, robo de identidad u otros problemas. Además, los correos electrónicos de phishing suelen contener enlaces a páginas o archivos adjuntos engañosos (por ejemplo, documentos falsos).

Algunos ejemplos de correos electrónicos de phishing son: "Crédit Agricole", "Error en su servidor de correo IMAP/POP3" y "Actualización del buzón". Es importante tener en cuenta que los enlaces y archivos de este tipo de correos pueden ser maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Cuando las amenazas pretenden distribuir programas maliciosos por correo electrónico, envían enlaces o archivos adjuntos maliciosos. Al abrir estos enlaces o archivos, el malware puede infiltrarse en los sistemas. A menudo se trata de engañar a los usuarios para que tomen medidas como abrir archivos alojados en páginas no fiables o activar macrocomandos en documentos de MS Office maliciosos.

Sin embargo, los ordenadores no pueden infectarse a través del correo electrónico a menos que los usuarios abran archivos o páginas maliciosos. Las amenazas suelen utilizar documentos de MS Office, archivos PDF, archivos comprimidos, ejecutables, archivos ISO y archivos de comandos maliciosos para engañar a los usuarios y hacer que ejecuten programas maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

Escruta los correos electrónicos antes de acceder a cualquier archivo o enlace, sobre todo los de correos inesperados de fuentes desconocidas. Evite descargar software pirata, herramientas de cracking, generadores de claves y programas similares. Confíe en sitios web oficiales y tiendas de aplicaciones para descargar software y archivos.

No confíe en anuncios, ventanas emergentes o botones de sitios web sospechosos, incluidas las notificaciones de dichas páginas. Mantenga actualizados su sistema operativo y los programas instalados y emplee una herramienta antivirus o antimalware de confianza para la seguridad de su ordenador. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

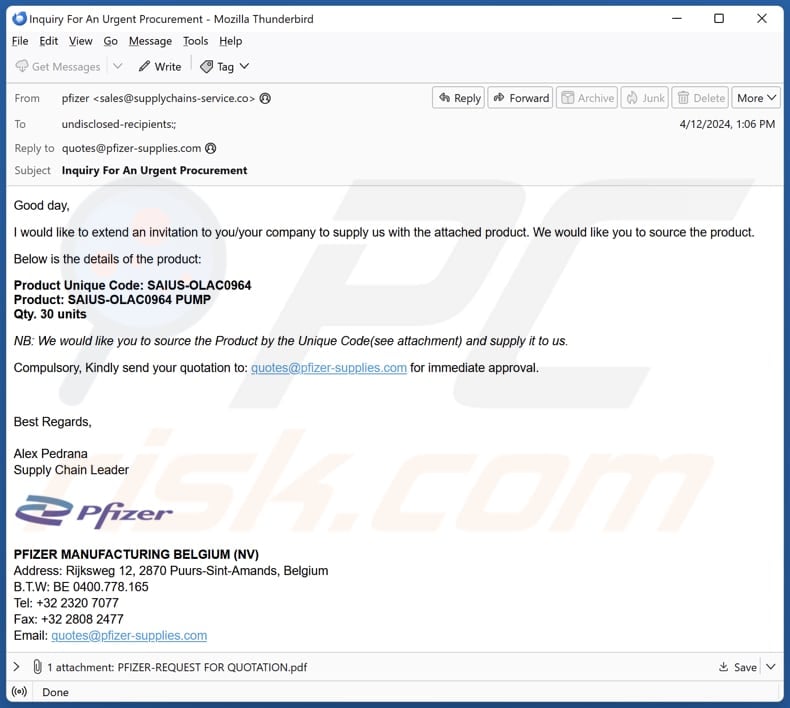

Texto presentado en la carta de correo electrónico "Pfizer Supply" (primera captura de pantalla):

Subject: Inquiry For An Urgent Procurement

Good day,

I would like to extend an invitation to you/your company to supply us with the attached product. We would like you to source the product.

Below is the details of the product:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 30 unitsNB: We would like you to source the Product by the Unique Code(see attachment) and supply it to us.

Compulsory, Kindly send your quotation to: quotes@pfizer-supplies.com for immediate approval.

Best Regards,Alex Pedrana

Supply Chain LeaderPFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W: BE 0400.778.165Tel: +32 2320 7077

Fax: +32 2808 2477

Email: quotes@pfizer-supplies.com

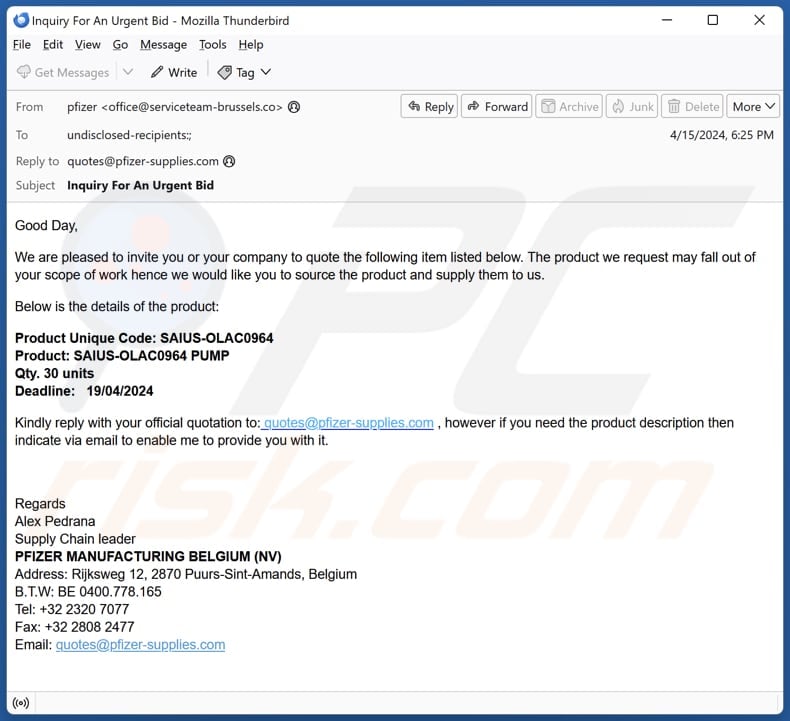

Segunda variante del correo electrónico:

Texto de este correo electrónico:

Subject: Inquiry For An Urgent Bid

Good Day,

We are pleased to invite you or your company to quote the following item listed below. The product we request may fall out of your scope of work hence we would like you to source the product and supply them to us.

Below is the details of the product:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 30 units

Deadline: 19/04/2024Kindly reply with your official quotation to: quotes@pfizer-supplies.com , however if you need the product description then indicate via email to enable me to provide you with it.

Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W: BE 0400.778.165Tel: +32 2320 7077

Fax: +32 2808 2477

Email: quotes@pfizer-supplies.com

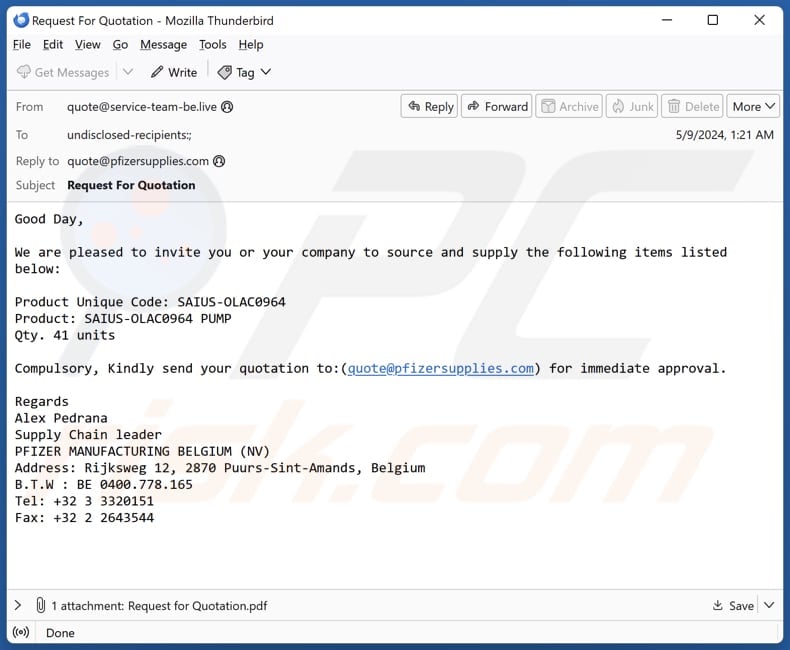

Tercera variante del correo electrónico:

Texto de este correo electrónico:

Subject: Request For Quotation

Good Day,

We are pleased to invite you or your company to source and supply the following items listed below:

Product Unique Code: SAIUS-OLAC0964

Product: SAIUS-OLAC0964 PUMP

Qty. 41 unitsCompulsory, Kindly send your quotation to:(quote@pfizersupplies.com) for immediate approval.

Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165

Tel: +32 3 3320151Fax: +32 2 2643544

El archivo adjunto a este correo electrónico:

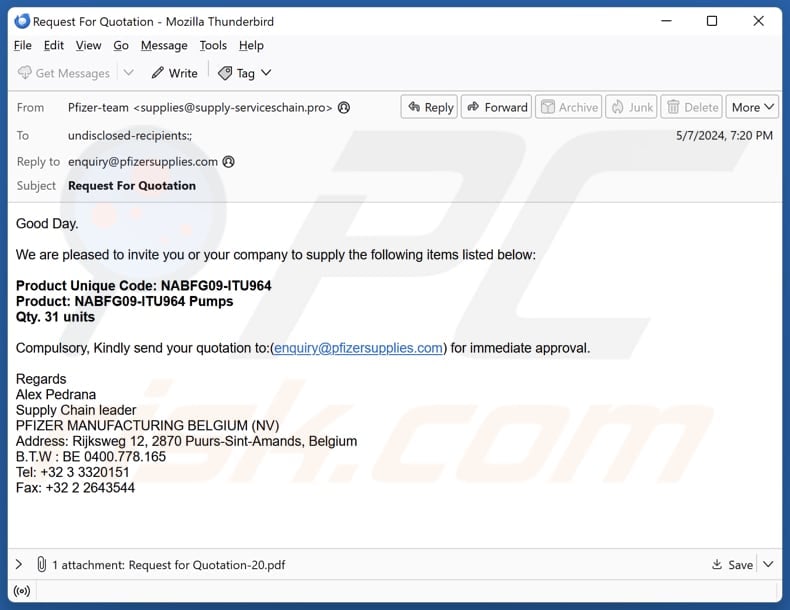

Cuarta variante del correo electrónico:

Texto de este correo electrónico:

Subject: Request For Quotation

Good Day.

We are pleased to invite you or your company to supply the following items listed below:

Product Unique Code: NABFG09-ITU964

Product: NABFG09-ITU964 Pumps

Qty. 31 units

Compulsory, Kindly send your quotation to:(enquiry@pfizersupplies.com) for immediate approval.Regards

Alex Pedrana

Supply Chain leader

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165Tel: +32 3 3320151

Fax: +32 2 2643544

Archivo adjunto a este correo electrónico:

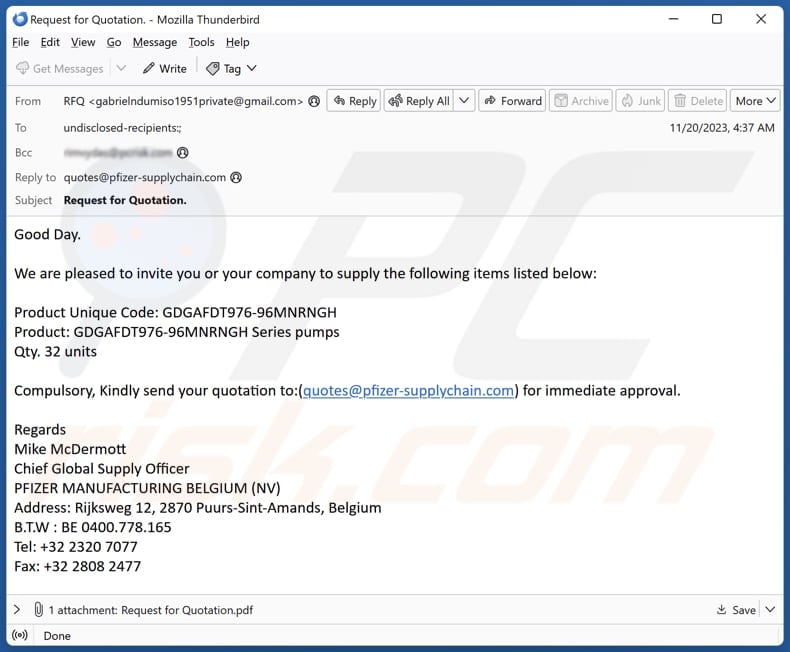

Quinta variante del correo electrónico:

Texto de este correo electrónico:

Subject: Request for Quotation.

Good Day.We are pleased to invite you or your company to supply the following items listed below:

Product Unique Code: GDGAFDT976-96MNRNGH

Product: GDGAFDT976-96MNRNGH Series pumps

Qty. 32 units

Compulsory, Kindly send your quotation to:(quotes@pfizer-supplychain.com) for immediate approval.Regards

Mike McDermott

Chief Global Supply Officer

PFIZER MANUFACTURING BELGIUM (NV)

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium

B.T.W : BE 0400.778.165

Tel: +32 2320 7077Fax: +32 2808 2477

Archivo adjunto a este correo electrónico:

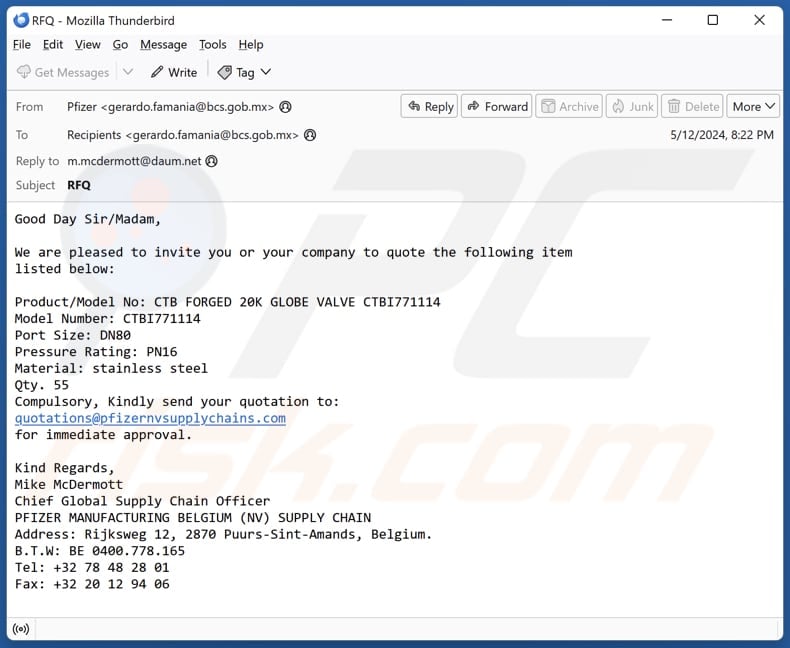

Sexta variante del correo electrónico:

Texto de este correo electrónico:

Subject: RFQ

Good Day Sir/Madam,

We are pleased to invite you or your company to quote the following item

listed below:Product/Model No: CTB FORGED 20K GLOBE VALVE CTBI771114

Model Number: CTBI771114

Port Size: DN80

Pressure Rating: PN16

Material: stainless steel

Qty. 55

Compulsory, Kindly send your quotation to:

quotations@pfizernvsupplychains.com

for immediate approval.Kind Regards,

Mike McDermott

Chief Global Supply Chain Officer

PFIZER MANUFACTURING BELGIUM (NV) SUPPLY CHAIN

Address: Rijksweg 12, 2870 Puurs-Sint-Amands, Belgium.

B.T.W: BE 0400.778.165Tel: +32 78 48 28 01

Fax: +32 20 12 94 06

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Pfizer Supply campaña de phishing?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

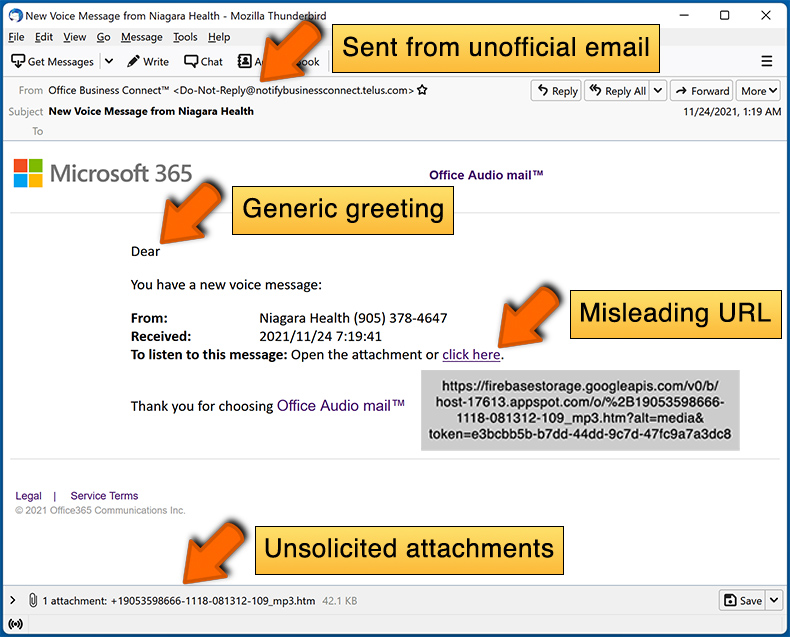

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Normalmente, los estafadores obtienen las direcciones de correo electrónico de filtraciones de datos, directorios públicos o la web oscura. Envían correos electrónicos idénticos a todos los destinatarios, sin información personalizada (por ejemplo, nombres o apellidos).

He facilitado mis datos personales al ser engañado por este correo electrónico, ¿qué debo hacer?

Cambie las contraseñas de las cuentas a las que hayan podido acceder los estafadores. Además, notifique el intento de phishing a las autoridades pertinentes, como su proveedor de correo electrónico, su banco o las fuerzas de seguridad.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

La probabilidad de infiltración de malware depende del tipo de archivo. Si se trata de un archivo ejecutable, el riesgo es alto. Sin embargo, con archivos de documentos como PDF o documentos de Word, existe la posibilidad de haber evitado la infiltración de malware. Los archivos adjuntos a los correos electrónicos descritos en nuestro artículo no son maliciosos.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

La lectura de correos electrónicos no suele causar daños. El malware no puede infiltrarse en los sistemas sin que el destinatario abra archivos adjuntos o enlaces maliciosos.

¿Elimina Combo Cleaner las infecciones de malware presentes en los adjuntos de correo electrónico?

Combo Cleaner tiene la capacidad de encontrar y eliminar casi todas las infecciones de malware reconocidas. Sin embargo, es crucial entender que el malware avanzado puede esconderse profundamente dentro de su sistema. Por lo tanto, es necesario realizar un análisis completo del sistema para garantizar su detección y eliminación.

▼ Mostrar discusión.