Evite ser estafado por sitios web falsos de "Polyhedra Network $ZK Airdrop".

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es un falso "Polyhedra Network $ZK Airdrop"?

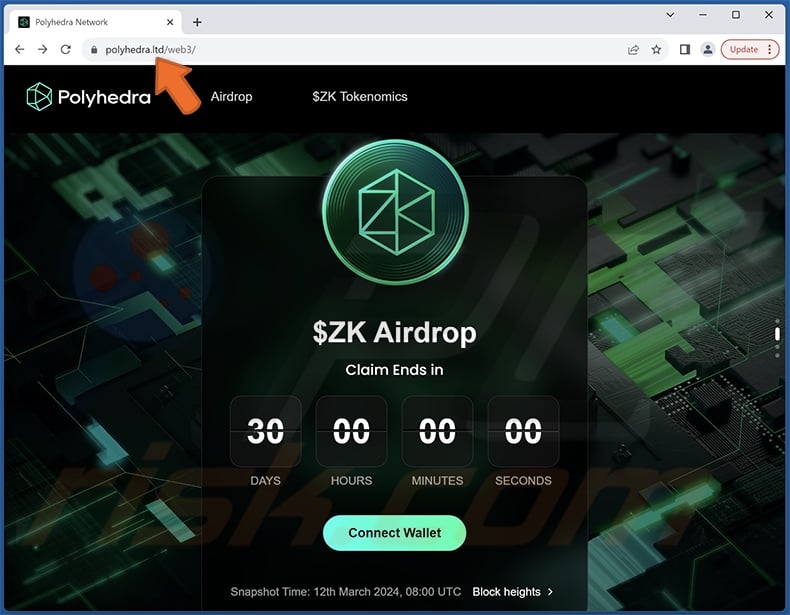

Tras una inspección, hemos determinado que esta "Polyhedra Network $ZK Airdrop" es falsa. Este sorteo de criptomonedas promocionado en polyhedra[.]ltd no es más que un señuelo y no está asociado ni a Polyhedra Network ni a zkBridge. Esta estafa suplanta la plataforma y el protocolo mencionados.

Sin embargo, a pesar de la apariencia convincente de la estafa, no tiene ninguna asociación con el contenido que imita. Este "Polyhedra Network $ZK Airdrop" opera como un drenador de criptomonedas que roba fondos de carteras digitales expuestas.

NOTA IMPORTANTE: No revisamos proyectos de criptomonedas, por favor haga su propia investigación cuando invierta dinero.

Federal Trade Comission (FTC) afirma que desde principios de 2021, más de 46.000 personas han denunciado haber perdido más de 1.000 millones de dólares en criptomonedas por estafas, lo que supone aproximadamente uno de cada cuatro dólares denunciados como perdidos, más que cualquier otro método de pago.

Resumen falso de "Polyhedra Network $ZK Airdrop

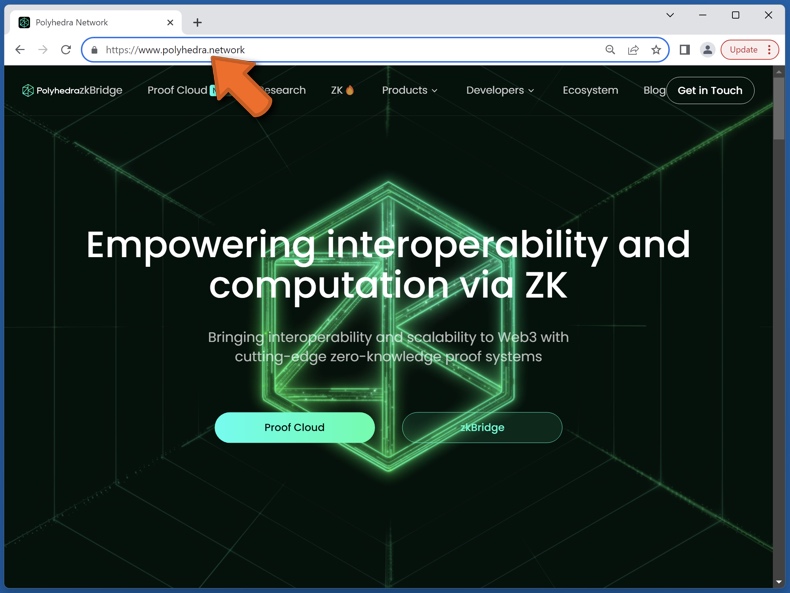

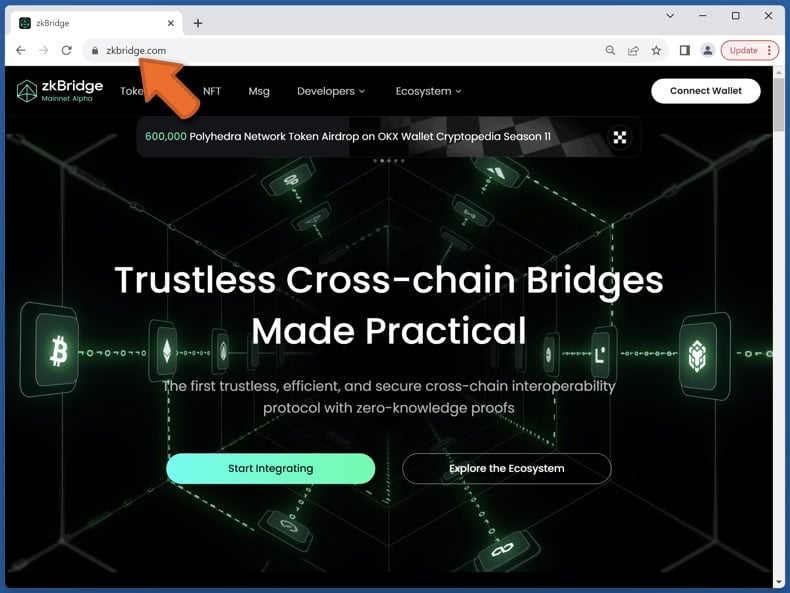

Como se menciona en la introducción, esta estafa copia los gráficos asociados a Polyhedra Network (polyhedra.network), una plataforma desarrollada por Polyhedra, una empresa de infraestructura Web3. Los mismos gráficos utiliza el zkBridge de Polyhedra (zkbridge.com), un protocolo que permite transacciones entre cadenas.

Este esquema imitador estaba alojado en polyhedra[.]ltd - sin embargo, podría promocionarse en otros dominios. Hay que reiterar que esta estafa no está vinculada a ninguna plataforma existente ni a otras entidades.

Este sitio web falso está ejecutando una falsa criptomoneda ZK airdrop. Cuando los usuarios intentan reclamar los activos digitales, se les pide que "conecten" su criptocartera. Esto provoca que se ejecute un mecanismo de drenaje de criptodivisas.

Los fondos se transfieren de los monederos de las víctimas en transacciones automatizadas. Algunos vaciadores pueden aproximarse al valor de los activos y apuntar primero a ellos. Además, estas transacciones no pueden anularse debido a su naturaleza prácticamente irrastreable. Por lo tanto, las víctimas de estas estafas no pueden recuperar sus fondos.

| Nombre | "Polyhedra Network $ZK Airdrop" crypto drainer estafa |

| Tipo de amenaza | Phishing, Estafa, Ingeniería Social, Fraude, Drenador de Criptodivisas |

| Disfraz | Red de poliedros, zkBridge |

| Dominios relacionados | polyhedra[.]ltd. polyhedralabs[.]org, zkpolyhedra[.]tech |

| Nombres de detección | Combo Cleaner (malware), Cluster25 (phishing), CRDF (malicioso), CyRadar (malicioso), G-Data (malware), Kaspersky (malware), Lista completa de detecciones (VirusTotal) |

| Dirección IP servidora | 104.21.59.161 |

| Métodos de distribución | Sitios web comprometidos, spam en redes sociales, anuncios emergentes en línea no deseados, aplicaciones potencialmente no deseadas. |

| Daños | Pérdida monetaria |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de estafa Cryptocurrency drainer

Hemos inspeccionado miles de estafas online; "LightLink Wallet Connect", "EigenDA Maines Launch Allocation", y "Quant (QNT) Airdrop" son sólo un par de ejemplos.

Los esquemas específicos de criptomonedas funcionan de tres maneras: drenando fondos de carteras comprometidas, atacando las credenciales de inicio de sesión de criptomonedas o engañando a las víctimas para que transfieran manualmente activos digitales a carteras propiedad de los estafadores.

Aunque la creencia generalizada de que las estafas están mal elaboradas y plagadas de errores no es falsa, no siempre es así. Las estafas en línea pueden estar elaboradas de forma competente e incluso imitar a la perfección sitios web auténticos.

¿Cómo abrí un sitio web fraudulento?

Las estafas en línea se promueven principalmente a través del spam (por ejemplo, correos electrónicos, MP/DM, SMS, publicaciones en redes sociales/foros, notificaciones del navegador, etc.), malvertising, typosquatting (URL mal escritas), sitios web que utilizan redes publicitarias fraudulentas y adware.

Para ampliar los métodos utilizados para respaldar los planes centrados en la criptomoneda, el spam en las redes sociales es frecuente. Hemos observado docenas de publicaciones promocionales y mensajes privados/directos en la plataforma de redes sociales X (antes Twitter). Este contenido puede difundirse utilizando cuentas robadas a personas influyentes, celebridades, proyectos, empresas, organizaciones, etc. reales. - De este modo, puede parecer legítimo de forma convincente.

Además, a menudo se ha empleado publicidad maliciosa para promover estas estafas. Concretamente, anuncios emergentes intrusivos que prometen diversos beneficios, y algunos incluso incluyen mecanismos funcionales de drenaje. Es pertinente mencionar que las ventanas emergentes se han encontrado en sitios legítimos que habían sido pirateados.

¿Cómo evitar visitar sitios web fraudulentos?

Le recomendamos que tenga cuidado al navegar. Preste atención a las URL e introdúzcalas con cuidado. Sea selectivo con las páginas web a las que se permite mostrar notificaciones en el navegador. No permita que las páginas sospechosas muestren estos anuncios; en su lugar, ignore o rechace las solicitudes de notificación (es decir, pulse "Bloquear", "Bloquear notificaciones", etc.).

Esté atento a los correos electrónicos, MP/DM, SMS y otros mensajes entrantes. No deben abrirse los archivos adjuntos ni los enlaces que aparezcan en correos sospechosos.

No utilice sitios web que ofrezcan programas/medios pirateados u otros servicios dudosos (por ejemplo, Torrenting, streaming/descargas ilegales, etc.), ya que estas páginas web suelen utilizar redes publicitarias fraudulentas.

Descarga desde fuentes oficiales/verificadas y trata las instalaciones con cuidado (por ejemplo, lee los términos, estudia las opciones, utiliza la configuración "Personalizada/Avanzada" y excluye las aplicaciones complementarias, extensiones, etc.) para evitar que se infiltre en el dispositivo software empaquetado/peligroso.

Si su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente todas las amenazas.

Aparición del falso "Polyhedra Network $ZK Airdrop" (GIF):

Otro ejemplo de sitio web de drenaje temático de Polyhedra Network $ZK Airdrop (polyhedralabs[.]org):

![Polyhedra Network $ZK Airdrop sitio web de drainer - polyhedralabs[.]org](/images/stories/screenshots202405/fake-polyhedra-network-zk-airdrop-scam-update-2024-05-06-another-variant.jpg)

Captura de pantalla del sitio web oficial de la Red de Poliedros (polyhedra.network):

Captura de pantalla del sitio web oficial de zkBridge (zkbridge.com):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es "Polyhedra Network $ZK Airdrop" crypto drainer estafa?

- ¿Cómo identificar una estafa emergente?

- ¿Cómo funcionan las estafas emergentes?

- ¿Cómo eliminar las ventanas emergentes falsas?

- ¿Cómo evitar las ventanas emergentes falsas?

- ¿Qué hacer si cayó en una estafa emergente?

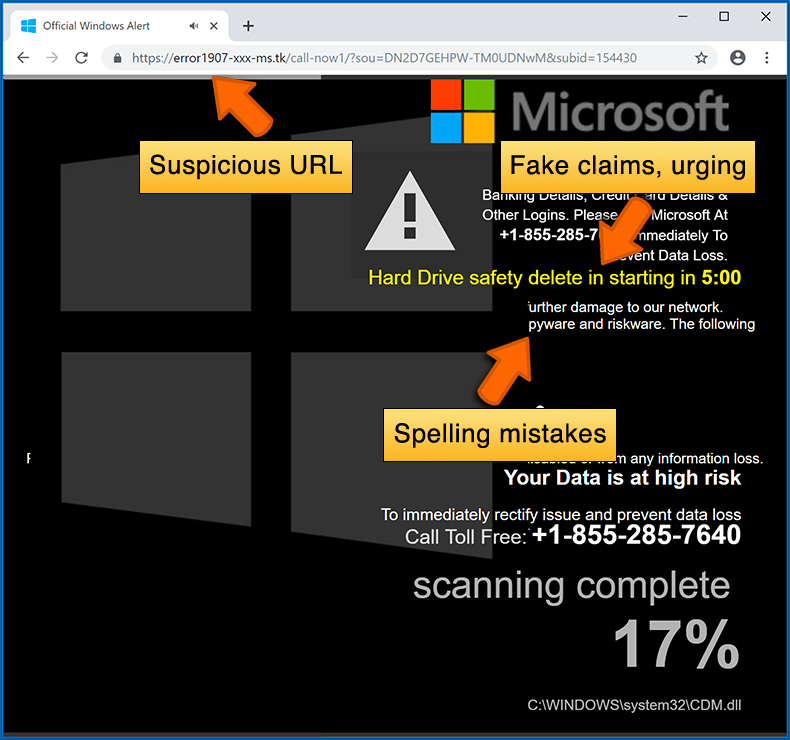

¿Cómo identificar una estafa emergente?

Las ventanas emergentes con varios mensajes falsos son un tipo común de señuelos que usan los ciberdelincuentes. Recopilan datos personales confidenciales, engañan a los usuarios de Internet para que llamen a números de soporte técnico falsos, se suscriben a servicios online inútiles, invierten en esquemas de criptomonedas turbios, etc.

Si bien en la mayoría de los casos estas ventanas emergentes no infectan los dispositivos de los usuarios con malware, pueden causar pérdidas monetarias directas o provocar el robo de identidad.

Los ciberdelincuentes se esfuerzan por crear sus ventanas emergentes no autorizadas para que parezcan confiables. Sin embargo, las estafas suelen tener las siguientes características:

- Errores de ortografía e imágenes no profesionales: inspeccione de cerca la información que se muestra en una ventana emergente. Los errores de ortografía y las imágenes poco profesionales pueden ser un signo de estafa.

- Sentido de urgencia: hay un temporizador con una cuenta regresiva de un par de minutos, pidiéndole que ingrese su información personal o que se suscriba a algún servicio online.

- Declaraciones que ganó algo: si no ha participado en una lotería, competencia online, etc., y ve una ventana emergente que indica que ganó.

- Escaneo de computadora o dispositivo móvil: una ventana emergente que escanea su dispositivo e informa sobre los problemas detectados, es sin duda una estafa: las páginas web no pueden realizar tales acciones.

- Exclusividad: ventanas emergentes que indican que solo usted tiene acceso secreto a un esquema financiero que puede enriquecerlo rápidamente.

Ejemplo de una estafa emergente:

¿Cómo funcionan las ventanas emergentes falsas?

Los ciberdelincuentes y los vendedores engañosos suelen utilizar varias redes publicitarias, técnicas de envenenamiento de motores de búsqueda y páginas web dudosas para generar tráfico a sus ventanas emergentes. Los usuarios llegan a sus señuelos online después de hacer clic en botones de descarga falsos, usar una página web de torrents o simplemente hacer clic en el resultado de un motor de búsqueda de Internet.

Según la ubicación de los usuarios y la información del dispositivo, se les presenta una ventana emergente fraudulenta. Los señuelos presentados en dichas ventanas emergentes van desde esquemas para hacerse rico rápidamente hasta escaneos de virus falsos.

¿Cómo eliminar las ventanas emergentes falsas?

En la mayoría de los casos, las estafas de ventanas emergentes no infectan los dispositivos de los usuarios con malware. Si encuentra una ventana emergente de estafa, simplemente cerrarla debería ser suficiente. En algunos casos, las ventanas emergentes pueden ser difíciles de cerrar. En tales casos, cierre su navegador de Internet y reinícielo.

En casos extremadamente raros, es posible que deba reiniciar su navegador de Internet. Para ello, utilice nuestras instrucciones que explican cómo restablecer la configuración del navegador de Internet.

¿Cómo prevenir ventanas emergentes falsas?

Para prevenir ver estafas emergentes, debe visitar solo páginas web confiables. Torrents, cracks, streamings gratuitos de películas online, descarga de videos de YouTube y otras páginas web de reputación similar suelen redirigir a los usuarios de Internet a estafas emergentes.

Para minimizar el riesgo de encontrar estafas emergentes, debe mantener sus navegadores de Internet actualizados y utilizar una aplicación antimalware confiable. Para este propósito, recomendamos Combo Cleaner.

¿Qué hacer si cayó en una estafa emergente?

Esto depende del tipo de estafa en la que haya caído. Por lo general, las estafas emergentes intentan engañar a los usuarios para que envíen dinero, den información personal o acceso a su dispositivo.

- Si envió dinero a los estafadores: Debe comunicarse con su institución financiera y explicar que fue estafado. Si se informa con prontitud, existe la posibilidad de recuperar su dinero.

- Si dio su información personal: debe cambiar sus contraseñas y habilitar la autenticación de dos factores (2FA) en todos los servicios online que utiliza. Visite a la Federal Trade Commission para denunciar el robo de identidad y obtener pasos de recuperación personalizados.

- Si permite que los estafadores se conecten a su dispositivo: debe escanear su computadora con antimalware confiable (recomendamos Combo Cleaner): los ciberdelincuentes podrían haber plantado troyanos, keyloggers y otro malware, no use su computadora hasta eliminar posibles amenazas.

- Ayude a otros usuarios de Internet: denuncie las estafas por Internet a la Federal Trade Commission.

Preguntas más frecuentes (FAQ)

¿Qué es una estafa en Internet?

Las estafas en línea son mensajes engañosos destinados a engañar a los usuarios para que lleven a cabo acciones específicas. Por ejemplo, se puede inducir a las víctimas a conectar sus carteras digitales a vaciadores de criptomonedas, realizar transacciones monetarias, revelar información confidencial, descargar/instalar software, comprar productos, etc.

¿Cuál es el objetivo de las estafas en línea?

Las estafas en línea están diseñadas para generar ingresos para los estafadores. Los ciberdelincuentes se benefician principalmente de la obtención de fondos mediante el engaño, la promoción de contenidos (por ejemplo, sitios web, software, productos, servicios, etc.), el abuso/venta de información privada y la distribución de malware.

He perdido criptomoneda por la estafa "Polyhedra Network $ZK Airdrop", ¿puedo recuperar mi dinero?

Estas transacciones no pueden ser revertidas debido a su naturaleza casi irrastreable. Por lo tanto, las víctimas de estafas como "Polyhedra Network $ZK Airdrop" no pueden recuperar sus fondos.

¿Por qué me encuentro con estafas en Internet?

Las estafas en línea suelen promocionarse a través de sitios que utilizan redes publicitarias fraudulentas, URL mal escritas (typosquatting), malvertising (anuncios intrusivos), spam (por ejemplo, mensajes en redes sociales, correos electrónicos, MP/DM, SMS, notificaciones del navegador, etc.), y adware.

¿Me protegerá Combo Cleaner de las estafas online?

Combo Cleaner puede escanear los sitios web visitados y detectar páginas falsas, engañosas/estafas y maliciosas. Por lo tanto, si encuentra una página web de este tipo, se le advertirá inmediatamente y se bloqueará el acceso a la misma.

▼ Mostrar discusión.