Cómo evitar que Legion Loader cause daños en el sistema

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es Legion Loader?

Legion Loader es un programa malicioso diseñado para infectar sistemas con otros 2-3 programas de este tipo (o más). Las investigaciones muestran que Legion Loader se utiliza para difundir ladrones de información (como Vidar, Predator the Thief y Raccoon Stealer), puertas traseras, ladrones de criptomonedas y un minero de criptomonedas.

Legion Loader puede causar muchos problemas. Si un sistema está infectado con este malware (u otro software malicioso instalado a través de él), debe eliminarse inmediatamente.

Los ladrones de información mencionados registran detalles que podrían utilizarse para generar ingresos de diversas maneras. Por ejemplo, Vidar puede robar direcciones IP, historiales de navegación, carteras de criptomonedas, contraseñas guardadas, datos de clientes de mensajería, etc.

Este malware también puede realizar capturas de pantalla e infectar sistemas con el ransomware GandCrab 5.0.4. Predator the Thief es capaz de registrar cookies, inicios de sesión guardados, contraseñas y otra información guardada en los navegadores web. Es capaz de robar credenciales de clientes de Steam, Discord, FileZilla y WinFTP.

Racoon Stealer se puede utilizar para robar contraseñas, cookies del navegador y datos de autorrelleno que se guardan en los navegadores de las víctimas. También puede utilizarse para robar datos de monederos de criptomonedas. Todos estos programas maliciosos son empleados por los ciberdelincuentes para robar información confidencial.

Por lo general, se centran en detalles que pueden utilizarse indebidamente para realizar transacciones y compras fraudulentas, y llevar a cabo acciones para generar ingresos, causando así pérdidas económicas a las víctimas. Además, una de las cargas útiles de Legion Loader es una "puerta trasera".

Este tipo de software permite a los ciberdelincuentes controlar a distancia las máquinas infectadas, ya que les proporciona acceso remoto a los ordenadores de las víctimas. Normalmente, las puertas traseras se utilizan para infectar los ordenadores con malware adicional y realizar otras tareas maliciosas.

Además, Legion Loader contiene un ladrón de criptomonedas integrado basado en PowerShell, que busca carteras de criptomonedas usadas y roba archivos de carteras y credenciales almacenadas relacionadas con criptomonedas. Sube la información robada a un servidor de comando y control (C&C) controlado por los ciberdelincuentes.

Legion Loader también es capaz de instalar un minero de criptomonedas. Los programas de este tipo utilizan el hardware del ordenador para minar criptomonedas. En la mayoría de los casos, este proceso provoca un uso elevado de la GPU y/o la CPU y aumenta el consumo eléctrico, lo que se traduce en facturas de electricidad más elevadas. Generalmente, este tipo de software se distribuye para generar ingresos a costa de la víctima.

| Nombre | Legion Loader virus |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

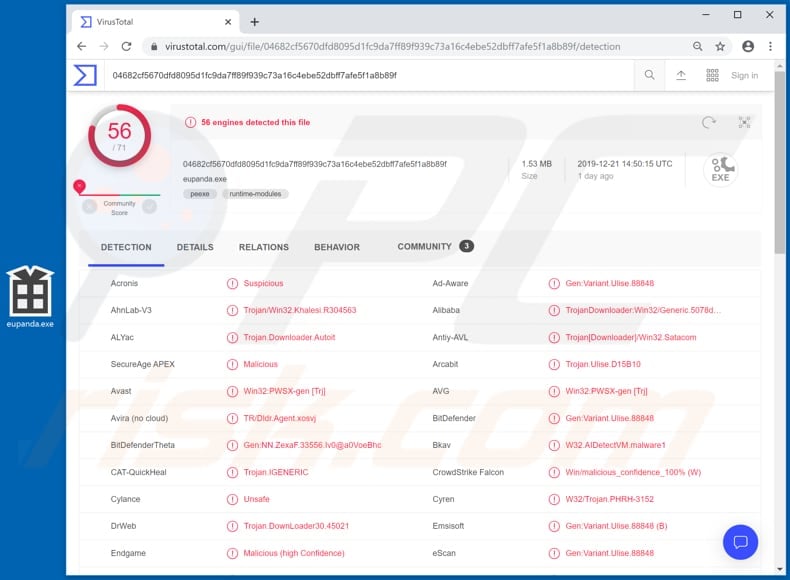

| Nombres de detección | Avast (Win32:PWSX-gen [Trj]), BitDefender (Gen:Variant.Ulise.88848), ESET-NOD32 (Una variante de Win32/TrojanDownloader.Agent.EWC), Kaspersky (HEUR:Trojan-Downloader.Win32.Generic), Lista completa (VirusTotal) |

| Nombre(s) del proceso malicioso | eupanda.exe (el nombre del proceso puede variar) |

| Carga útil | Vidar, Predator the Thief y Raccoon Stealer ladrones de información, minero y ladrón de criptomonedas, backdoor. |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Las personas que tienen ordenadores infectados con Legion Loader están expuestas al riesgo de robo de identidad, pérdida monetaria y/o de datos, problemas relacionados con la privacidad, instalación de otro malware, etc. Legion Loader es un malware de alto riesgo y debe ser eliminado inmediatamente.

Se desconoce exactamente cómo los ciberdelincuentes hacen proliferar este programa, sin embargo, es probable que sea a través de un popular método de distribución de malware.

¿Cómo se infiltró Legion Loader en mi ordenador?

En la mayoría de los casos, los ciberdelincuentes hacen proliferar software malicioso mediante campañas de spam (correos electrónicos), falsos actualizadores de software, canales y herramientas de descarga de software poco fiables, troyanos y herramientas de activación ('cracking') no oficiales. Mediante campañas de spam, envían correos electrónicos que contienen archivos adjuntos maliciosos o enlaces web que descargan archivos maliciosos.

Ejemplos de archivos que adjuntan son Microsoft Office, documentos PDF, archivos ejecutables (.exe), archivos JavaScript y archivos comprimidos como ZIP, RAR, etc. Si se abren, estos archivos adjuntos provocan la instalación de software malicioso.

Las falsas herramientas de actualización de software suelen infectar los sistemas aprovechando fallos/bugs u otras vulnerabilidades de programas obsoletos instalados en el sistema operativo (instalando programas maliciosos en lugar de actualizar los instalados).

Las redes P2P (p. ej., eMule, clientes torrent), los descargadores de terceros, las páginas de alojamiento gratuito de programas y archivos y otros canales/fuentes de descarga similares suelen utilizarse para la proliferación de programas maliciosos. Los sistemas se infectan cuando los usuarios descargan y abren un archivo malicioso cargado por ciberdelincuentes.

Normalmente, estos archivos se disfrazan de inofensivos y legítimos. Los troyanos son programas maliciosos que suelen causar infecciones en cadena. Por tanto, si un sistema ya está infectado con un troyano, este programa malicioso provocará la instalación de malware adicional.

Las herramientas de activación no oficiales ("cracking") son programas que supuestamente activan otro software de pago (con licencia) de forma gratuita (es decir, para eludir la activación de pago), sin embargo, están diseñadas por ciberdelincuentes que buscan la proliferación de malware. Las personas que utilizan estas herramientas se arriesgan a infectar sus sistemas con malware de alto riesgo.

Cómo evitar la instalación de programas maliciosos

No confíe en correos electrónicos irrelevantes que contengan archivos adjuntos o enlaces web, especialmente si se reciben de direcciones desconocidas y sospechosas. Los archivos adjuntos podrían infectar los ordenadores con malware. Todo el software debe descargarse de sitios web oficiales y a través de enlaces de descarga directa.

No se puede confiar en otros canales/herramientas. Las actualizaciones no deben instalarse a través de herramientas de terceros. La única forma segura de actualizar el software instalado es utilizar herramientas y/o funciones implementadas que hayan sido diseñadas por desarrolladores oficiales. El software instalado no debe activarse a través de herramientas de terceros.

Esto es ilegal y podría causar la instalación de malware. Mantenga seguros los sistemas escaneándolos periódicamente con un software antivirus o antiespía de confianza. Es importante asegurarse de que el software instalado de este tipo está actualizado. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

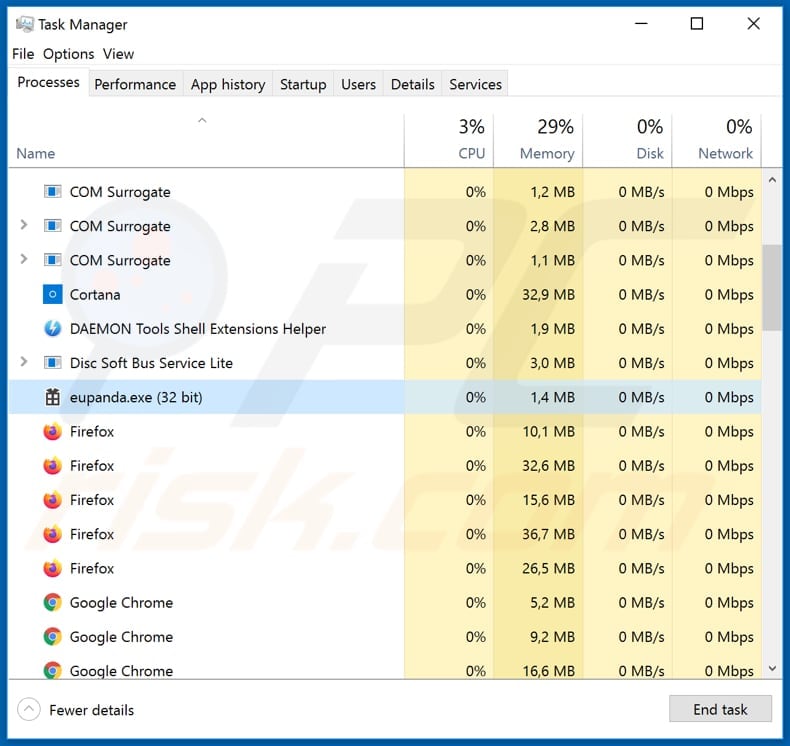

Proceso Legion Loader en el Administrador de tareas ("eupanda.exe")

Actualización 7 de enero de 2025 - Se ha descubierto que LegionLoader entrega una extensión dañina de Chrome que puede cambiar el contenido del correo electrónico y rastrear la actividad de navegación. También utiliza CursedChrome, una extensión de Chrome que convierte los navegadores comprometidos en proxies HTTP, permitiendo a los atacantes navegar por sitios web como si fueran las víctimas.

La extensión también puede hacer capturas de pantalla de la pestaña activa, gestionar el acceso a cuentas de Facebook, Coinbase y Google Pay, e incluso realizar acciones financieras como retirar criptomonedas. Desde agosto de 2024, LegionLoader ha estado entregando robos junto con extensiones de Chrome como LummaC2, Rhadamanthys, y StealC.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Legion Loader?

- PASO 1. Eliminación manual del malware Legion Loader.

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

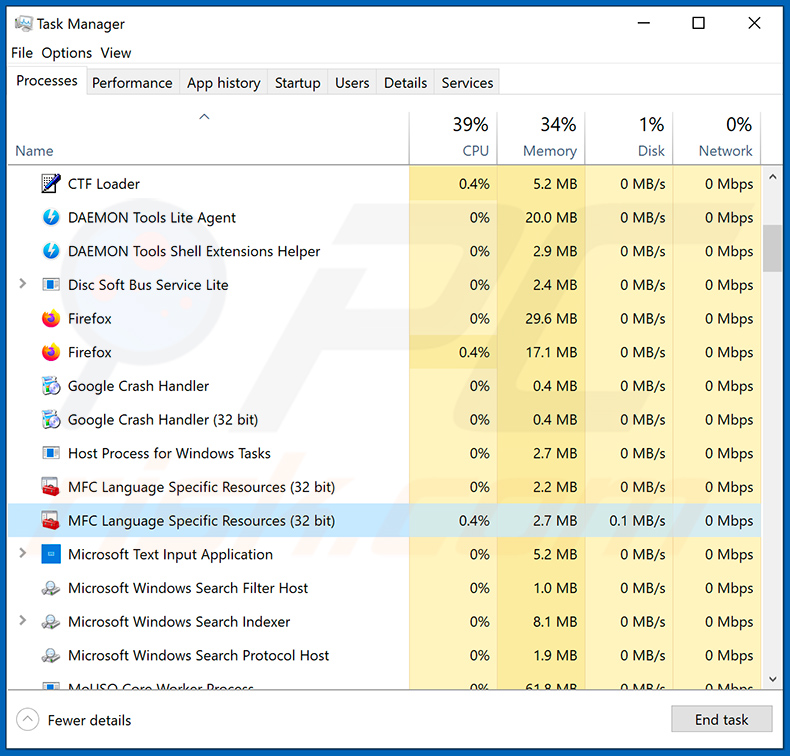

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

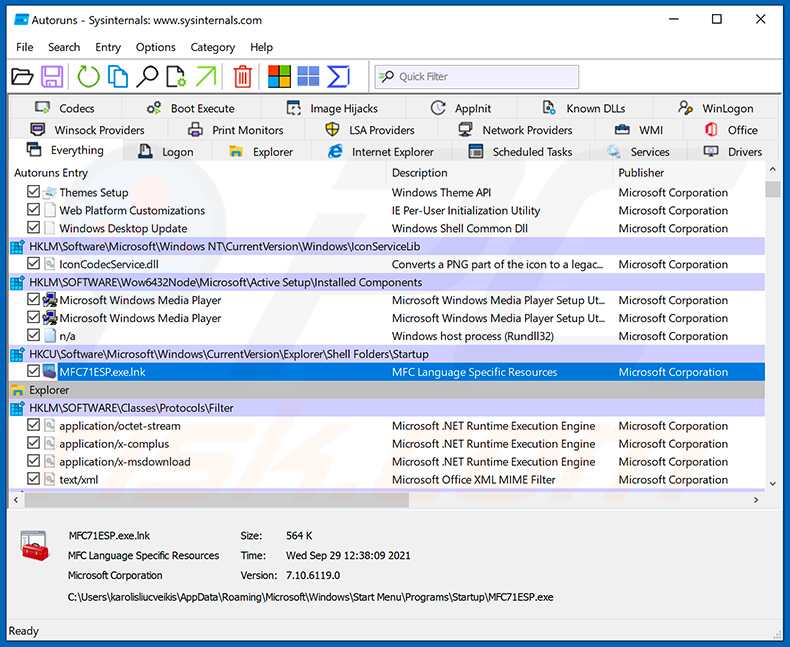

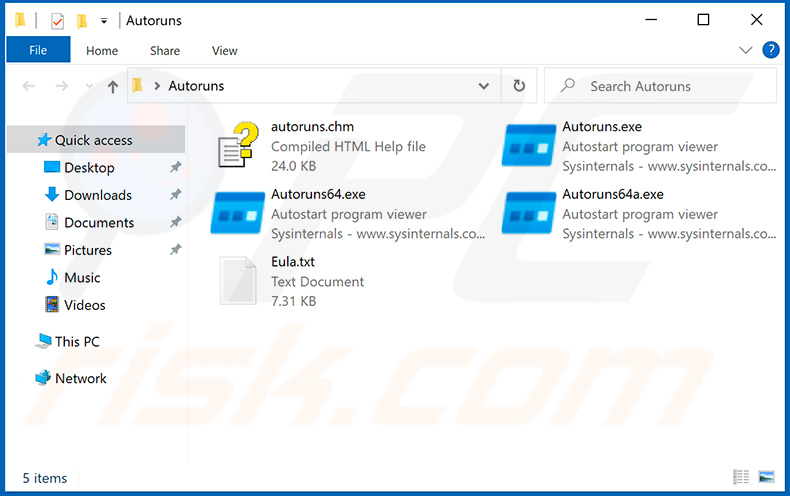

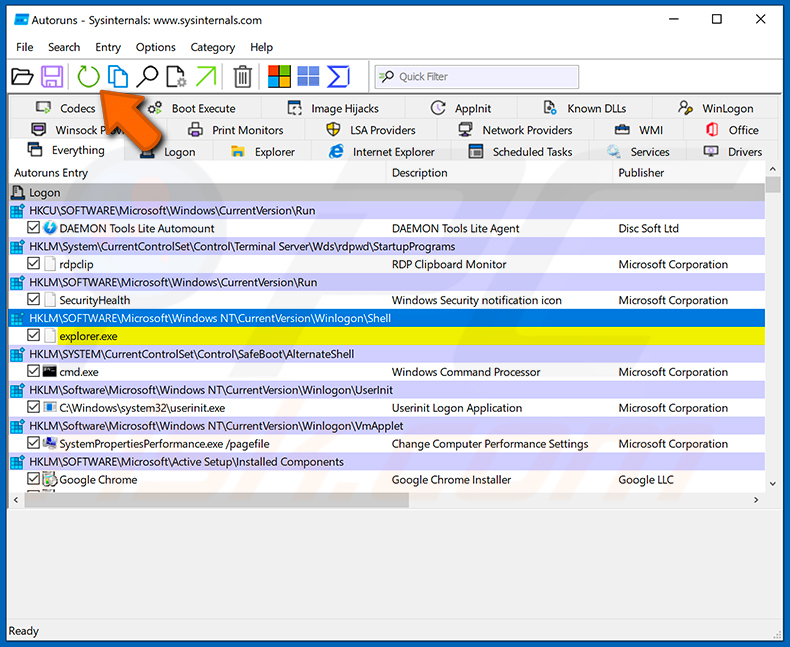

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

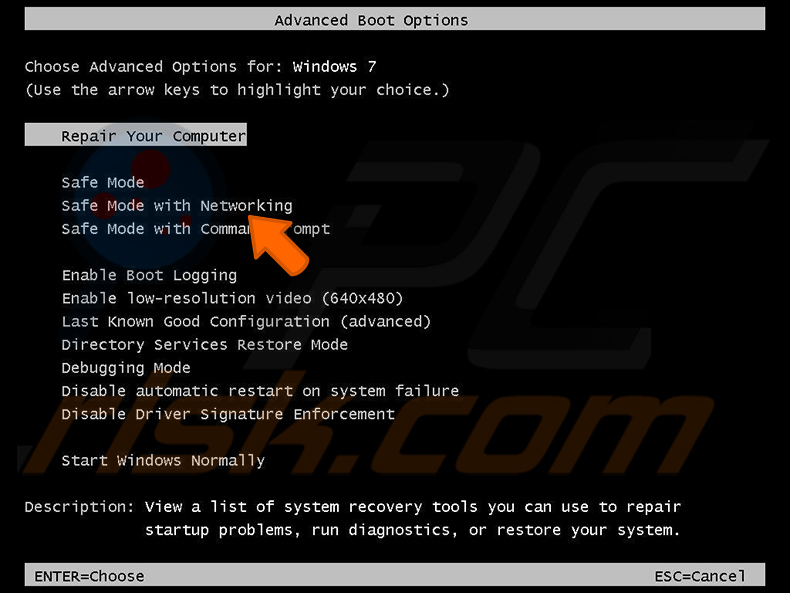

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haz clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

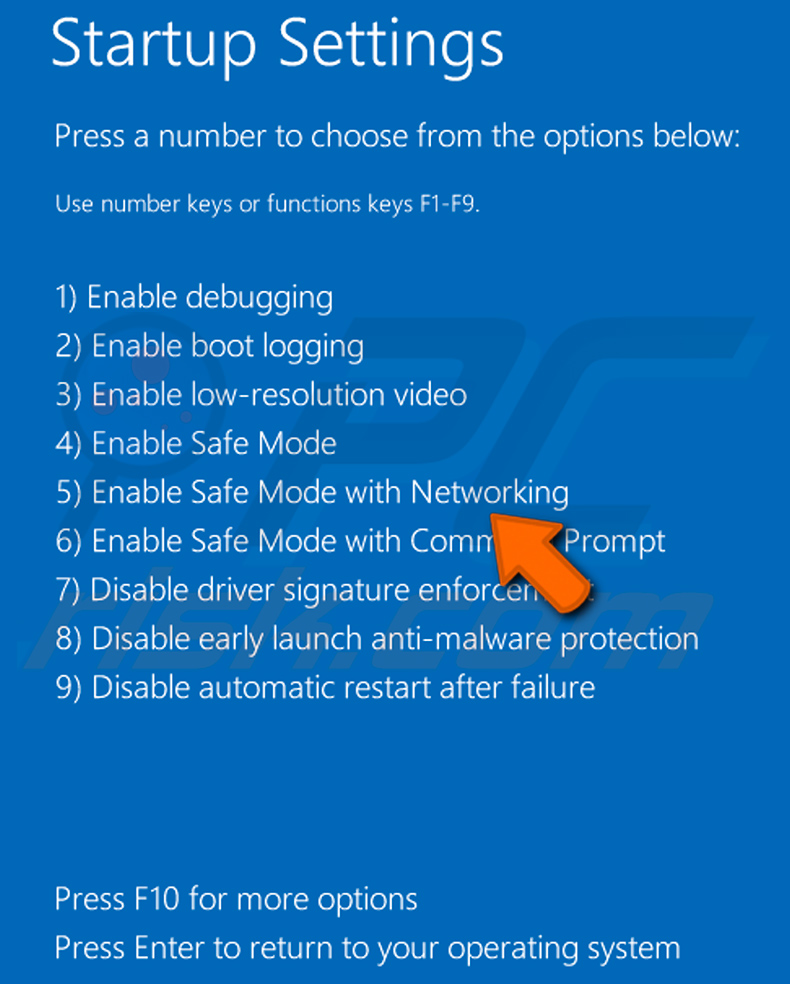

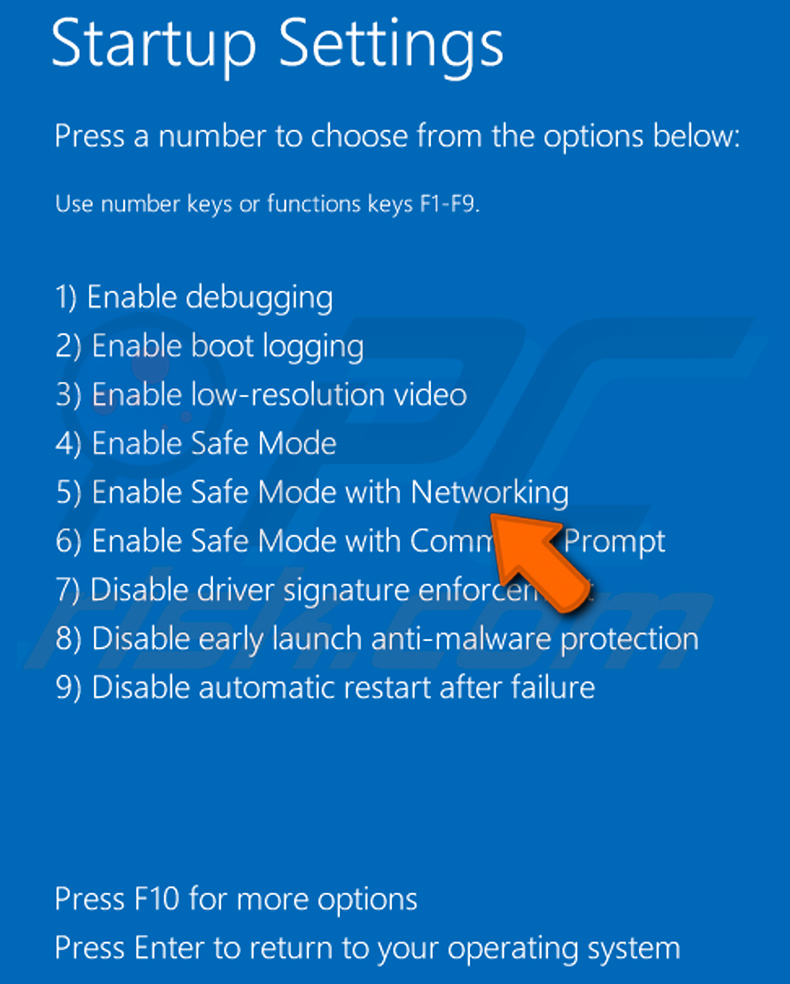

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio".

Haz clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haz clic en "Reiniciar" mientras mantienes pulsada la tecla "Mayúsculas" del teclado. En la ventana "Elegir una opción", haga clic en "Solucionar problemas" y, a continuación, seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes pulsar la tecla "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 10 en "Modo seguro con conexión en red":

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

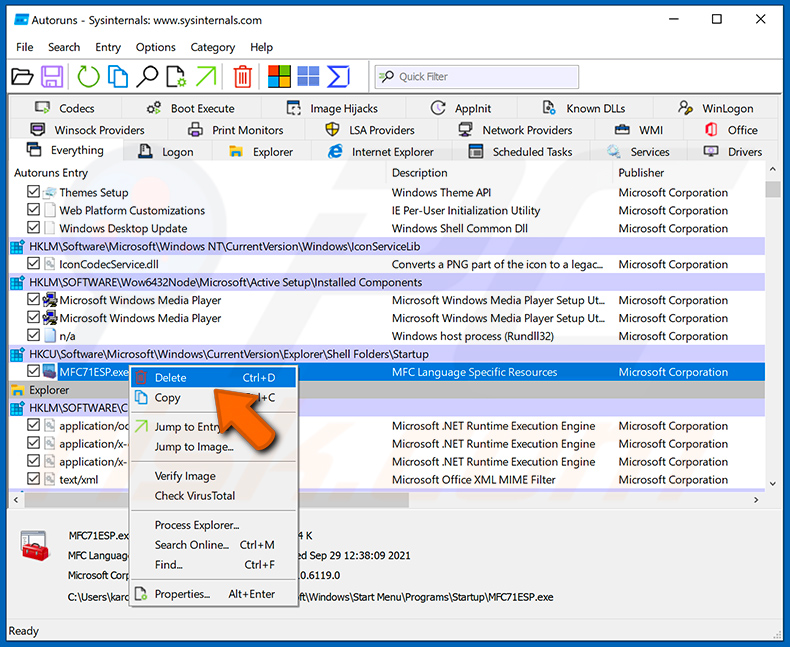

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

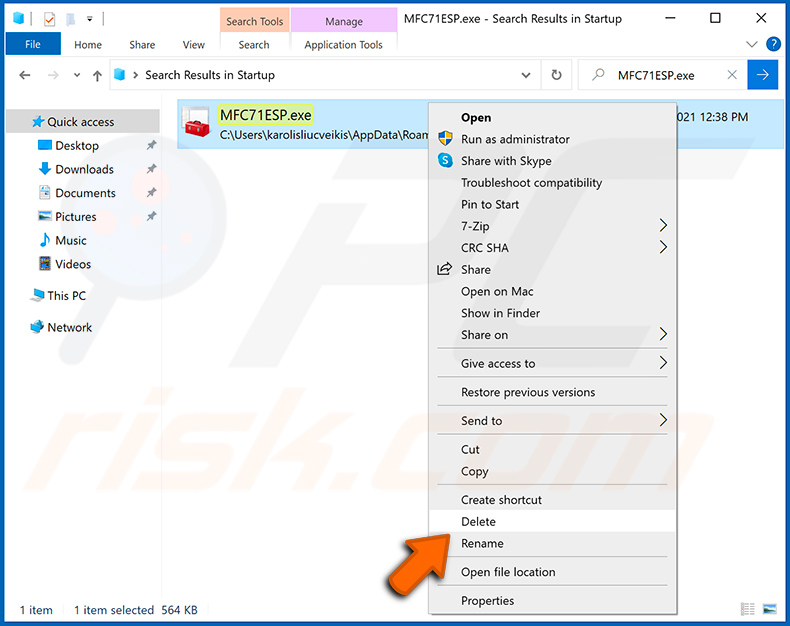

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicia el ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de programas maliciosos en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador seguro, instala las últimas actualizaciones del sistema operativo y utiliza software antivirus. Para asegurarte de que tu ordenador está libre de infecciones de malware, te recomendamos escanearlo con Combo Cleaner.

Preguntas más frecuentes (FAQ)

Mi ordenador está infectado con Legion Loader, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Si tu ordenador está infectado con Legion Loader, formatear tu dispositivo de almacenamiento es una forma de eliminar el malware, pero es una medida extrema. Antes de tomar esta medida, considere la posibilidad de utilizar una herramienta de seguridad, como Combo Cleaner, para analizar todo el sistema y eliminar el malware.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede causar varios problemas, como pérdida de datos, robo de información personal o dinero, caída del sistema y ralentización del rendimiento. También puede provocar infecciones adicionales.

¿Cuál es el objetivo de Legion Loader?

El propósito de Legion Loader es entregar cargas maliciosas. Normalmente sirve como mecanismo de entrega para otro software dañino, como extensiones maliciosas de Chrome, ransomware o ladrones de información.

¿Cómo se infiltró Legion Loader en mi ordenador?

Legion Loader se propaga a través de descargas no autorizadas, en las que se engaña a los usuarios para que visiten sitios web (como RapidShare y MEGA) que alojan archivos de instalación falsos. Los usuarios, sin saberlo, infectan sus ordenadores con el malware Legion Loader cuando descargan y ejecutan estos archivos.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Sin embargo, el malware avanzado a menudo se esconde en lo más profundo del sistema, por lo que es esencial realizar un análisis completo del sistema para garantizar su eliminación.

▼ Mostrar discusión.