Cómo identificar estafas como "Time Is Slipping Away From Your Grasp"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

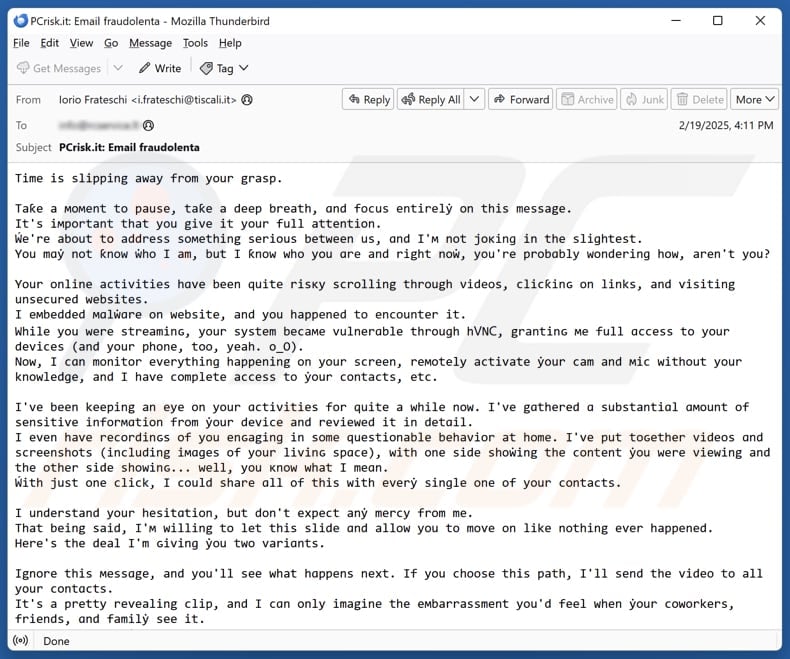

¿Qué tipo de estafa es "Time Is Slipping Away From Your Grasp"?

Hemos examinado el correo electrónico y hemos llegado a la conclusión de que se trata de una estafa de sextorsión. Este tipo de estafa suele implicar la afirmación fraudulenta de que el remitente ha obtenido material comprometedor, como fotos o vídeos explícitos. Los estafadores exigen un rescate, a menudo en criptomoneda, para evitar que se revele el supuesto material.

Más información sobre el correo electrónico fraudulento "El tiempo se te escapa de las manos"

Los estafadores afirman haber obtenido acceso completo a los dispositivos de los destinatarios a través de un malware, supuestamente plantado cuando visitaron un sitio web no seguro. Afirman que este malware les permitió activar a distancia la cámara y el micrófono del destinatario, grabar sus actividades y robar datos confidenciales.

El correo electrónico afirma que se han recopilado grabaciones comprometedoras, que muestran al destinatario y el contenido que supuestamente ha visto. Los estafadores dan dos opciones: pagar una "tarifa de privacidad" de 1.500 dólares en criptomoneda Monero (XMR) o enfrentarse a las consecuencias de que las grabaciones falsas se compartan con los contactos del destinatario, incluidos amigos, familiares y compañeros de trabajo.

También proporcionan una cuenta atrás de 50 horas, que supuestamente comienza en cuanto se abre el correo electrónico, y desalientan los intentos de ignorar, negociar o restablecer los dispositivos. Sin embargo, no hay ninguna infección real de malware, grabación o amenaza real. Quien reciba este correo electrónico debe ignorarlo.

| Nombre | Time Is Slipping Away From Your Grasp Estafa por correo electrónico |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | El ordenador del destinatario ha sido comprometido |

| Dirección de la criptocarpeta del ciberdelincuente |

88wKr6fytqM7c15y6aVYTzP1vwi4WxVEq3JnMEJdBr3cj3Rq KtWq5xA15d6acJEjXFCKPYBZVPc4YbwP3QUFvK1479h8N8E |

| Disfraz | Carta de un hacker |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Estafas similares en general

Los correos electrónicos de estafa de sextorsión están diseñados para presionar a las víctimas para que paguen un rescate, pero son falsos. En realidad, los estafadores no tienen acceso a los dispositivos ni a ningún material comprometedor. La mejor respuesta es ignorar el correo electrónico, evitar relacionarse con el remitente y denunciarlo como spam.

Algunos ejemplos de correos similares son "Your System Was Breached By Remote Desktop Protocol", "Is Visiting A More Convenient Way To Reach" y "Malware On Porn Website". Es importante mencionar que los correos electrónicos fraudulentos pueden utilizarse (y a menudo se utilizan) para engañar a los usuarios para que ejecuten malware en sus dispositivos.

¿Cómo infectan los ordenadores las campañas de spam?

Los autores de amenazas utilizan el correo electrónico como herramienta para propagar programas maliciosos engañando a los destinatarios para que abran archivos PDF, documentos de Word, archivos ejecutables, secuencias de comandos u otros archivos adjuntos que contengan programas maliciosos. Las infecciones pueden producirse después de que los usuarios abran archivos maliciosos o tomen medidas adicionales (por ejemplo, activar macros en documentos infectados).

Los correos electrónicos también pueden contener enlaces que dirijan a los usuarios a sitios web maliciosos. Estos sitios pueden iniciar una descarga automática de malware o engañar a los usuarios para que descarguen y ejecuten ellos mismos software dañino.

¿Cómo evitar la instalación de programas maliciosos?

Ten cuidado con los correos electrónicos que contengan enlaces o archivos adjuntos, sobre todo si son inesperados, no guardan relación con tus actividades y (o) proceden de remitentes desconocidos. Descargue software y archivos solo de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones legítimas; evite plataformas no oficiales, software pirata, herramientas de crackeo y generadores de claves.

Actualiza tu sistema operativo y tu software con regularidad y realiza análisis con programas de seguridad fiables. Además, no haga clic en anuncios, ventanas emergentes, botones o enlaces de sitios web dudosos, y nunca les conceda permiso para enviar notificaciones. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Aspecto del correo electrónico (GIF):

Texto presentado en la carta electrónica "El tiempo se te escapa de las manos":

Subject:

Time is slipping away from your grasp.

Take a moment to pause, take a deep breath, and focus entirely on this message.

It's important that you give it your full attention.

We're about to address something serious between us, and I'm not joking in the slightest.

You may not know who I am, but I know who you are and right now, you're probably wondering how, aren't you?Your online activities have been quite risky scrolling through videos, clicking on links, and visiting unsecured websites.

I embedded malware on website, and you happened to encounter it.

While you were streaming, your system became vulnerable through hVNC, granting me full access to your devices (and your phone, too, yeah. o_O).

Now, I can monitor everything happening on your screen, remotely activate your cam and mic without your knowledge, and I have complete access to your contacts, etc.I've been keeping an eye on your activities for quite a while now. I've gathered a substantial amount of sensitive information from your device and reviewed it in detail.

I even have recordings of you engaging in some questionable behavior at home. I've put together videos and screenshots (including images of your living space), with one side showing the content you were viewing and the other side showing... well, you know what I mean.

With just one click, I could share all of this with every single one of your contacts.I understand your hesitation, but don't expect any mercy from me.

That being said, I'm willing to let this slide and allow you to move on like nothing ever happened.

Here's the deal I'm giving you two variants.Ignore this message, and you'll see what happens next. If you choose this path, I'll send the video to all your contacts.

It's a pretty revealing clip, and I can only imagine the embarrassment you'd feel when your coworkers, friends, and family see it.

But remember actions have consequences.Pay to keep this matter confidential - let's call it a privacy fee.

If you take this option, your secret will remain secure, and no one will ever find out.

As soon as I receive the payment, I'll delete all the evidence. The payment must be made strictly in cryptocurrency.Send 1500 USD in XMR (Monero) cryptocurrency equivalent to my wallet listed below between the "---" symbols:

88wKr6fytqM7c15y6aVYTzP1vwi4WxVEq3JnMEJdBr3cj3Rq KtWq5xA15d6acJEjXFCKPYBZVPc4YbwP3QUFvK1479h8N8E

Hint: type the query in google "buy XMR" or "buy Monero".From this moment, you have exactly 50 hours, and the countdown begins as soon as you open this email.

Once the payment is received, you can be assured that I will honor my commitment.

My system will automatically register the payment and promptly erase all the information I have on you.

Don't waste time replying or trying to negotiate - it's futile.Don't even think about turning off your phone or attempting a factory reset - it won't change anything.

I make no mistakes and just wait for my money.(^_^)

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Time Is Slipping Away From Your Grasp estafa de sextorsión?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

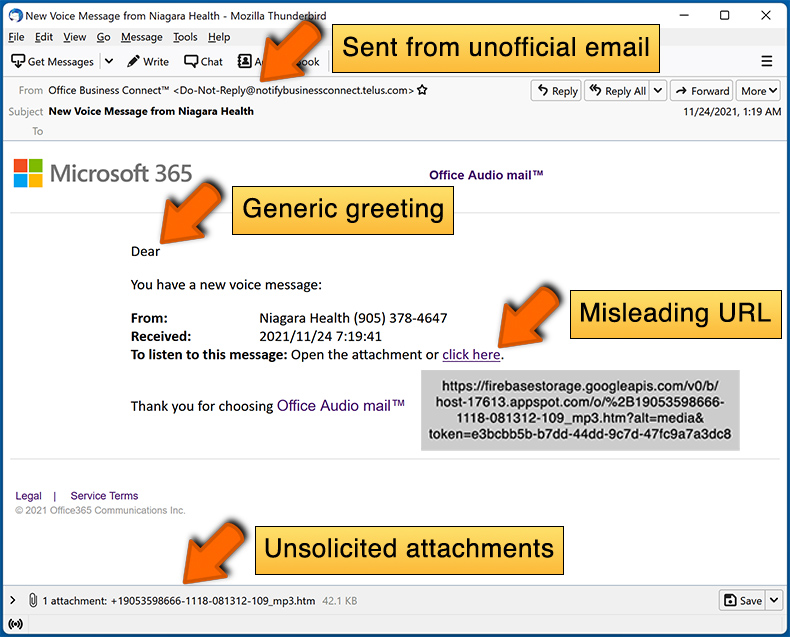

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los estafadores suelen enviar estos correos electrónicos sin dirigirse a personas concretas. Recogen direcciones de correo electrónico de bases de datos filtradas, sitios web fraudulentos u otras fuentes. Una vez que tienen una lista, distribuyen el mismo mensaje engañoso a todos los destinatarios.

He facilitado mis datos personales al ser engañado por un correo electrónico fraudulento, ¿qué debo hacer?

Si ha compartido alguna credencial de acceso, debe cambiar inmediatamente todas las contraseñas asociadas para evitar accesos no autorizados. Si ha revelado información personal confidencial, como números de tarjetas de crédito, datos del DNI o información bancaria, póngase en contacto inmediatamente con las autoridades competentes.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

Depende del tipo de archivo utilizado para enviar el malware. Los archivos ejecutables maliciosos pueden causar daños inmediatos al abrirse, pero los archivos, como documentos o archivos comprimidos, suelen requerir acciones adicionales, como activar macros o extraer contenidos, antes de que el malware pueda activarse.

¿Realmente han pirateado mi ordenador y tiene el remitente alguna información?

Los estafadores suelen enviar amenazas falsas para asustarle. A menos que haya descargado y abierto un archivo o enlace malicioso, es probable que su dispositivo esté a salvo.

He enviado criptomoneda a la dirección que aparece en dicho correo electrónico, ¿puedo recuperar mi dinero?

Lamentablemente, las transacciones de criptomoneda son irreversibles. Una vez enviados, los fondos no pueden recuperarse a menos que el destinatario los devuelva, lo que es muy poco probable en las estafas.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

Por lo general, abrir un correo electrónico es seguro. El riesgo viene de interactuar con enlaces o archivos adjuntos maliciosos.

¿Elimina Combo Cleaner las infecciones de malware presentes en los archivos adjuntos a los correos electrónicos?

Combo Cleaner es eficaz a la hora de detectar y eliminar la mayoría del malware conocido, pero las amenazas más sofisticadas pueden permanecer ocultas en las profundidades del sistema. Para garantizar una eliminación completa, lo mejor es ejecutar un análisis completo del sistema.

▼ Mostrar discusión.