Guías para la eliminación de virus y software espía, instrucciones para la desinstalación.

Instrucciones de eliminación del secuestrador de navegador "Multy App"

¿Qué es "Multy App"?

"Multy App" es un secuestrador de navegador, respaldado como una herramienta multipropósito. Para elaborar, proporciona acceso rápido a varios servicios, como varios motores de búsqueda, enciclopedias, correo electrónico, redes sociales y redes sociales, comercio electrónico y tiendas en línea. "Multy App" opera modificando los navegadores para promover searchmulty.com, un motor de búsqueda falso. Además, este secuestrador de navegador tiene capacidades de seguimiento de datos, que emplea para espiar la actividad de navegación de los usuarios. La mayoría de los usuarios instalan "Multy App" inadvertidamente, por lo tanto, también se clasifica como PUA (Aplicación Potencialmente No Deseada, por sus siglas en inglés).

Guía de eliminación del virus Corona-Virus-Map.com

¿Qué es Corona-Virus-Map.com?

Contrariamente a su nombre, Corona-Virus-Map.com no es la dirección de un sitio web, es el nombre de un programa malicioso. Se clasifica como un troyano, o más específicamente un troyano de "puerta trasera" ("backdoor"). Este tipo de malware está diseñado para causar infecciones en cadena, en otras palabras, para descargar/instalar sigilosamente programas maliciosos adicionales. Corona-Virus-Map.com se presenta como un software que permite a los usuarios ver el progreso/propagación de la epidemia del Coronavirus en tiempo real. En cambio, este troyano prolifera el malware AZORult.

Instrucciones de eliminación del ransomware Gtf

¿Qué es el ransomware Gtf?

Descubierto por Jakub Kroustek, Gtf es el título de un programa malicioso. Pertenece a la familia de ransomware Dharma. Funciona mediante el cifrado de los datos de los sistemas infectados, para exigir el pago de las herramientas/software de descifrado. Durante el proceso de cifrado, todos los archivos afectados se renombran de acuerdo con este patrón: nombre de archivo original, ID único, dirección de correo electrónico de los ciberdelincuentes y la extensión ".GTF". Por ejemplo, un archivo como "1.jpg" aparecerá como algo similar a "1.jpg.id-1E857D00.[grandtheftfiles@aol.com].GTF", y así sucesivamente. Una vez completado este proceso, se crea un archivo de texto en el escritorio "FILES ENCRYPTED.txt" y se muestra una ventana emergente.

¿Cómo eliminar el adware BrowserProduct de Mac?

¿Qué es el adware BrowserProduct?

BrowserProduct es un software, supuestamente diseñado para mejorar la experiencia de navegación. En cambio, esta aplicación la disminuye al entregar varios anuncios intrusivos. Por lo tanto, se clasifica como adware. Además, la mayoría de las aplicaciones de este tipo también tienen capacidades de seguimiento de datos. Debido a estos dudosos métodos de proliferación, también se considera una PUA (Aplicación Potencialmente No Deseada, por sus siglas en inglés).

¿Cómo eliminar InnovativeShare de Mac?

¿Qué es InnovativeShare?

InnovativeShare es una aplicación que supone mejorar la experiencia de navegación web. Sin embargo, se clasifica como adware: muestra varios anuncios intrusivos. Muy a menudo, las aplicaciones de este tipo están diseñadas para recopilar información diversa también. La mayoría de las veces, los usuarios descargan e instalan adware sin querer. Por lo tanto, las aplicaciones de este tipo se denominan aplicaciones potencialmente no deseadas (PUAs, por sus siglas en inglés).

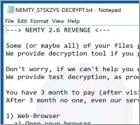

Instrucciones de eliminación del ransomware Nemty 2.6

¿Qué es Nemty 2.6?

Descubierto por dnwls0719, Nemty 2.6 es el nombre de un programa malicioso. Es una variante actualizada del ransomware NEMTY 2.5 REVENGE. Funciona cifrando datos y exigiendo el pago de las herramientas/software de descifrado. Durante el proceso de encriptación, cada archivo afectado se agrega con una extensión que consiste en ".NEMTY, el símbolo de subrayado y una cadena de caracteres aleatorios (por ejemplo, ".NEMTY_[random]"). Esta cadena es la misma en todos los archivos encriptados, sin embargo es diferente para cada infección (es decir, diferente para cada víctima). Por ejemplo, un archivo titulado "1.jpg" aparecerá como algo similar a "1.jpg.NEMTY_S7SKZYS"después del cifrado. Después de que este proceso se complete, una nota de rescate - "NEMTY_[random]-DECRYPT" (ejemplo, "NEMTY_S7SKZYS-DECRYPT.txt") es dejada en cada carpeta comprometida.

Instrucciones de eliminación del adware "Holiday Radio Promos"

¿Qué es adware "Holiday Radio Promos"?

"Holiday Radio Promos" es un software clasificado como adware. Debido a sus dudosos métodos de proliferación, también se considera una PUA (Aplicación Potencialmente No Deseada, por sus siglas en inglés). Está respaldado como una herramienta para facilitar el acceso a canciones con temas festivos y música similar. "Holiday Radio Promos" opera mediante campañas publicitarias intrusivas. En otras palabras, ofrece varios anuncios indeseables e incluso dañinos. También tiene capacidades de seguimiento de datos, que se utilizan para espiar los hábitos de navegación de los usuarios.

Instrucciones de eliminación de la redirección MediaConverterOnline

¿Qué es MediaConverterOnline?

Como su nombre lo indica, se supone que MediaConverterOnline funciona como un convertidor de archivos en línea. Sin embargo, esta aplicación está clasificada como adware. Normalmente, un software de este tipo alimenta a los usuarios con varios anuncios. Además, a menudo el adware está diseñado para recopilar información diversa también. En la mayoría de los casos, las personas descargan e instalan adware sin querer, sin saberlo. Por lo tanto, las aplicaciones de este tipo se clasifican como aplicaciones potencialmente no deseadas.

Instrucciones de eliminación del ransomware Dewar

¿Qué es Dewar?

Dewar es un programa malicioso, perteneciente a la familia de ransomware Phobos. Los sistemas infectados con este malware tienen sus datos cifrados y reciben demandas de rescate por el descifrado. Durante el proceso de cifrado, todos los archivos afectados se vuelven a titular según este patrón: nombre de archivo original, ID único, dirección de correo electrónico de los desarrolladores y la extensión ".dewar". Por ejemplo, un archivo como "1.jpg" aparecería como algo similar a "1.jpg.id[1E857D00-2718].[kryzikrut@airmail.cc].dewar". Las variantes actualizadas de este ransomware usan como extensiones ".[waleon@airmail.cc].dewar", ".[wang_team777@aol.com].dewar", ".[mccunesina@aol.com].dewar", ".[howtodecrypt45@cock.li].dewar", ".[danianci@airmail.cc].dewar", ".[deltatechit@protonmail.com].dewar", ".[gabriele.keeler@aol.com].dewar", ".[pennmargery@aol.com].dewar", ".[walmesleyemerita@aol.com].dewar", ".[Jamees0101@outlook.com].dewar", ".[chagenak@airmail.cc].dewar" y ".[mr.helper@qq.com].dewar" para archivos cifrados. Una vez completado este proceso, un archivo de texto "info.txt" y una aplicación HTML "info.hta" se colocan en el escritorio. Ambos archivos contienen notas de rescate.

pushworldtool[.]com redirect removal instructions

What is pushworldtool[.]com?

pushworldtool[.]com es uno de los muchos sitios web falsos que redirigen a los visitantes a otros sitios poco confiables o cargan contenido dudoso. Algunos ejemplos de otros sitios similares son find-soulmates[.]com, best-girls-ever[.]com y hellopushworld[.]com. La mayoría de las personas no visitan estos sitios intencionalmente; los navegadores generalmente los abren cuando se instalan aplicaciones potencialmente no deseadas (PUAs, por sus siglas en inglés). Las PUAs muestran anuncios y recopilan información del sistema del usuario.

Más artículos...

Página 359 de 579

<< Inicio < Anterior 351 352 353 354 355 356 357 358 359 360 Siguiente > Fin >>