Cómo eliminar el malware de tipo ladrón Typhon (Reborn) de su sistema operativo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es Typhon?

Typhon es un malware de tipo stealer escrito en el lenguaje de programación C#. Las versiones más recientes de este programa se denominan Typhon Reborn (TyphonReborn). El malware dentro de esta clasificación está diseñado para extraer datos de los sistemas infectados. Las variantes más antiguas de Typhon tienen una gama más amplia de funcionalidades, mientras que las versiones Typhon Reborn son stealers simplificados.

Resumen del malware Typhon

Tras infiltrarse con éxito, Typhon comienza a recopilar datos relevantes del sistema, por ejemplo, información del hardware (CPU, GPU, RAM, estado de la batería), versión del sistema operativo, resolución de pantalla, nombre de la máquina, nombre de usuario, antivirus instalado, contraseñas Wi-Fi guardadas, procesos en ejecución, etc.

Este malware también puede realizar capturas de pantalla y fotografías a través de cámaras integradas o conectadas. Typhon puede descargar archivos de sistema y de usuario.

Este stealer es capaz de extraer una amplia variedad de datos de varias aplicaciones. Su objetivo son los historiales de navegación, descargas, marcadores, cookies de Internet, nombres de usuario/contraseñas y números de tarjetas de crédito almacenados en los navegadores (lista completa). Además, Typhon intenta extraer datos de mensajeros (por ejemplo, nombres de usuario/contraseñas, tokens, sesiones, etc.), los VPN, oftware de juegos y los FTP (lista completa).

El programa malicioso también intenta robar carteras de criptomonedas offline (frías) y extensiones de criptomonedas para los navegadores Google Chrome y Microsoft Edge (lista completa).

Las características mencionadas son típicas tanto de las versiones antiguas como de las nuevas de Typhon. Como se mencionó en la introducción, las variantes de Typhon Reborn son stealers simplificados y eficientes, pero las iteraciones más antiguas tienen funcionalidades variadas.

Las variantes anteriores tienen una sofisticada capacidad de keylogging (grabación de pulsaciones de teclado), que se activa cada vez que la víctima accede a un sitio web de banca online u orientado a adultos.

También tienen capacidades de clipper, es decir, detectan cuando se copia una dirección de monedero de criptomoneda en el portapapeles (búfer de copiar y pegar) y pegan en su lugar una propiedad de los atacantes, desviando así una transacción saliente. Estas versiones de Typhon pueden identificar y sustituir direcciones asociadas a las siguientes criptomonedas: Bitcoin, Ethereum, Monero, Stellar, Ripple y Bitcoin cash.

Otra funcionalidad es la minería de criptomonedas, que consiste en abusar de los recursos del sistema (potencialmente hasta el punto de provocar fallos o daños permanentes en el hardware) para generar criptomonedas. Estas variantes de Typhon pueden funcionar como gusanos y autopropagarse a través de Discord.

En resumen, la presencia de software como Typhon en los dispositivos puede dar lugar a graves problemas de privacidad, pérdidas financieras significativas y robo de identidad.

Si sospecha que su dispositivo está infectado con Typhon (u otro malware), utilice inmediatamente un antivirus para eliminarlo.

| Nombre | Malware "Typhon" |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

| Nombres de detección (Typhon) | Avast (Win32:Typhon-A [Pws]), Combo Cleaner (IL:Trojan.MSILZilla.5958), ESET-NOD32 (una variante de MSIL/TrojanDownloader.Tiny.BBH), Kaspersky (HEUR:Exploit.MSIL.UAC.gen), Microsoft (TrojanDownloader:MSIL/Lyceum.A!MTB), Full List Of Detections (VirusTotal) |

| Nombres de detección (Typhon Reborn) | Avast (Win32:Typhon-C [Pws]), Combo Cleaner (Trojan.GenericKD.62556465), ESET-NOD32 (Una variante de MSIL/PSW.Agent.RXP), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph.gen), Microsoft (PWS:MSIL/Dcstl.GD!MTB), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de malware del tipo stealer

Hemos analizado miles de muestras de malware; StrelaStealer, Medusa, Ducktail PHP stealer, CovalentStealer, e Icarus son sólo algunos de nuestros últimos hallazgos dentro de la categoría de stealer.

Este software puede tener como objetivo una amplia gama de información o detalles muy específicos. Además, el malware suele ser multifuncional. Sin embargo, la forma en que opera el software malicioso es irrelevante, ya que su presencia pone en peligro la integridad del dispositivo y la seguridad del usuario a pesar de todo. Por lo tanto, recomendamos encarecidamente eliminar las amenazas inmediatamente después de su detección.

¿Cómo se infiltró Typhon en mi ordenador?

Dado que los desarrolladores de Typhon lo ponen a la venta online, la forma en que se propaga depende de los ciberdelincuentes que lo utilicen en cada momento. Por lo general, este software se propaga utilizando tácticas de phishing e ingeniería social. Los programas maliciosos suelen camuflarse o incluirse en paquetes de contenido corriente.

Los archivos virulentos pueden ser documentos de Microsoft Office y PDF, archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), JavaScript, etc. Cuando un archivo malicioso se lanza, se ejecuta o se abre de otro modo, se desencadena la cadena de infección.

Los programas maliciosos se distribuyen con mayor frecuencia a través de descargas "drive-by" (furtivas/engañosas), archivos adjuntos/enlaces maliciosos en correos electrónicos y mensajes de spam, estafas en línea, fuentes de descarga dudosas (por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio Peer-to-Peer, etc.), herramientas ilegales de activación de software ("cracks") y actualizaciones falsas.

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente descargar sólo de canales oficiales y verificados. Además, es importante activar y actualizar el software utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las herramientas de activación ilegales ("cracks") y los actualizadores de terceros pueden contener malware.

Desaconsejamos abrir los adjuntos y enlaces presentes en correos sospechosos, ya que pueden ser maliciosos y causar infecciones en el sistema. Es fundamental tener cuidado al navegar, ya que los contenidos ilegítimos y peligrosos en línea suelen parecer inofensivos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus fiable. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas o problemas detectados. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Aspecto de Typhon stealer promocionándose en foros de hackers (GIF):

Lista de navegadores atacados por Typhon stealer:

Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, QIP surf, 7Star, Iridium, CentBrowser, Chedot, Vivaldi, Kometa, ElementsBrowser, Epic privacy browser, Uran, Coowon, Citrio, Liebao (Cheetah) browser, Orbitum, Comodo, Chromodo, Amigo, Torch, 360Browser, Maxthon3, K-Melon, Sputnik, Nichrome, Atom, Brave, Waterfox, Thunderbird, IceDragon, Cyberfox, Blackhawk.

Lista de programas de mensajería atacados por Typhon stealer:

- Discord

- Telegram

- Pidgin

- qTox

- Element

- Signal

- Skype

- ICQ

- Outlook

Lista de VPN atacadas por Typhon stealer:

- NordVPN

- OpenVPN

- ProtonVPN

Lista de programas de juegos atacados por Typhon stealer:

- Minecraft

- Steam

- Uplay

Lista de FTPs atacados por Typhon stealer:

- FileZilla

- WinSCP

Lista de carteras de criptomonedas "frías" atacadas por Typhon stealer:

Armory, AtomicWallet, Bitcoin, Bytecoin, Coinomi, Dash, Electrum, Ethereum, Exodus, Guarda, Litecoin, Zcash.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es Typhon?

- PASO 1. Eliminación manual del malware Typhon.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

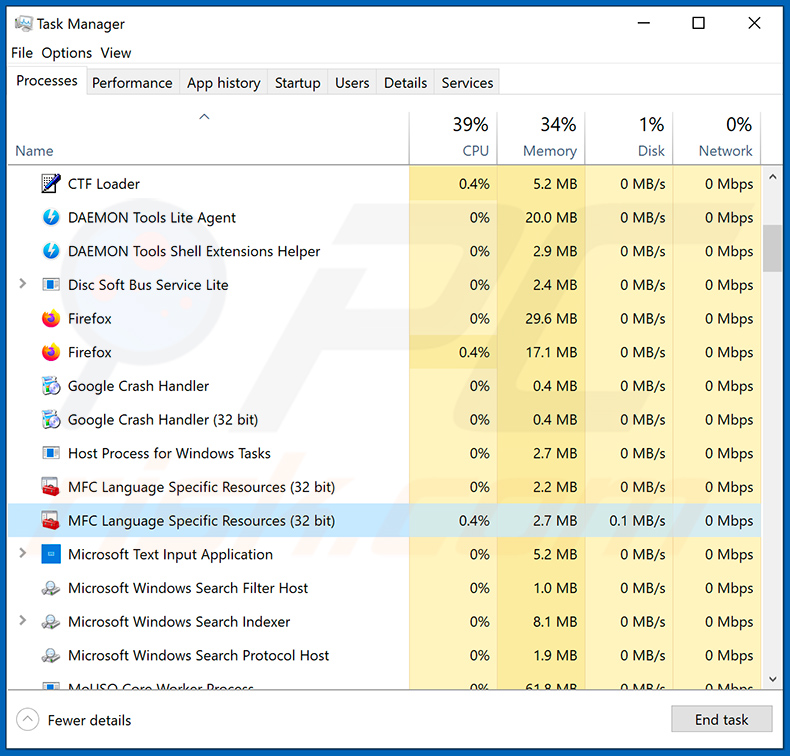

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

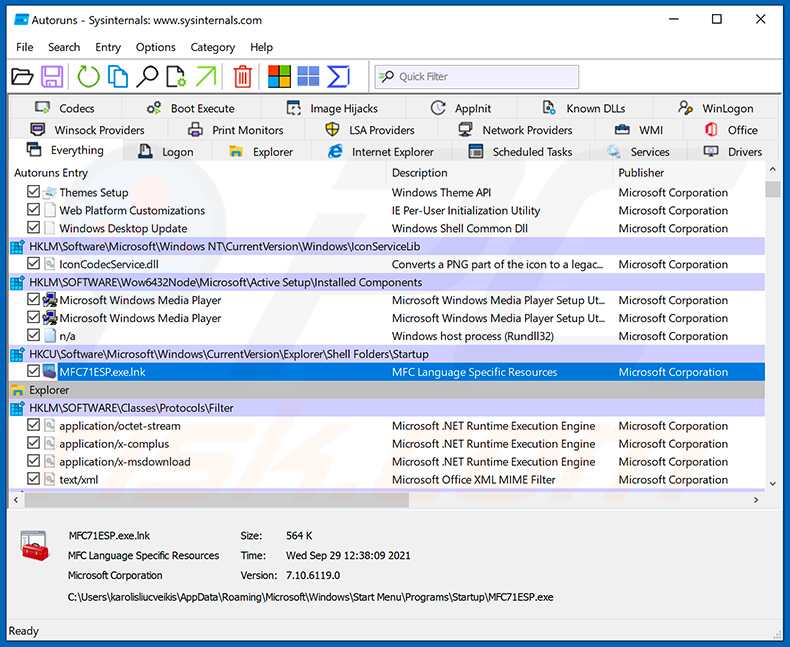

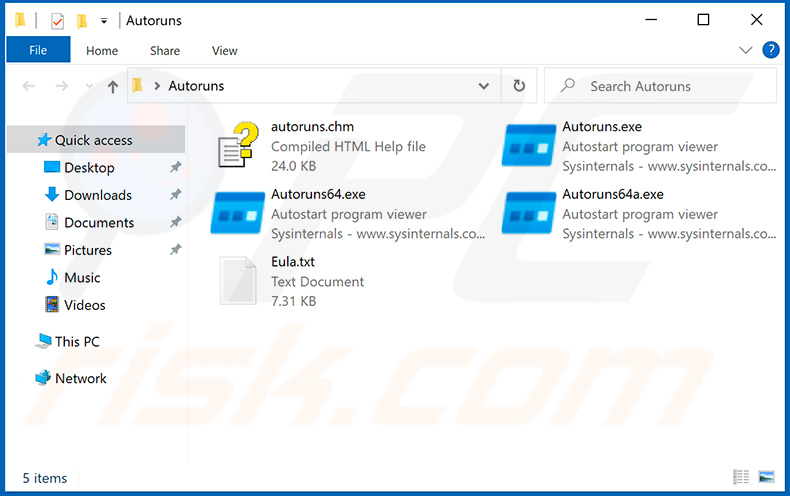

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

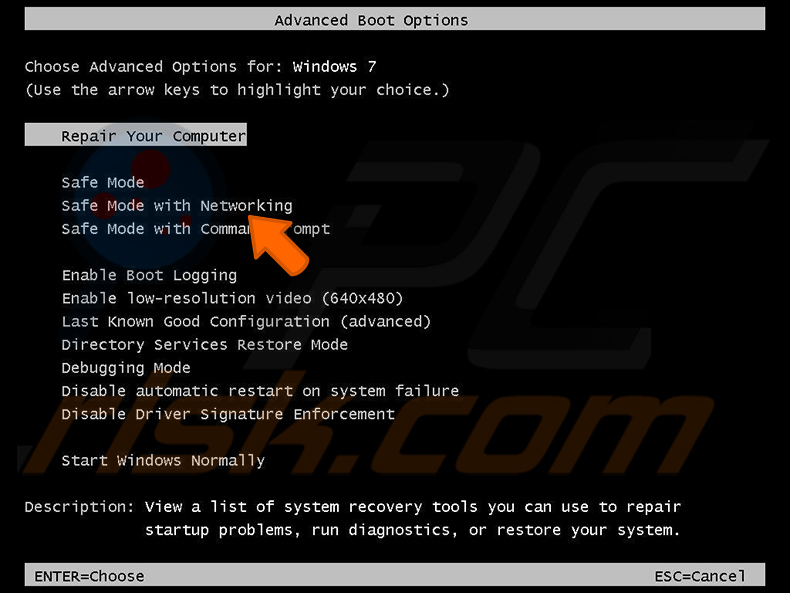

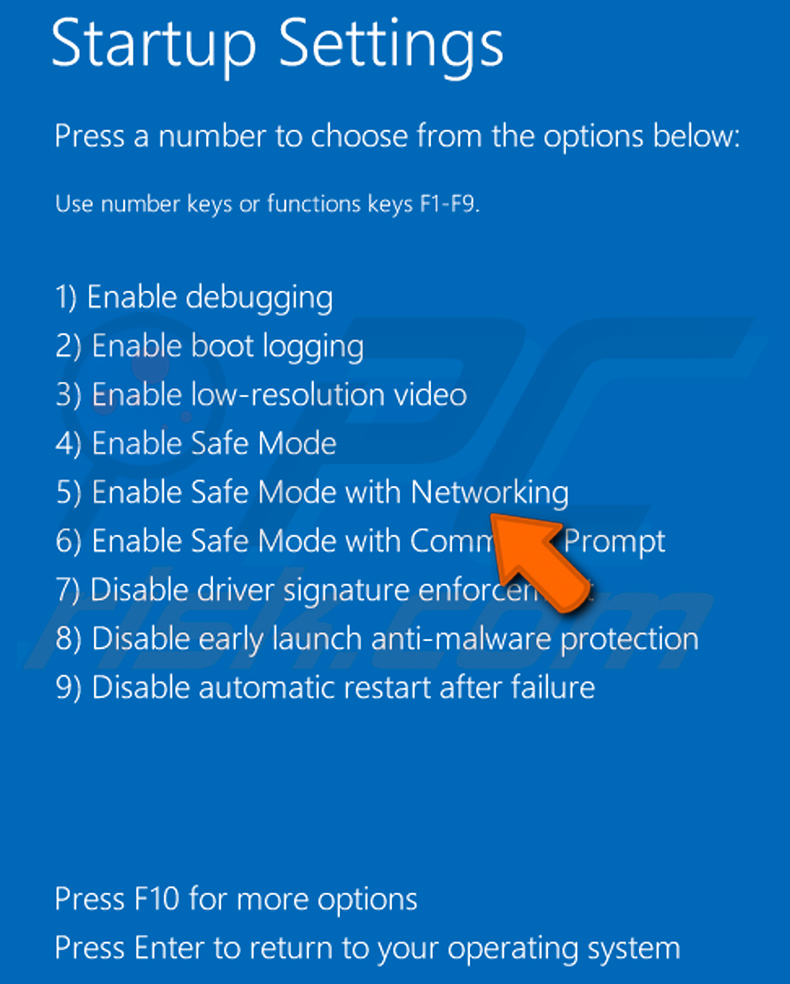

Reiniciar su ordenador en Modo seguro:

Reiniciar su ordenador en Modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

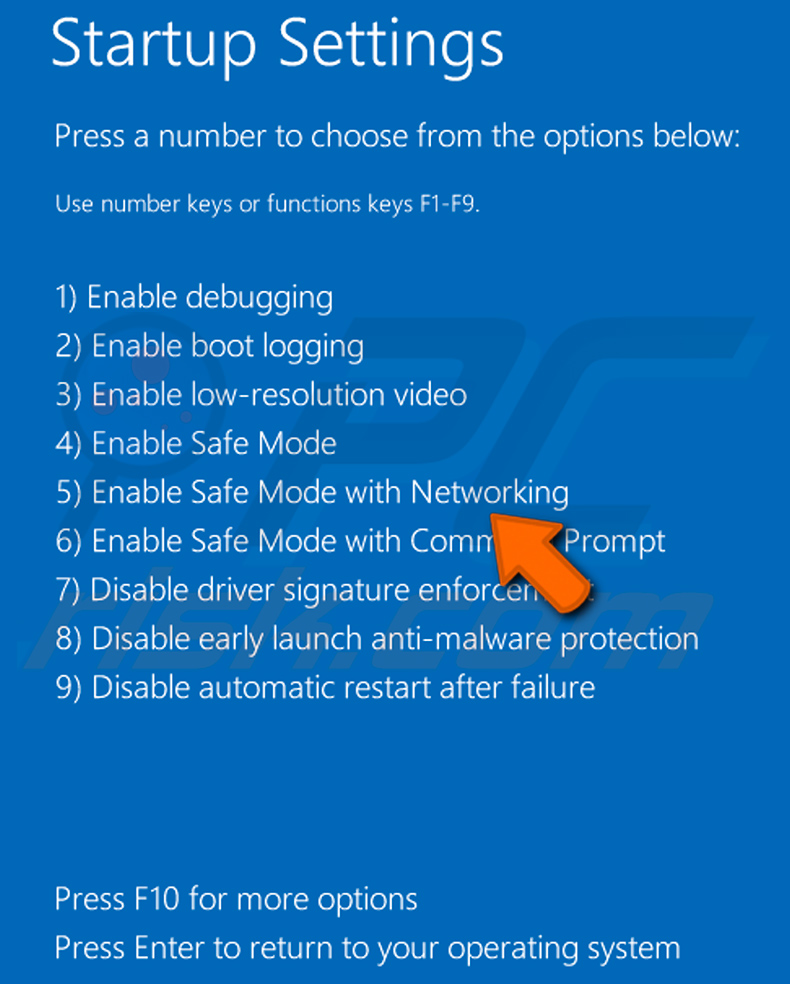

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Se reiniciará el PC y aparecerá la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

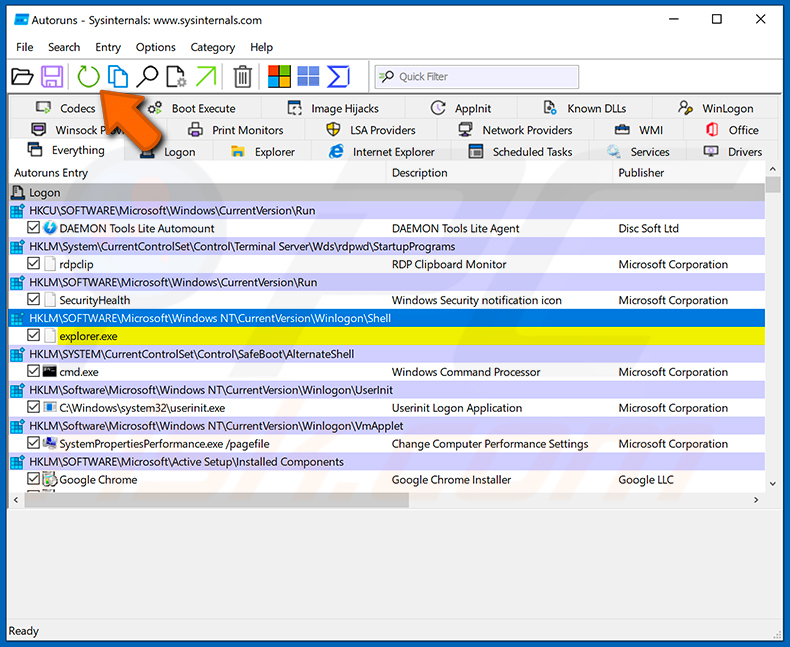

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

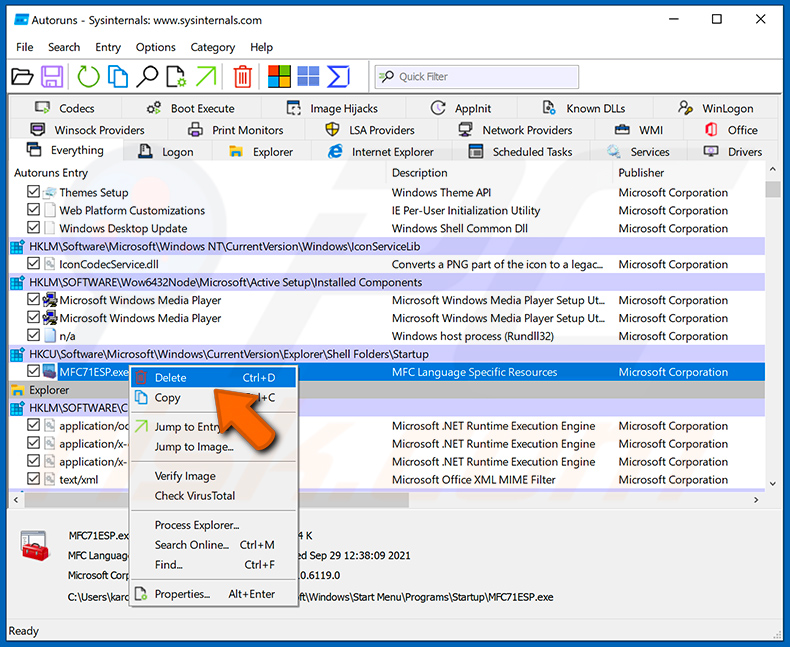

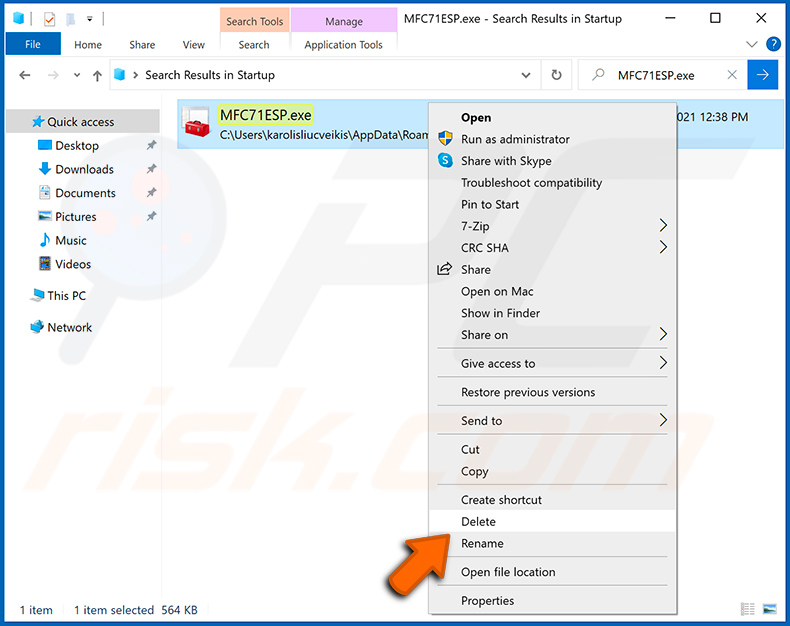

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Debe anotar su ruta completa y su nombre. Tenga en cuenta que algunos malware ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para mantener el ordenador libre de infecciones de malware, recomendamos analizarlo con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Typhon, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, la eliminación de Typhon no requiere formateo.

¿Cuáles son los principales problemas que puede causar el malware Typhon?

Las amenazas que plantea el malware dependen de las capacidades del programa y de los objetivos de los ciberdelincuentes. Typhon y sus versiones más recientes (Typhon Reborn) funcionan como stealers: malware que roba datos y puede extraer información confidencial de los dispositivos infectados. Por lo tanto, sus infecciones pueden causar graves problemas de privacidad, pérdidas financieras significativas y robo de identidad.

Sin embargo, las variantes más antiguas también tienen funcionalidades de clipper, criptominero, y gusano, que pueden causar una grave disminución del rendimiento del sistema o fallos, pérdida permanente de datos y daños en el hardware.

¿Cuál es la finalidad del malware Typhon?

Normalmente, el malware se emplea para generar ingresos. Sin embargo, los ciberdelincuentes también pueden utilizar este software para divertirse, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios web, servicios, etc.) e incluso lanzar ataques por motivos políticos/geopolíticos.

¿Cómo se infiltró el malware Typhon en mi ordenador?

Los programas maliciosos se distribuyen principalmente a través de estafas en línea, descargas no autorizadas, correos electrónicos y mensajes de spam, canales de descarga dudosos (por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas. Además, algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, memorias USB, discos duros externos, etc.).

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware conocidas. Cabe destacar que, dado que los programas maliciosos más sofisticados se esconden en lo más profundo de los sistemas, es primordial realizar un análisis completo del sistema.

▼ Mostrar discusión.