Guías para la eliminación de virus y software espía, instrucciones para la desinstalación.

¿Qué tipo de malware es Mamona?

Mamona es un programa de tipo ransomware que cifra archivos y exige un pago para descifrarlos. Añade una extensión ".HAes" a los nombres de los archivos afectados. Por ejemplo, un archivo originalmente llamado "1.jpg" aparece como "1.jpg.HAes", "2.png" como "2.png.HAes", etc.

Una vez completado este proceso, el ransomware Mamona cambia el fondo de escritorio y deja caer una nota de rescate en un archivo de texto titulado "README.HAes.txt".

¿Qué tipo de malware es Data?

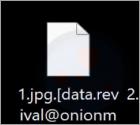

Data es un ransomware que descubrimos durante nuestro análisis rutinario de muestras de malware subidas a VirusTotal. Este ransomware cifra los archivos y les añade una dirección de correo electrónico y la extensión ".data3". Data también cambia el fondo de escritorio y proporciona una nota de rescate en un archivo llamado "#Read-for-recovery.txt".

Un ejemplo de cómo Data cambia los nombres de los archivos: renombra "1.jpg" a "1.jpg.[data.revival@onionmail.org].data3", "2.png" a "2.png.[data.revival@onionmail.org].data3", etc. También descubrimos que Data forma parte de la familia de ransomware Proton.

¿Qué tipo de aplicación es PrivateBrowsing?

PrivateBrowsing se promociona como una herramienta que ofrece navegación web segura y anónima. Aunque no es intrínsecamente malicioso, puede distribuirse a través de medios dudosos, como empaquetado con software no deseado o alojado en sitios web poco fiables. Por ello, clasificamos PrivateBrowsing como aplicación potencialmente no deseada.

¿Qué tipo de aplicación es Klio Verfair Tools?

Al analizar un instalador fraudulento, nuestros investigadores descubrieron la PUA (aplicación potencialmente no deseada) "Klio Verfair Tools". Esta aplicación está diseñada para infiltrar el malware Legion Loader en los sistemas.

En el momento de la investigación, Klio Verfair Tools se instaló junto con otra PUA llamada SumatraPDF. Cabe destacar que las configuraciones de instalación que llevan software como Klio Verfair Tools suelen incluir programas sospechosos/nocivos adicionales.

¿Qué es DocSwap?

DocSwap es un malware para Android disfrazado de "aplicación de autenticación de visualización de documentos". Sus características sugieren que los atacantes lo utilizan para recopilar información sensible de los dispositivos infectados, comprometiendo potencialmente los datos personales y la seguridad. Los usuarios que instalen este malware sin saberlo pueden enfrentarse a riesgos para su privacidad, como el robo de identidad y la violación de datos.

¿Qué tipo de malware es StilachiRAT?

StilachiRAT es un troyano de acceso remoto (RAT) que emplea técnicas avanzadas para eludir la detección, mantener la persistencia en el sistema infectado y robar una amplia gama de datos confidenciales. Este malware supone una amenaza significativa tanto para particulares como para organizaciones. Por ello, debe eliminarse inmediatamente de los dispositivos infectados.

¿Qué es SafeGuard?

SafeGuard se promociona como un navegador web que ofrece navegación privada. Aunque su diseño no es malicioso, puede distribuirse mediante métodos dudosos, como la agrupación con programas no deseados o su disponibilidad en sitios web poco fiables. Por ello, lo clasificamos como aplicación potencialmente no deseada.

¿Qué tipo de programa es GuardMate?

GuardMate es un navegador web que se promociona como una herramienta para mejorar la privacidad del usuario. Sin embargo, existen dudas sobre sus métodos de distribución, ya que algunas versiones pueden distribuirse a través de canales poco fiables. Aunque no es intrínsecamente malicioso, lo clasificamos como aplicación potencialmente no deseada.

¿Qué tipo de estafa es "YouTube Partner Program Monetization Update"?

"YouTube Partner Program Monetization Update" es una estafa dirigida a las credenciales de inicio de sesión de cuentas de YouTube. Esta campaña de phishing lleva activa desde enero de 2024.

Se suele realizar inicialmente a través de correos electrónicos spam que dirigen a los usuarios a un vídeo generado por IA del CEO de YouTube anunciando cambios en la monetización de los canales. El enlace de la descripción del vídeo conduce a las víctimas a un sitio web de phishing que registra las credenciales introducidas.

Cabe destacar que esta estafa no está asociada a la plataforma para compartir vídeos en línea YouTube ni a su empresa matriz, Google LLC.

¿Qué tipo de aplicación es NetGuard?

NetGuard se promociona como un comprobador de reputación de sitios web que permite a los usuarios comprobar la seguridad de las páginas web y detectar las potencialmente maliciosas. Sin embargo, NetGuard puede distribuirse a través de instaladores poco fiables, por lo que la hemos clasificado como aplicación potencialmente no deseada.

Más artículos...

Página 5 de 609

<< Inicio < Anterior 1 2 3 4 5 6 7 8 9 10 Siguiente > Fin >>